项目地址:https://github.com/ShangRui-hash/siusiu

siusiu (suitesuite)

一个用来管理 suite 的 suite,志在将渗透测试工程师从各种安全工具的学习和使用中解脱出来,减少渗透测试工程师花在安装工具、记忆工具使用方法上的时间和精力。

Features

siusiu提供了一个shell控制台,通过该控制台,可以:

-

查看第三方安全工具列表

-

自动安装第三方安全工具

-

运行第三方安全工具

-

查看第三方安全工具的说明文档与使用样例(通过demos命令)

同时siusiu也支持非交互模式,便于siusiu被其他程序调用,例如:siusiu exec help

Usage:

siusiu > helpCommands:GitHack .git泄漏利用脚本Glass 针对资产列表的快速指纹识别工具SecList 各种字典、webshell合集TPscan 一键ThinkPHP漏洞检测Vulcan 资产扫描工具(红队)XMLmining 从xlsx、pptx、docx 文件的metadata中挖掘有用信息的工具arp-spoofing 局域网内主机扫描,ARP投毒、中间人攻击、敏感信息嗅探,HTTP报文嗅探backup-dict 生成网站备份字典baidu baidu url采集c-segment-scan c段弱点发现clear clear the screencms-fingerprint cms指纹识别demos 获取工具的使用样例dir-collector 采集某个项目的所有目录名dirsearch 目录扫描器ds_store_exp macOS .DS_Store文件泄漏利用脚本dvcs-ripper SVN 泄漏利用脚本exit exit the programhelp display helpinflux influx 配置疏忽漏洞利用nmap 端口扫描器one-for-all 一款功能强大的子域名收集工具passwd-based-domain 基于域名生成若口令字典,常用于爆破网站后台密码passwd-based-userinfo 基于用户资料生成弱口令字典passwd-guess 弱口令爆破器,支持:ssh,ftp,mysql,redis,mssql,postgresql,mongodbpocsuite3-cli poc框架(命令行模式)pocsuite3-console poc框架(控制台模式)port-scan 主动扫描端口proxy-collector 代理采集shiro-attack shiro反序列化漏洞综合利用工具(GUI)shodan 通过shodan被动扫描目标主机sqlmap 自动化sql注入工具url-collector 搜索引擎URL采集器(goole,bing)vim-swp-exp vim swp 文件泄漏利用工具wafw00f waf指纹识别whois whois查询zenmap nmap-gui 版本,一个端口扫描器

Installation:

wget chmod +x setup.sh ./setup.sh siusiu

Screenshots:

如果用户未安装pocsuite3,则自动下载 pocsuite3,然后自动运行

Tested On

-

MacOS -

CentOS7

-

Ubuntu

Develop

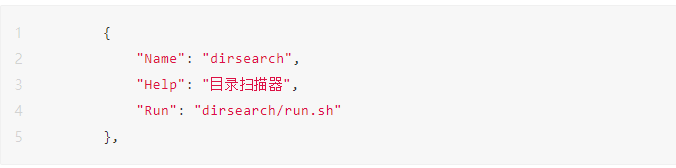

step1. 在siusiu安装目录($HOME/src/siusiu)下创建对应的工具目录(建议以工具名命名,例如:dirsearch),并在该目录下创建该工具的shell脚本 run.sh,例如:

#!/bin/bashbase_path=$HOME/srcdirsearch_path=$base_path/dirsearchfunction download {git clone https://github.com.cnpmjs.org/maurosoria/dirsearch.git $1cd $1pip3 install -r requirements.txt}#1.检查程序目录是否存在if [ ! -d $dirsearch_path ]; then#2.如果不存在就下载echo "[*] download dirsearch..."download $dirsearch_pathfi#运行dirsearchpython3 $dirsearch_path/dirsearch.py $*

为工具编写demo文档

关于这个问题,siusiu提供一种解决方案:将工具的使用文档或者常用demo集成在shell控制台中,需要时直接通过命令:demos+工具名,查看即可。

你可以将你常用的一些命令demo,以markdown文档的方式写在 $HOME/src/siusiu/myvendor/demos 目录下,siusiu控制台会自动读取该目录。

例如为sqlmap编写常用demo文档:

# sqlmap demoes```shell# -m 批量扫描 —batch 全部采用默认行为,不向用户请求y/n,并且使用随机的user—agnetsqlmap -m temp2.txt --batch --random-agent> result.txt# 尝试获取所有数据库名sqlmap -u url --dbs —-random-agent --batch# 获取表名sqlmap -u url --tables —-random-agent --batch# 尝试获取所有用户:sqlmap -u url --users --random-agent --batch# 尝试获取账号密码:sqlmap -u url --password --random-agent --batch# 尝试获取当前用户:sqlmap -u url --current-user --random-agent --batch# 测试当前用户权限:sqlmap -u url --is-dba --random-agent --batch# 尝试写入木马,getshellsqlmap -u url --os-shell --random-agent --batch# 执行指定的sql语句sqlmap.py -u url -v 1 --sql-query 'select top 20 * from City'

在siusiu控制台中通过 demos sqlmap.md 即可查看该文档。

本文作者:潇湘信安

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/173395.html

如有侵权请联系:admin#unsafe.sh