Conti会成为TrickBot行动的幕后主使吗?

日期:2022年02月28日 阅:118

日前,威胁情资公司Advanced Intelligence(AdvIntel)对头部网络犯罪组织和集团进行深入剖析,发现网络犯罪圈子在不断趋于成熟,手法更为老练的威胁分子聚在一起组成精英集体,能够摧毁庞大的基础设施、勒索上亿美元,而资质平平的威胁分子则在暗网论坛上逗留。在这些网络犯罪组织中,TrickBot这个恶意软件犯罪团伙需要特别关注。

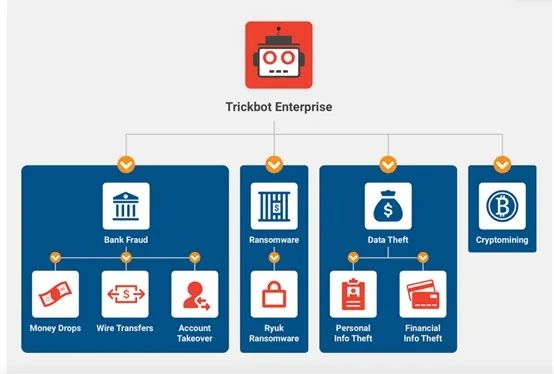

图1 AdvIntel制作的TrickBot小卡片,2020年

TrickBot最初是一种窃取个人财务数据的银行木马,但现在被认为是一个模块化恶意软件组织,拥有完备成熟的系统侦察和持续性威胁功能,依赖模块化系统实施攻击活动。这意味着它的独立模块可以用于不同的目的,使其成为特别灵活的恶意软件。例如在2020年7月,TrickBot测试了名为grabber.dll的神秘模块,该版本的模块旨在用于通过浏览器盗窃信息,影响了Google Chrome、Internet Explorer、Mozilla Firefox和Microsoft Edge 以及浏览器cookie。

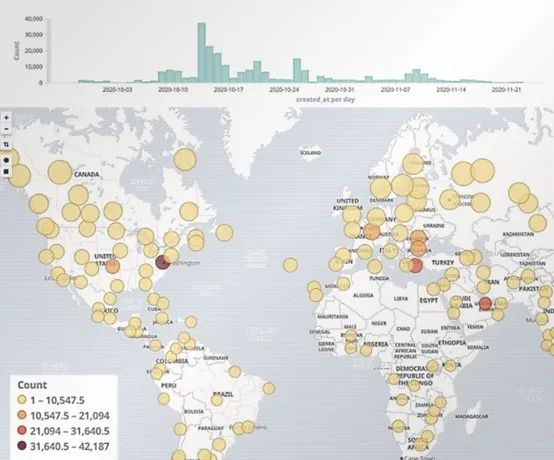

图2 AdvIntel监测TrickBot示例,2020年秋

2021年10月,TrickBot开发了一项功能,旨在检查攻击对象上的UEFI/BIOS固件,以便在Ryuk(Conti)勒索软件事件的恢复阶段重建系统镜像后继续存活下来,进一步让攻击者可以半永久性地使受影响的设备变成废砖。TrickBot的AchorDNS恶意软件安装框架也被其他威胁分子用来攻击医疗保健业、金融业、电信业、教育业和关键基础设施。

图3 在2019年,TrickBot就已拥有高度发达的组织网络,涉足网络犯罪的所有途径。

然而,最令人担忧的是,TrickBot将在勒索软件的未来武器库中充当最危险的角色。AdvIntel自早期阶段就一直在跟踪TrickBot的攻击活动,密切监测它与Ryuk(现为Conti)的关系,后者已成为近期最具破坏力的网络犯罪联盟之一。在Ryuk改头换面并试图取缔TrickBot之后,AdvIntel观察到犯罪团伙作案的关系开始发生了变化。

图4 典型的TrickBot-Ransomware杀伤链

在2021年底,Conti实际上收购了TrickBot,多名精英开发人员和管理人员加入该组织,现在至少在名义上来看,TrickBot的攻击活动已宣告结束,然而,被Conti“招安”后,这些精英们前景更广阔,可以开发更新、更有杀伤力的产品,以实施更新颖、可能更致命的攻击活动。

参考链接:

如有侵权请联系:admin#unsafe.sh