最近青小蛙看到了一则消息,由于 NVIDIA 在一次网络攻击中泄漏了源码与证书私钥,已经有虚假的驱动程序与恶意软件开始传播。由于使用了“正经”的数字证书私钥签名,可以让操作系统误以为是合法的发布者,即由 NVIDIA 官方发布的驱动程序或者软件,就很尴尬。@Appinn

不过,普通用户也有机会,“让 Windows Defender 防病毒程序与 Microsoft 云服务无缝协作,利用「微软高级保护服务」(Microsoft Advanced Protection Service:MAPS)来实时预防未知病毒。”

加固 Windows Defender

Windows Defender 是 Windows 自带的一揽子保护工具,除了防病毒,还能防止恶意软件、勒索软件,有防火墙、应用和浏览器保护等功能,默认情况下并没有开启云保护,其实只需要几步,就能加固 Windows Defender 的功能。

来自 0UT3R SPACE(via)的教程:Windows Defender is enough, if you harden it,可以让我们简单的打开「微软高级保护服务」(Microsoft Advanced Protection Service:MAPS)功能,来实时预防未知病毒。

本地策略组编辑器

需要用到本地策略组编辑器,如果你通过 开始 > 运行 > gpedit.msc 能够打开,就跳过并进行下一步。

Windows 家庭版无法直接使用,需要创建一个名为 gpedit-enable.bat 的批处理文件,内容如下:

@echo off

nul 2>&1 "%SYSTEMROOT%\system32\cacls.exe" "%SYSTEMROOT%\system32\config\system"

REM --> If error flag set, we do not have admin.

if '%errorlevel%' NEQ '0' (

echo Requesting administrative privileges…

goto UACPrompt

) else ( goto gotAdmin )

:UACPrompt

echo Set UAC = CreateObject^("Shell.Application"^) > "%temp%\getadmin.vbs"

echo UAC.ShellExecute "%~s0", "", "", "runas", 1 >> "%temp%\getadmin.vbs"

"%temp%\getadmin.vbs"

exit /B

:gotAdmin

if exist "%temp%\getadmin.vbs" ( del "%temp%\getadmin.vbs" )

pushd "%CD%"

CD /D "%~dp0"

pushd "%~dp0"

dir /b %SystemRoot%\servicing\Packages\Microsoft-Windows-GroupPolicy-ClientExtensions-Package~3.mum >List.txt dir /b %SystemRoot%\servicing\Packages\Microsoft-Windows-GroupPolicy-ClientTools-Package~3.mum >>List.txt

for /f %%i in ('findstr /i . List.txt 2^>nul') do dism /online /norestart /add-package:"%SystemRoot%\servicing\Packages\%%i"

pause

保存并运行 gpedit-enable.bat,然后重启电脑,运行 gpedit.msc,打开本地策略组编辑器,就能进行下一步了。

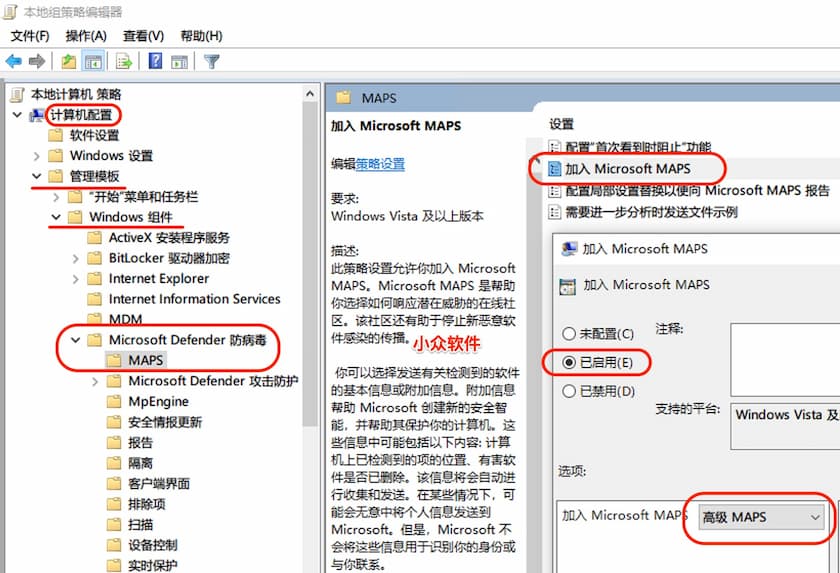

加入 MAPS

在 本地策略组编辑器 中,进入:

计算机配置 > 管理模板 > Windows 组件 > Microsoft Defender 防病毒 > MAPS > 加入 Microsoft MAPS

关于 MAPS 的介绍是这样的:

此策略设置允许你加入 Microsoft MAPS。Microsoft MAPS 是帮助你选择如何响应潜在威胁的在线社区。该社区还有助于停止新恶意软件感染的传播。

你可以选择发送有关检测到的软件的基本信息或附加信息。附加信息帮助 Microsoft 创建新的安全智能,并帮助其保护你的计算机。这些信息中可能包括以下内容: 计算机上已检测到的项的位置、有害软件是否已删除。该信息将会自动进行收集和发送。在某些情况下,可能会无意中将个人信息发送到 Microsoft。但是,Microsoft 不会将这些信息用于识别你的身份或与你联系。

可能的选项如下:

(0x0) 已禁用(默认值)

(0x1) 基本成员身份

(0x2) 高级成员身份

基本成员身份会将有关已检测到的软件的基本信息发送到 Microsoft,包括软件来源、用户应用或系统自动应用的操作以及操作是否成功。

高级成员身份除了基本信息以外,还会向 Microsoft 发送有关恶意软件、间谍软件和可能不需要的软件的详细信息(包括软件位置、文件名、软件运行方式以及对你的计算机产生的影响)。

如果启用此设置,将使用指定的成员身份加入 Microsoft MAPS。

如果禁用或未配置此设置,将不会加入 Microsoft MAPS。

在 Windows 10 中,基本成员身份不再可用,因此将此值设置为 1 或 2 可将设备注册为高级成员身份。

另外,还需要配置 MAPS 下面的另外几项:

- 配置“首次看到时阻止”功能

- 配置局部设置替换以便向 Microsoft MAPS 报告

- 需要进一步分析时发送文件示例

- 发送安全示例

选择云保护级别

计算机配置 > 管理模板 > Windows 组件 > Microsoft Defender 防病毒 > MpEngine:

- 配置扩展的云检查(50秒)

- 选择云保护级别(按需)

上面的 50 秒的意思是允许 Microsoft Defender 防病毒阻止某个可疑文件最长 60 秒,并且在云中进行扫描以确保其安全。而保护级别,可以参见下面的说明:

(0x0)默认 Microsoft Defender 防病毒阻止级别 (0x1)中级 Microsoft Defender 防病毒阻止级别,只为高可信度检测提供判定结果 (0x2)高级阻止级别 - 严格阻止未知文件,同时优化客户端性能(误报可能性更大) (0x4)特高级阻止级别 – 严格阻止未知文件并应用其他保护措施(可能影响客户端性能) (0x6)零容忍阻止级别 – 阻止所有未知的可执行文件

至此甚至完成,重启电脑。

另外还有一点是需要更新你的系统至最新,虽然这个更新很烦,但…这个世界太不安全啦。