在内网渗透中,当获取到一个账号密码后,经常会使用impacket套件中的psexec.py进行远程连接并执行命令,但是因为用的人多了,杀软也对psexec.py特征进行了拦截,也就导致了如果使用默认的psexec.py进行执行命令时会失败。

psexec.py的原理是通过smb上传一个服务程序到c:\windows(ADMIN$)目录,服务程序通过管道进行后续的命令执行的输入输出。

服务程序来自于remcomsvc.py:

服务安装通过serviceinstall.py进行:

服务和服务文件的名字默认是随机的:

直接psexec.py不带任何参数,上传过去的服务文件名就长这样:

因此为了防止奇奇怪怪的名字很容易被机器负责人发现,psexec.py也是提供了相应的参数用来自定义:

这里要提一嘴的是,因为UAC的缘故,如果RID不是500,就算账号是管理员也是没权限上传文件到ADMIN$目录,程序报错如下:

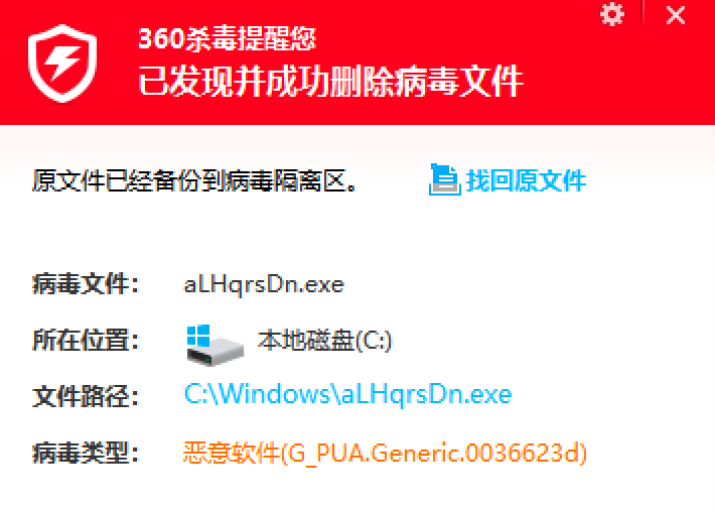

默认情况下,使用psexec.py会被拦截:

根据上面的杀软截图能看到是服务程序被拦截,因此我们需要对服务程序进行修改来尝试绕过杀软,源码在这:

https://github.com/kavika13/RemCom

这里可以尝试修改print的输出:

或者修改管道名称:

然后重新生成RemComSvc,然后转成hex:

import binascii

filename = 'RemComSvc.exe'

with open(filename, 'rb') as f:

content = f.read()

print(binascii.hexlify(content))

最终可以规避杀软进行命令执行:

本文介绍了通过修改服务程序来绕过杀软,让psexec.py再次大放异彩。

征集原创技术文章中,欢迎投递

投稿邮箱:[email protected]

文章类型:黑客极客技术、信息安全热点安全研究分析等安全相关

通过审核并发布能收获200-800元不等的稿酬。

文章来源: http://mp.weixin.qq.com/s?__biz=MjM5MTYxNjQxOA==&mid=2652887656&idx=1&sn=837b231bc611339d6fa5e10ec80927bf&chksm=bd59a6a58a2e2fb394aabb282b60be0a5c8985cd7bf37f2782884e903e447f5a42fd2b4728cc#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh