背景

之前一直使用 frp内网穿透 将内部服务器暴露在公网方便ssh访问。然而就在前不久,合作单位出于安全考虑全面排查FRP,并禁止在内部主机上使用该软件。向相关部门保证不会再使用该软件后解封了服务器ip,但带来的挑战是如何访问内网资源?

方案

除了FRP类隧道型工具,还有向日葵等远控工具,也能较为方便的访问内网资源。但是今年年初 向日葵爆出了严重的远程命令执行(RCE)漏洞,在内部也是被明令禁止。加之向日葵等远控工具基本上都基于图形界面,对带宽要求高操作不流畅,非不得已不会考虑。

单位允许通过VPN客户端访问内网白名单的HTTP资源,但也仅限于HTTP资源,SSH等协议不在授权范围内。好消息是恰好有个服务器运行着白名单网站,可以考虑从这里入手访问内网资源。

限于HTTP协议访问,想到的方案是SSH over HTTP,或者网页终端。第一个出现在脑海里的东西是 宝塔面板,其内置网页终端,完全满足要求。但宝塔要求在全新的服务器上部署,并且素有“删库塔”美誉及安全忧虑,念头刚出现就被否定了。

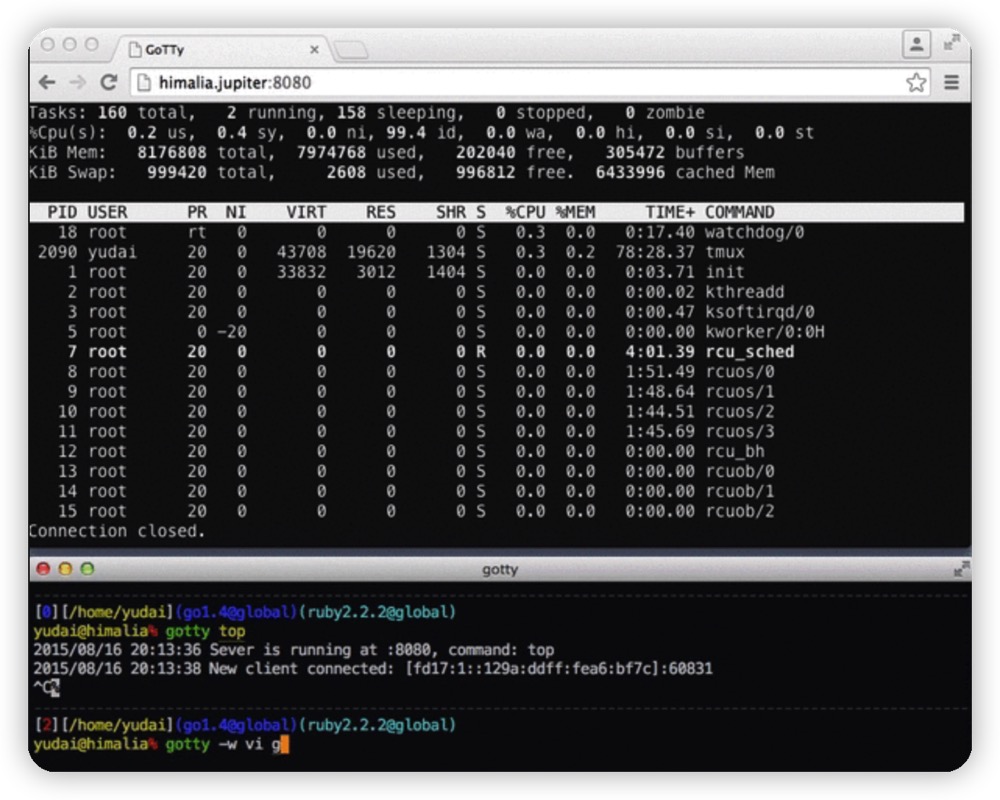

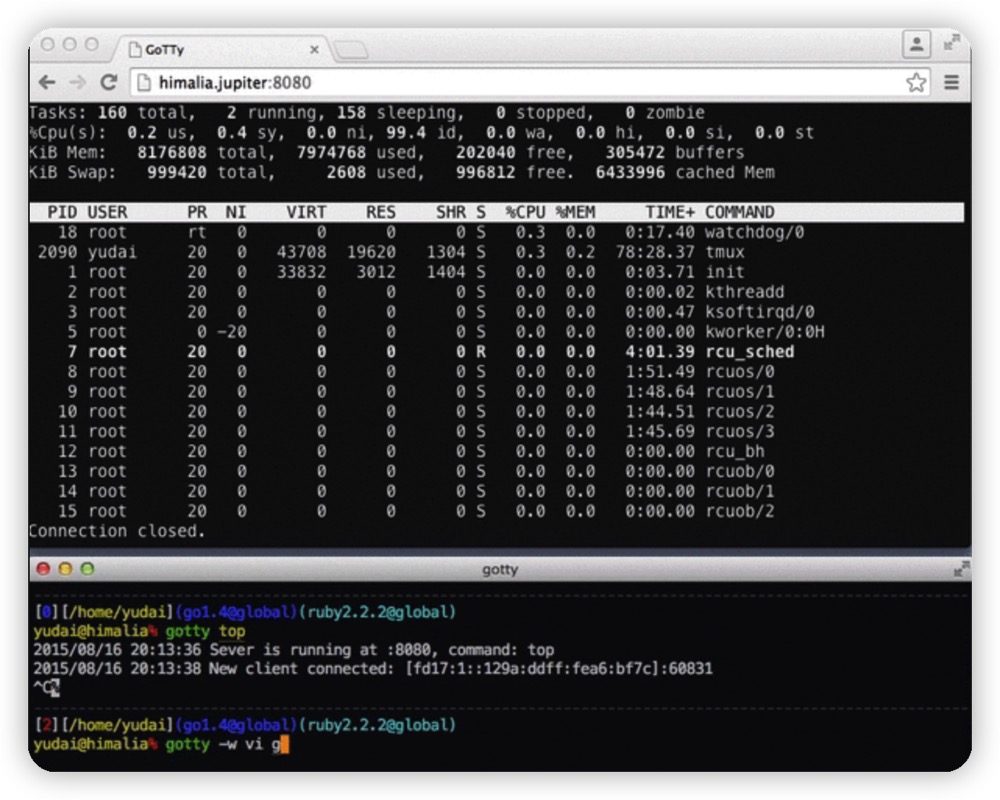

一番搜索,选择了 GoTTY 这款能将终端映射到网页的工具。其优点有:1. 使用Golang编写,下载即可运行,不需要安装额外依赖;2. 可设置网页终端的读写模式,方便不同场景使用;3. 可设置用户名和密码鉴权,提高安全性。

GoTTY使用较为简单,从官网下载编译好的二进制即可运行,本文仅指出几个需要注意的点:

1. 本人希望通过这个终端访问内网资源,即需要在提供的网页终端输入,因此启动命令要加上-w选项:./gotty -w bash;

2. 即使在内网,安全性也是很重要的,需要-c选项设置Basic Auth:./gotty -c username:password;

3. 在本人的情况中,必须通过VPN网关提供的主机名和端口访问网站,因此需要通过网站的Nginx将请求转发到GoTTY;

4. 因为经过了VPN网关着一层代理,外部访问的域名端口和服务器配置的已经截然不同。GoTTY基于websocket协议在浏览器和服务端通信,并且会校验origin。官方文档有--ws-origin选项可设置Origin,但是编译好的稳定版并不支持。为了在Nginx中转后还能访问到GoTTY,需要用go命令自行编译最新版。

解决上述问题后,终于可以在接入VPN后通过网页访问内网资源了。

安全性探究

单位为了安全性禁止了FRP类应用,因此不希望GoTTY会给内部网络带来威胁。

一番思量后,确定GoTTY有三重安全保障机制:

1. 必须登陆单位VPN才又可能访问到GoTTY,安全性与VPN提供的相同;

2. 只能通过自定义的特定路径才能访问GoTTY,并且因为不能影响网站运行,路径不可能是根路径;

3. 即使登陆了VPN,知晓了访问路径,还需要输入用户名密码才能最终访问GoTTY提供的资源。

有了这三重保障,可以说GoTTY基本不会给内网带来威胁,相较于FRP直接暴露公网提高了许多。

总结

通过GoTTY,可以成功的在不给内网带来安全威胁的情况下访问内网资源。然而由于GoTTY基于网页终端,适合于运行命令和做简单交互,但无法使用scp/sftp等方式上传文件到服务器,使用上较之前少了许多便利。

参考

1. GoTTY – Share your terminal as a web application

1. FRP内网穿透教程

2. 树莓派设置远程访问

3. ssh端口转发的三种方式