![]()

编辑:左右里

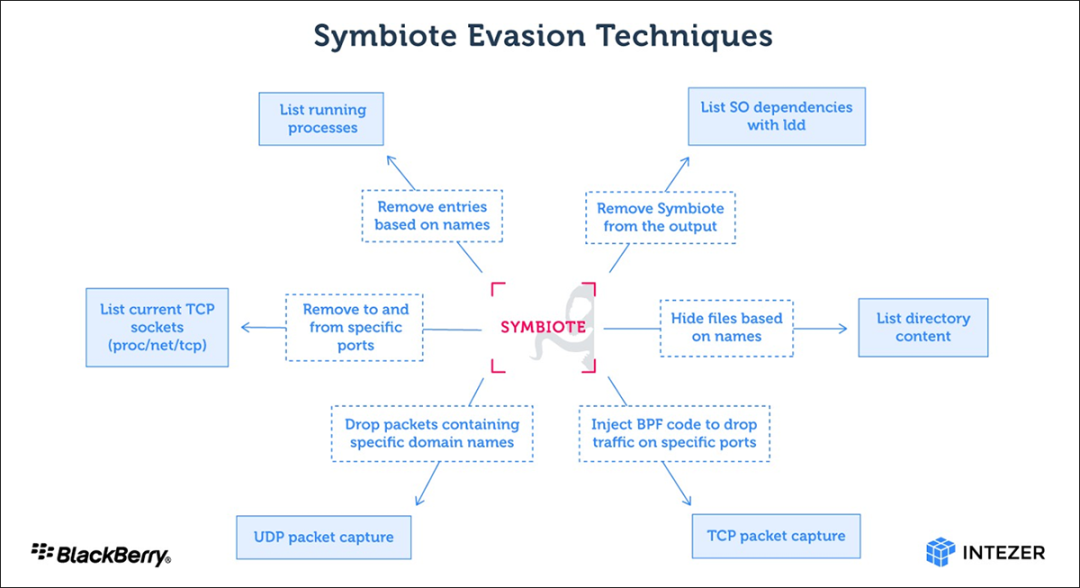

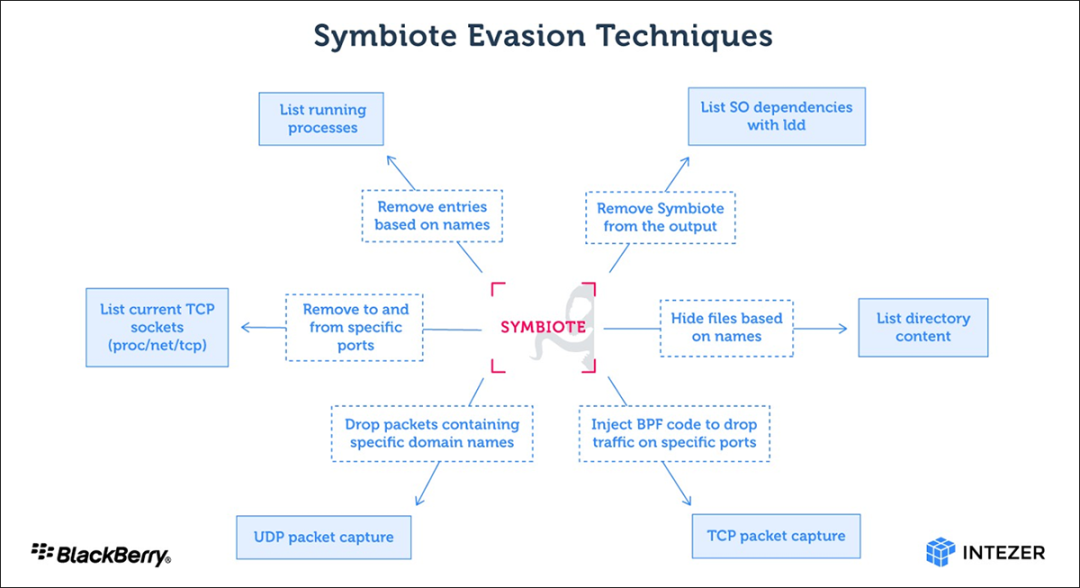

6月9日,Intezer安全研究员Joakim Kennedy与BlackBerry研究和情报团队一并发表了一篇详细的技术报告,他们在报告中声称发现了一种命名为Symbiote的新型Linux恶意软件。 Symbiote(共生体)与一般的Linux恶意软件的不同之处在于,它需要感染其他正在运行的进程才能对受感染的设备造成损害。它不是一个直接感染设备的独立可执行文件,而是使用LD_PRELOAD(T1574.006)加载到所有正在运行的进程中的共享对象 (SO) 库,从而寄生感染设备。一旦它感染了所有正在运行的进程,攻击者就能获取rootkit功能,进行凭据收集和远程访问。Symbiote非常隐蔽。该恶意软件被设计为由链接器通过LD_PRELOAD指令加载,这就允许它在任何其他共享对象之前加载,从而可以在为应用程序加载的其他库文件中“劫持导入”。Symbiote还通过挂钩libc和libpcap函数来隐藏它在设备上的存在痕迹。下图大致说明了该恶意软件是如何规避检测的。Symbiote技术方面的一个有趣地方是它的伯克利数据包过滤器(BPF)挂钩功能。当管理员在受感染的设备上启动任何数据包捕获工具时,BPF 字节码将注入到内核中,以定义应捕获哪些数据包。在此过程中,Symbiote会先一步添加其字节码,以便过滤掉它不希望数据包捕获软件看到的网络流量。Symbiote最早被发现于2021年11月,研究人员认为它可能是为了针对拉丁美洲的金融部门而编写的。当该恶意软件感染设备后,它会隐藏自身以及攻击者使用的任何其他恶意软件,这使得其很难被检测到。该技术报告的研究员们亦没有找到足够的证据来确定Symbiote是否被用于高度针对性或广泛的攻击。https://blogs.blackberry.com/en/2022/06/symbiote-a-new-nearly-impossible-to-detect-linux-threat转载请注明出处和本文链接

许多病毒感染不同类型的可执行文件,并且在操作系统试图执行这些文件时触发。对于基于Windows的系统来说,可执行文件以扩展名.exe和.com为后缀。

![]()

文章来源: http://mp.weixin.qq.com/s?__biz=MjM5NTc2MDYxMw==&mid=2458452267&idx=3&sn=d0524ed2bb6fd0368eb29b4ec5d84974&chksm=b18e31a186f9b8b72594195b56b833711824bb9adb423f94ab40c3daf3440fbe18743b8ee131#rd

如有侵权请联系:admin#unsafe.sh