2022-6-14 12:4:8 Author: mp.weixin.qq.com(查看原文) 阅读量:31 收藏

背景

响尾蛇(APT-Q-39,又称SideWinder)是疑似具有南亚背景的APT组织,其攻击活动最早可追溯到2012年,该组织主要针对巴基斯坦、阿富汗、尼泊尔、孟加拉等国家展开攻击,以窃取政府外交机构、国防军事部门、高等教育机构等领域的机密信息为目的,攻击活动具有强烈的政治背景。该组织具备针对Windows 与 Android 双平台的攻击能力。

概述

近日,奇安信红雨滴团队在日常高价值样本狩猎过程中,捕获到疑似一批SideWinder组织Android端攻击样本。根据红雨滴研究人员跟踪分析,此次的攻击活动有如下特点:

1. 样本托管在Google Play商店,伪装成Secure VPN(VPN加密通信软件)、Supereme Allah、Z Cleaner(手机清理软件)、Secure browser(浏览器软件),安装人数超过1K+。

2. C2地址隐蔽性增强,包括硬编码在样本中、加密保存在google play安装链接参数中、通过firebase后台下发C2。

样本信息

样本1

伪装成“Z Cleaner”手机清理软件。

MD5 | base.apk |

文件名 | 3de1efa51c4670610380ebf87725e5b8 |

文件大小 | 4.28 MB |

样本2

其伪装成“Invincible Allah”软件。

MD5 | Inshallah_v1.5_apkpure.com.apk |

文件名 | 7651ed2c924d612686b4b5e6b4da0b96 |

文件大小 | 6.45 MB |

样本3

其伪装成“Secure VPN”加密通信软件:

MD5 | Secure VPN_3.9_apkcombo.com.apk |

文件名 | 17ccf24c4e09b1bc7ce5c0eb637a4edd |

文件大小 | 14.0 MB |

详细分析

样本从Google Play进行安装,其安装链接中的”install_referrer”参数中携带了加密的C2(截止在2022年06月05日应用已全部下线,未能获取到C2)。

获取到C2后,把C2保存到安装目录的”MyPref”配置文件的”url”字段中。

接着,连接C2,发送上线指纹信息。

设置周期任务,每间隔10分钟就会下载插件执行。

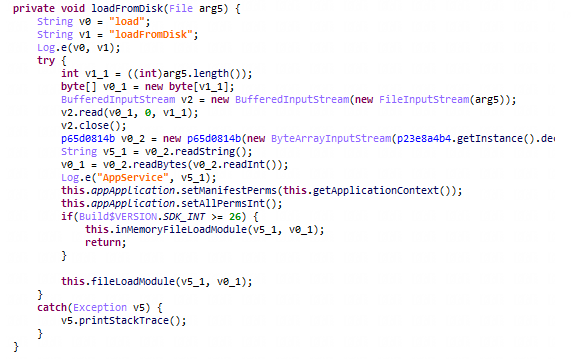

周期任务执行后,连接C2,下载插件保存到安装目录的permFex开头文件,并作为插件加载执行。

下载插件:

插件执行:

上述功能是样本1、样本2、样本3的共同点,其3个样本的不同点在于获取C2的来源:

样本1:只能从google play 安装链接中获取到后续C2;

样本2:自身还硬编码了一个C2:”https://register.srvapp.co/”;

样本3:连接了firebase,可以获取firebase后台下发的C2。

溯源与关联

奇安信威胁情报中心分析人员通过对此次捕获样本所带的恶意代码、样本传播方式,判断本次攻击活动的幕后黑手为响尾蛇(APT-Q-39,SideWinder)。

样本在解密服务器下发的插件时,使的解密密算法和趋势科技厂商曝光的SideWinder的APK解密算法相同,都是前32字节作为KEY和后续数据进行xor解密【1】。

使用的传播方式通过Google Play 传播,和趋势科技厂商曝光的SideWinder的APK传播方式相同【1】。

总结

此次捕获的样本主要针对南亚地区开展攻击活动,国内用户不受其影响。奇安信红雨滴团队在此提醒广大用户,切勿打开社交媒体分享的来历不明的链接,不点击执行未知来源的邮件附件,不运行夸张标题的未知文件,不安装非正规途径来源的APP。做到及时备份重要文件,更新安装补丁。

若需运行,安装来历不明的应用,可先通过奇安信威胁情报文件深度分析平台(https://sandbox.ti.qianxin.com/sandbox/page)进行判别。目前已支持包括Windows、安卓平台在内的多种格式文件深度分析。

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、奇安信天狗漏洞攻击防护系统、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOCs

MD5

17ccf24c4e09b1bc7ce5c0eb637a4edd

3de1efa51c4670610380ebf87725e5b8

3df009405c2226fa5047de4caff3b927

9b0a33d41dda234676ba9efe379953f3

0e9a872844e912b057ebec6af011a2e7

7651ed2c924d612686b4b5e6b4da0b96

5aa544b5c1432710b80aa315beef5b7d

32ee8258cc83415d87942edbc250acea

d1a7c83958cb714319fbf01f96a89504

91e4d29fd1c4ee00636040c76efe166d

URL

https://register.srvapp.co/

参考链接

[1] https://www.trendmicro.com/en_us/research/20/a/first-active-attack-exploiting-cve-2019-2215-found-on-google-play-linked-to-sidewinder-apt-group.html

点击阅读原文至ALPHA 5.0

即刻助力威胁研判

如有侵权请联系:admin#unsafe.sh