今天又是一个挖洞的好日子,哈哈哈哈~

发现一个系统,进去瞅瞅

随便输入手机号和验证码,抓包,修改返回包

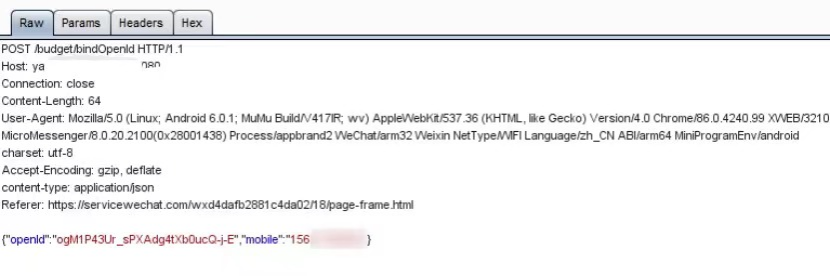

继续抓包,看到手机号和openid在请求包中,因为是无效的手机号,虽然可以绕过验证码校验,但是肯定不能是不能进入系统的嘛,此时想到去网上找一个有效账号

谷歌语法走一波,发现了一些有用的东西,赶紧保存

从中挑选一个手机号进行替换,然后放包,查看前端页面,没有任何反应

发送到repeater模块看看,结果看到了这个手机号对应的个人信息,通过替换手机号,可看到大量用户的敏感信息,不仅是越权,还是未授权

到这还没结束,因为系统还没进去呢,此时抱着试一试的心态随机修改openid字段,将最后的字符换了,放包,发现竟然进去系统了,又懵又喜啊

到这里后继续抓包,又发现一个有意思的包,赶紧尝试越权测试,修改body中的数字,看依一下响应,果然可以越权,哈哈哈,一般管理员的id不是0就是1 ,改成1试一下看能不能越权到管理员,我去,1就是管理员

重复上面进入系统的方法,修改openid和替换管理员手机号,最终拿到了管理员的权限

拿到管理员还不是为所欲为,哈哈哈.......

今天的分享就到这了

声明

本文仅限于技术讨论与分享,严禁用于非法途径。若读者因此作出任何危害网络安全行为后果自负,与本号及原作者无关。

本文作者:合天网安实验室

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/181780.html

文章来源: https://www.secpulse.com/archives/181780.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh