0x01前言

某天早上接到领导通知,要对某个授权目标进行渗透测试,迫不及待的要来了目标,得知客户只给了一个单位名称。

0x02 web打点

拿到单位名称,目标资产收集走一波,各种互联网资产探测引擎进行搜索,查找目标信息备案查询,证书查询,端口扫描、指纹识别、C段汇总成一份信息收集的表格,对已有信息进行筛选,因为没有发现直接可利用的漏洞点,所以对于存在登陆窗口情况的,直接掏出我的top 500 用户字典进行弱口令爆破。

果然还是有用户没能抵得住我的top500,顺利爆破出密码。

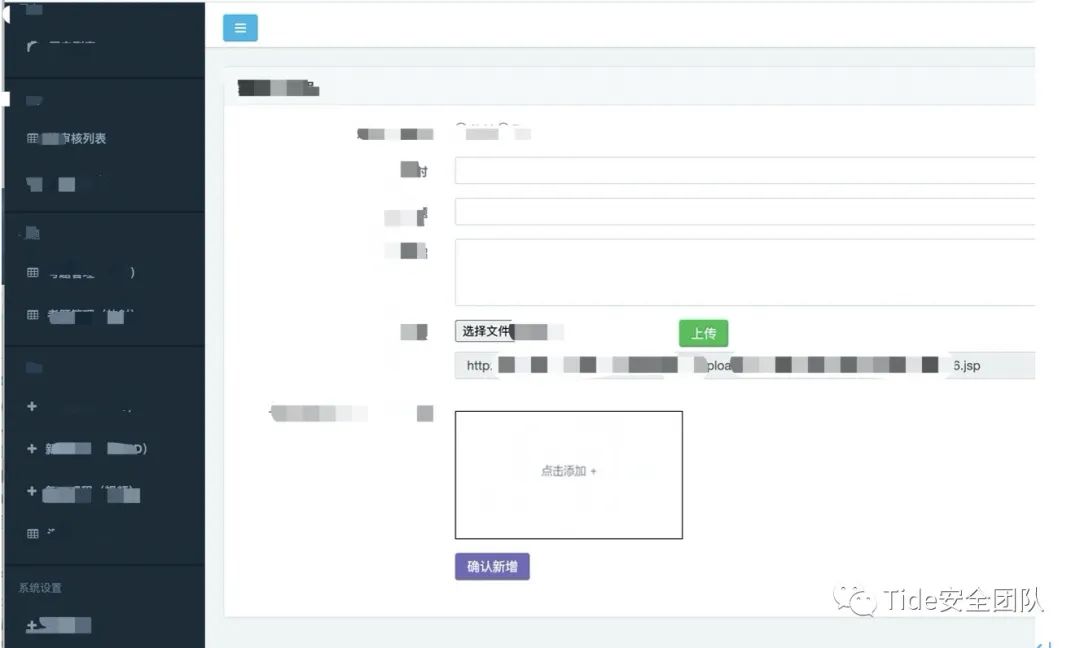

登录后,按照惯例把功能点过一遍,发现了多个上传点,果断拿出我的文件上传宝典准备大施一番拳脚,气氛都烘托到这了,不传个shell多少有点说不过去。

结果没有任何拦截,直接前端修改后缀格式,成功连接webshell

成功连接webshell,还是system权限。

看了下内网,还是有点东西,远程桌面已开,启动guest三件套:

激活Guest用户net user guest /active:yes修改Guest的密码net user guest [email protected]将Guest加入管理员组net localgroup administrators guest /add

打算开启熟练的内网渗透本以为前期打点就这么愉快的结束了

吃了个饭,搭建了frp,打算进一步开始内网渗透,发现目标竟然站点503了

开始以为,客户发现了攻击行为,直接关站了,后期访问又开了,弱口令仍然存在,但是把有关于上传点的功能全部删除了

继续进行资产收集,在目标其他收集到资产中,发现存在asp.net

发现存在ASP.NET Web API帮助页面,根据提示构造http://xxx.xxx.xxx.xxx/api/xxx/xxx?cardId=1&carNo=1链接进行sql注入尝试

存在注入点

通过数据库开启xp_cmdshell,通过执行CobaltStrike的Powershell成功上线

03 内网渗透

frp搭建socks代理开始内网渗透

常用的内网代理工具

https://github.com/fatedier/frphttps://github.com/ehang-io/npshttps://github.com/sensepost/reGeorg

众所周知,传统行业中对于内网管控不是很严格,所以首先对永恒之蓝进行扫描

为确保其非误报,用方程式工具+msf对其进行简单验证(相对于CS插件,该方式相对能够保证其系统稳定运行)

经过永恒之蓝扫描后,发现并没有触发客户报警,使用内网扫描工具fscan进行资产收集,发现存在多个数据库、中间件等等漏洞不再一一列举

发现内网存在shiro漏洞

存在多个数据库弱口令

锐捷rce

经过勤勤恳恳的内网耕耘,发现了一台处于核心内网段的防火墙

摩拳擦掌正要进行下一步大的动作,发现socks断了,CS掉了,shell被删了,因为没有做权限维持,没有办法继续下去了。

0x04总结

1、不要放过任何一个存在内容的页面,任何可以访问的页面可能都是突破点;

2、平时注意收集弱口令字典,当前弱口令问题配合文件上传依然是比较容易突破的手段;

3.做好权限维持,拿到权限后一定要做好权限位置,确保当前权限目标关闭后,依然可以正常进行内网渗透。

E

N

D

关

于

我

们

Tide安全团队正式成立于2019年1月,是新潮信息旗下以互联网攻防技术研究为目标的安全团队,团队致力于分享高质量原创文章、开源安全工具、交流安全技术,研究方向覆盖网络攻防、系统安全、Web安全、移动终端、安全开发、物联网/工控安全/AI安全等多个领域。

团队作为“省级等保关键技术实验室”先后与哈工大、齐鲁银行、聊城大学、交通学院等多个高校名企建立联合技术实验室,近三年来在网络安全技术方面开展研发项目60余项,获得各类自主知识产权30余项,省市级科技项目立项20余项,研究成果应用于产品核心技术研究、国家重点科技项目攻关、专业安全服务等。对安全感兴趣的小伙伴可以加入或关注我们。

如有侵权请联系:admin#unsafe.sh