目前,该挖矿木马较为活跃,同时向Linux与Windows双平台传播恶意脚本,下载门罗币挖矿程序进行挖矿:在Linux平台上使用Shell脚本执行挖矿程序,并且该脚本还会清除竞品挖矿程序、下载其他恶意脚本和创建计划任务等功能;在Windows平台上使用 bat脚本执行挖矿程序;脚本其他功能与Shell脚本功能基本一致。

表2‑1 事件对应的ATT&CK技术行为描述表

|

ATT&CK阶段/类别 |

具体行为 |

注释 |

|

侦察 |

主动扫描 |

扫描Confluence漏洞 |

|

初始访问 |

利用面向公众的应用程序 |

利用Confluence等面向公众的应用程序 |

|

执行 |

利用命令和脚本解释器 |

使用bat、PowerShell和Shell脚本 |

|

持久化 |

利用计划任务/工作 |

设置计划任务 |

|

提权 |

利用漏洞提权 |

利用CVE-2021-4034漏洞提权 |

|

防御规避 |

修改注册表 |

删除注册表自启动项内容 |

|

混淆文件或信息 |

对脚本代码进行混淆 |

|

|

凭证访问 |

从存储密码的位置获取凭证 |

从SSH密钥、历史记录和配置文件等位置获取凭证 |

|

发现 |

发现进程 |

发现竞品进程 |

|

影响 |

资源劫持 |

利用系统CPU资源 |

3.1 攻击流程

图3‑1 攻击流程

3.2 攻击事件样本整理

|

样本下载地址 |

详细说明 |

|

hxxp[:]//202.2*.229.174/ap.sh |

Linux攻击脚本 |

|

hxxp[:]//202.2*.229.174/ap.txt |

Linux攻击脚本 |

|

hxxp[:]//202.2*.229.174/ldr.sh |

Linux攻击脚本 |

|

hxxp[:]//202.2*.229.174/ko |

漏洞利用程序 |

|

hxxp[:]//202.2*.229.174/kik |

结束竞品程序 |

|

hxxp[:]//202.2*.229.174/win/kill.bat |

Windows攻击脚本 |

|

hxxp[:]//202.2*.229.174/win/mad.bat |

挖矿配置文件 |

|

hxxp[:]//202.2*.229.174/win/dom-6.zip |

开源挖矿压缩包 |

|

hxxp[:]//202.2*.229.174/win/dom.zip |

开源挖矿压缩包 |

|

hxxp[:]//202.2*.229.174/xmrig.tar.gz |

开源挖矿压缩包 |

通过关联发现在样本下载地址中有一个win目录,在该目录下发现一个解压缩软件、两个挖矿程序压缩包和两个Windows攻击脚本。经确定,该目录下存放的均是Windows挖矿有关的样本。

表3‑2 挖矿脚本中的矿池地址和钱包地址

|

矿池地址 |

钱包地址 |

|

199.247.0.216[:]80 |

46HmQz11t8uN84P8xgThrQXSYm434VC7hhNR8be4QrGtM1Wa4cDH2GkJ2NNXZ6Dr4bYg6phNjHKYJ1QfpZRBFYW5V6qnRJN |

|

gulf.moneroocean.stream[:]10128 |

根据矿池地址记录,目前,该钱包目前在开源挖矿矿池上的平均算力约540KH/s。

05样本分析

5.1 Linux样本分析

5.1.1 ap.sh

定义样本下载网站以及curl工具下载地址,配置curl工具参数等。

图5‑1 定义下载网站以及curl工具

结束竞品挖矿程序。

卸载安全软件。

定义矿池地址,执行ap.txt脚本以及挖矿程序并命名为hezb。

从/.ssh/config,.bash_history,/.ssh/known_hosts等主机中存储的SSH密钥、历史记录和配置文件等进行搜索和匹配,来发现攻击目标,并找到与其相对应的身份验证的信息,检查~/.ssh/config、~/.bash_history和.ssh/known_hosts尝试进行横向移动等操作。

获取kik网址并执行。

5.1.2 ap.txt

查看当前进程是否存在hezb,如果不存在,下载ldr.sh脚本。

5.1.3 ldr.sh

ldr.sh与ap.sh脚本大体代码一致,只是修改了矿池地址和钱包地址,推测该脚本为ap.sh的更新版本。

5.1.4 ko

该二进制程序经过判断为CVE-2021-4034漏洞利用程序, 成功利用漏洞后会使pkexec本地权限提升。该程序漏洞利用代码与GitHub上的代码一致。

5.1.5 kik

该二进制文件尝试匹配特定值,同时排除其它值并将结果通过管道传递给“kill -9”。在一个循环中执行,将“Command Successfully Executed”打印到标准输出。

5.2 Windows样本分析

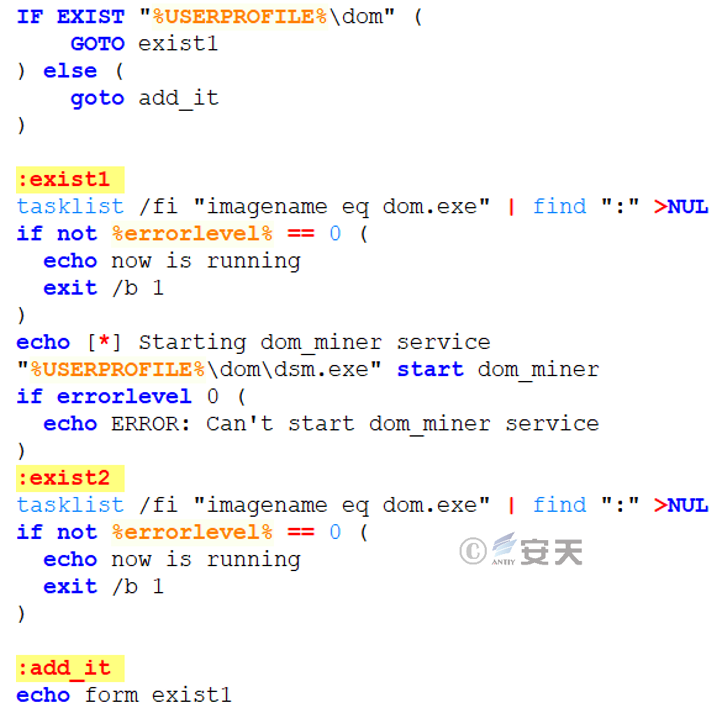

5.2.1 kill.bat

结束竞品挖矿进程,结束%TEMP%和%APPDATA%目录下名为network02.exe的程序,删除注册表自启动下的“Run2”和“Run”。

图5‑12 检测挖矿程序是否运行

下载mad.bat脚本执行后续功能。

5.2.2 mad.bat

mad.bat为MoneroOcean mining初始默认脚本,并添加了攻击者的钱包地址和样本下载目录。

|

IoCs |

|

955ABC9598BEFCA8025B806E9E14FEB1 |

|

B954CBA4C2A5ED68CE8AC88BF4AA484D |

|

8E3E276E650E6EA21BEA16C8C2F3E8C3 |

|

19827AF3181C12EE7A89CEE51F254E2C |

|

CB160E725249E2C0534EB01EC3D8E049 |

|

F7DA4506E638185AF1F1B2FE30A2E9D2 |

|

199.247.0.216 |

|

106.251.252.226 |

|

gulf.moneroocean.stream:10128 |

|

hxxp[:]//202.2*.229.174/ap.sh |

|

hxxp[:]//202.2*.229.174/ap.txt |

|

hxxp[:]//202.2*.229.174/ldr.sh |

|

hxxp[:]//202.2*.229.174/ko |

|

hxxp[:]//202.2*.229.174/kik |

|

hxxp[:]//202.2*.229.174/win/kill.bat |

|

hxxp[:]//202.2*.229.174/win/mad.bat |

|

hxxp[:]//202.2*.229.174/win/dom-6.zip |

|

hxxp[:]//202.2*.229.174/win/dom.zip |

|

hxxp[:]//202.2*.229.174/xmrig.tar.gz |

[1] WSO2

[2] Confluence

本文作者:AntiyLab

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/182799.html

如有侵权请联系:admin#unsafe.sh