0x01 前言

第一次写文章,有不足的地方请各位师傅指正

0x02 确定站点

首先通过前期的信息收集得到了站点目标

目标站点长这样,还是熟悉的登录框,此时我的思路是,爆破管理员的用户名和密码,但这里登录的方式很明显是通过手机号来登录的,也就是说还得知道管理员的手机号码才能进行爆破,难度有点大,先放弃这种方法。

常规的话如果知道了管理员的用户名,还能去测一下找回密码处,是否有逻辑漏洞,因为本人信息收集能力不信,收集不到管理员的手机号码,所以爆破和找回密码这个点先放弃。

0x03 开始测试

上述的两个点都没法测试,此时我就可以试试目录扫描,利用目录扫描工具,看看是否有备份的源码,或者一些未授权的目录

发现全站用户的默认密码为123456,但可惜的是,该接口只能获取到普通用户的用户名和密码,并没有返回管理员的。

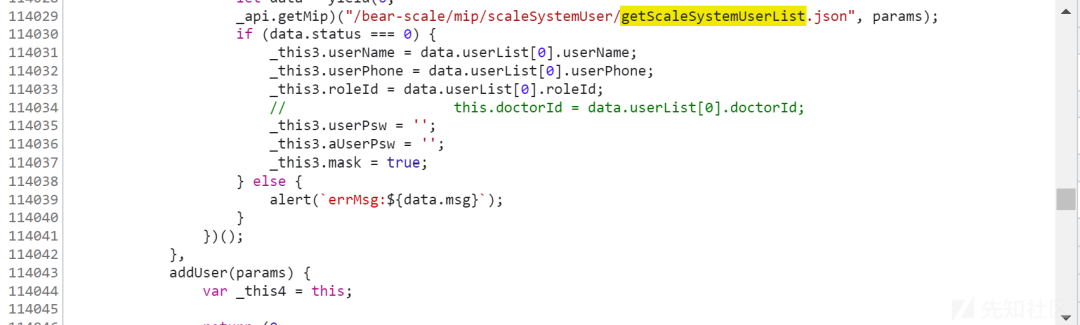

于是又继续找接口,在一个接口中,成功返回了管理员的手机号码,但是没有返回加密的MD5密码,但前面已经知道了,全站的默认密码为123456,于是就试了一下成功登录。

后续看了下上传接口,白名单限制太死,没法上传shell

0x04 结束

本次测试结束,各位师傅一定要遵纪守法,不对没有授权的站点进行测试

文章来源:先知社区(小白白兔)

原文地址:https://xz.aliyun.com/t/11451

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

多一个点在看多一条小鱼干

文章来源: http://mp.weixin.qq.com/s?__biz=MzAxMjE3ODU3MQ==&mid=2650544593&idx=3&sn=76db54c7b9d1747bf1a8df98c3291b77&chksm=83bd7c35b4caf5232e174053aa4c590b5873f33d25c74eab8bd7a3020d37a9edc833eb6331e3#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh