本文为看雪论坛优秀文章

看雪论坛作者ID:下完雪

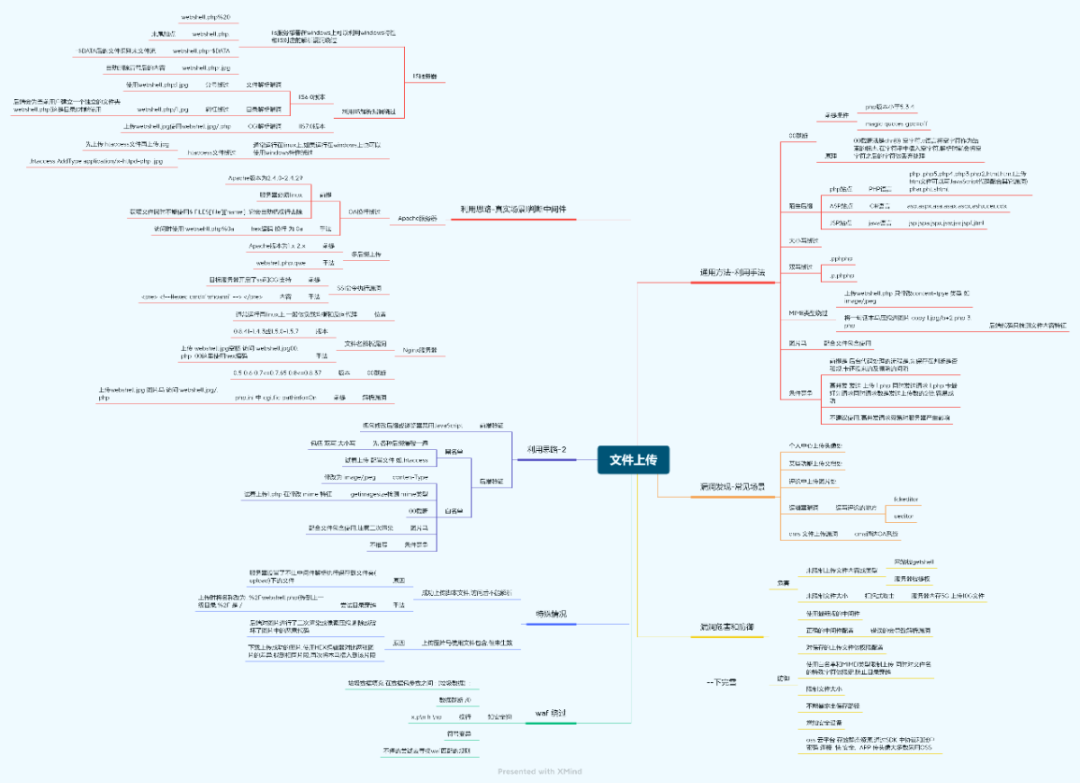

文件上传

前端

后端

黑名单上传陌生后缀 .php3 php5上传配置文件 .htaccess通过 双写 ,大小写,基于windows 特性 ::$DATE .php空格 .php. .php:.jpg

白名单

%00截断 版本小于5.3.4 char(0) 空字符, c语言将空字符作为结束的标志,在字符串 中添加%00 解析时会将空字符之后的字符做丢弃处理配合文件包含 上传图片码条件竞争(通过上传后 后端处理是 先存放在删除)修改 conten-type image/jpeg修改MIME 类型

IIs 服务器 解析漏洞

目录解析漏洞 .asp/1.jpg .asp目录下的文件都会被解析成asp文件

7.0 CGI 解析漏洞 .jpg/.php

Apache

1.x 2.x 多后缀解析漏洞 .php.qwe

nginx

包含函数 include_once include require require_onceinclude 只会抛出错误,不会终止require 到包含文件不存在时 直接终止程序

本地文件包含

php 伪协议

php://input 读取post 请求中的数据

php://filter 读取源码

zip:// 协议

?fi=zip://E:\phpStudy\PHPTutorial\WWW\phpinfo.jpg%23phpinfo.txt

data:// 协议

用法:include.php?filename=data:text/plain,<?php php代码?>

直接插入php代码的话,有些特殊符号容易出问题 抓包修改

防御绕过

00截断超长字符串目录穿越 (后端代码 包含对象中 追加 目录名)问号截断井号后缀猜测

文件包含 码传不上去

中间件日志文件

ssh 登录日志文件保存路径 /var/log/auth

去包含这个文件

最好是在24.00 8.00 日志重制时

木马写在seesion中

防御绕过

将需要 包含的地方 写死过滤接收到的参数禁止远程文件包含限制访问范围使用白名单

看雪ID:下完雪

https://bbs.pediy.com/user-home-957506.htm

# 往期推荐

球分享

球点赞

球在看

点击“阅读原文”,了解更多!

文章来源: http://mp.weixin.qq.com/s?__biz=MjM5NTc2MDYxMw==&mid=2458459163&idx=1&sn=2b0b295153bdc792ca4d0e01ce501242&chksm=b18e2c9186f9a587247f6104339e7c500c5e89277022a6d73cf60398ed3c51253dbab906f013#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh