一、孽缘之我与病毒

2017年5月12日起,“勒索病毒”一词以迅雷之势出现在大众眼前,很多管理者谈之色变,令人恐惧的不是病毒,而是加密。

大部分计算机使用人员当遇到病毒的第一时间,想到的无非以下两种做法:

杀毒软件查杀或拷贝文件重装系统。

当勒索软件出现的那一刻,这两种方式已失去了意义。

有时终端电脑数据丢失都会令人伤心难过;当服务器中勒索病毒时,你便会苦笑不得,数据没有丢失,还在设备上,可是却无法使用。

2017年5月是我接触安全的第二年,我以渗透测试工程师的身份进入信息安全行业,这一年却因为勒索病毒改变了我的行业。

那个时候在上家公司,我信息安全这一块就我一人,那夜我记得格外的清晰,大晚上睡不着,在床上玩手机,突然一张照片在群里发送,看了一眼,全是英文没什么兴趣,准备关掉微信继续玩手机,这时另一条信息弹了出来,内网为勒索病毒席卷欧洲医疗单位,当时就想,什么玩意呀,那么厉害,从此便踏上了应急响应之路,在应急的道路越走越远。

2017年5月~2018年7月几乎每天都和病毒打交道,这里我将2017年至今遇到的病毒列举如下(能记住的):

2017.5—WannaCry;

2017.6—NotPetya;

2017.8—流氓软件(在系统中创建文件,无法删除);

2018.3—xmr挖矿病毒(windows);

2018.3—10WannaMine1~4;

2018.9—GlobeImposter;

2019.11—Sodinokibi;

2019.12—xmr挖矿(linux);

2020.4—RobbinHood勒索

……

二、鸿蒙之初思路初成

思路每个人来说并不陌生,从小开始就习惯这各种思路,如:

1、小学生上学时,需要前往学校,在家与学校之间会选择一条道路,选择道路的过程时候一种思路;

2、初中生做物理作业时,当他遇到遇到已到关于摩擦力的题时,他需要算出答案,结题的过程是一种思路;

3、高中生在高考报名时,选择学校,选择学校的过程是一种思路。

不管遇到任何问题,我们都会去想该怎么做,不管是遇到问题时举手投降,还是在困难面前勇敢平博一次,还是停止不前,这都是思路。

这里我讲解一下我的思路。每次工作中遇到的应急,我会把每个应急看成一个目的地,而抵达目的地的路径则是应急过程中的思路,抵达目的地的路径有很多,而最短路径则是工作经验。

与病毒不断接触的过程中,我不断学习不同病毒的特征和病毒的传播方式,积累各种思路,尤其是勒索病毒的溯源(注意:溯源我通常是从结论出发,倒推过程)。

三、牛刀小试之Sodinokibi勒索病毒溯源

前段时间在一客户处做Sodinokibi勒索病毒的过程中,觉得这一次很有意思,在此我分享一下。

3.1网络概述

中勒索病毒设备为A系统,该系统处于内网,与互联网无数据交换;系统中间件使用的是IIS。

2.3勒索病毒确认

通过后缀名和勒索信息弹框确认该勒索病毒是Sodinokibi,确认勒索病毒后,于是回想该勒索病毒的传播方式:

1、钓鱼邮件;

2、利用RDP传播;

3、利用Weblogic漏洞传播;

由于A系统与互联网无数据交换,可能有的小伙伴在这里就思路就被掐断了。这里我们分析一下:

1、首先A系统为服务器,且与互联网无数据交换,因此可以排除钓鱼邮件;

2、中间件为IIS,因此可以排除Weblogic漏洞传播;

3、排除以上两种方式后,只剩下RDP传播,可是该系统是在内网,为什么会是RDP传播呢?

4、可不可能是有内鬼,人工投毒呢?

由于人工投毒问题不好分析,因此暂且跳过。

3.3确认文件加密时间

通过对文件修改时间进行查看,了解加密时间20:59:40(这个是大致加密时间,不一定为病毒执行时间,病毒执行到全部文件加密需要一定的时间)。

3.4确认系统安全日志和攻击者IP

3.4.1爆破日志确认

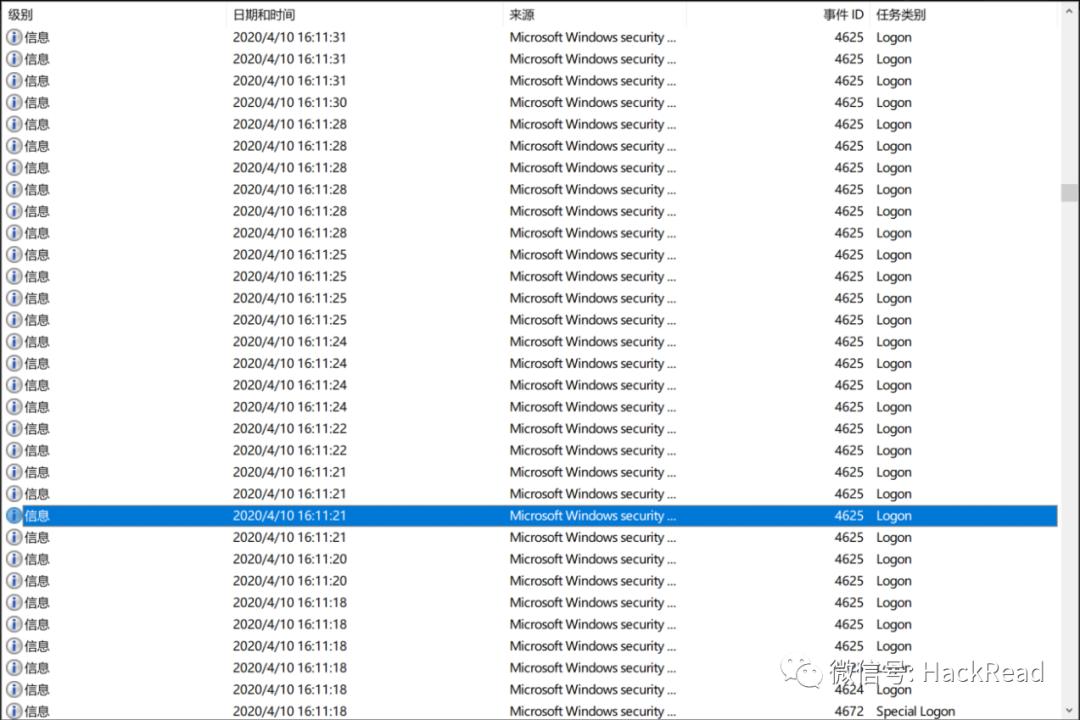

查看系统安全日志,发现存在多个账户登录;在勒索时间前存在大量4625登录失败为3类型的日志,但无相关登录IP信息和用户信息,如下:

拿到这些信息后转移战场,转到Microsoft-Windows-RemoteDesktopServices-RdpCoreTS%4Operational该日志。

在这里可以发现rdp登录相关信息。

在这里我们首先看到的是任务类型RemoteFX,然后事件ID均为3位数,与通常我们所需要的4625日志不同,处看可能会觉得这些信息无用,但实际并不然。

首先我们需要了解什么是RemoteFX——RemoteFX是微软在Windows 7/2008 R2 SP1中增加的一项桌面虚拟化技术,使得用户在使用远程桌面或虚拟桌面进行游戏应用时,可以获得和本地桌面一致的效果。

了解该信息后,对以上日志进行分析,发现事件ID为140的日志记录了来自IP:xx.xx.xx.xx的登录失败信息,扫选了一下,发现该信息均为被加密前。

3.4.2RDP登录信息

通过对日志进行分析发现存在RDP的登录,如下:

3.4.3检测是否创建服务

这里主要检测7045日志,这个日志很有趣,如下:可以看这样一张运行了ClenWip.exe(卸载赛门铁克杀软),一张运行了kpreocesshacker.sys

通过以上信息和猜想结合,验证自己的思路,即通过RDP爆破远程桌面用户名和密码,通过3389登录A系统

然后卸载赛门铁克杀毒软件,安装processhacker工具,最终投放勒索病毒(由于攻击者攻陷了与互联网存在通信的B系统,以B系统作为跳板登录A系统,完成整个勒索过程,这里B系统日志分析与A系统相同,在此省略)。

四、总结

像极了走迷宫,如果你从开始方向往终点方向进行,则很大程度上会迷路,但是如果你从终点往开始方向走,则很简单。

作者:李之言原文地址:https://www.freebuf.com/articles/system/234657.html

推荐阅读

如有侵权请联系:admin#unsafe.sh