https://github.com/sairson/Yasso0x01 声明

仅限用于技术研究和获得正式授权的测试活动!

工作繁忙、水平低下、精力有限、时间仓促,代码未经过大量测试,如发现问题请提交 issue。

主程序已被部分杀软标记,请添加到杀软白名单。

0x02 下载

http://download.xred.team/yanri.ziphttps://github.com/1y0n/AV_Evasion_Tool/releases/download/20220419/20220419.zip

0x03 依赖

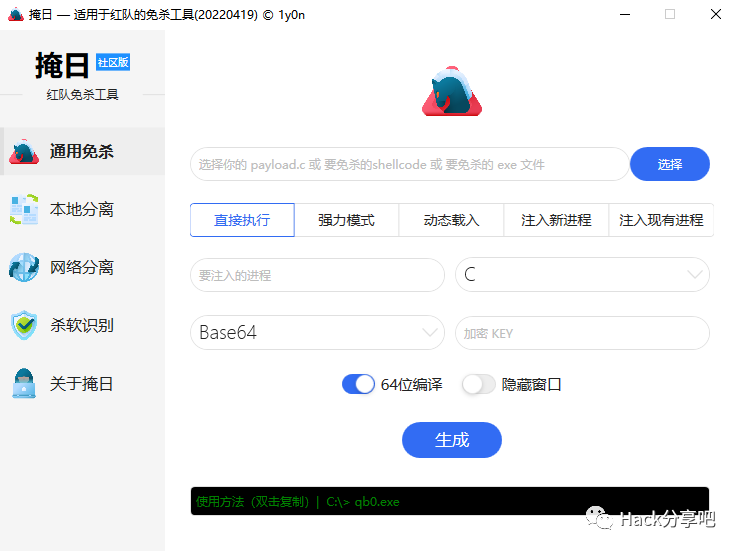

如果使用工具的全部功能,请确保满足以下全部条件:

64位 Windows 7 或以上操作系统

.net framework 4.0 或更高版本 (Windows 自带)

安装 tdm-gcc

安装 64位 Go 语言环境,并添加到系统环境变量

https://go.dev/dl/go1.17.8.windows-amd64.msitdm-gcc下载地址,双击运行,选择 CREATE,然后一直“下一步”即可。下载并安装,完成后,新建一个cmd窗口,输入 gcc --version ,出现以下效果即说明成功

https://github.com/jmeubank/tdm-gcc/releases/download/v9.2.0-tdm64-1/tdm64-gcc-9.2.0.exe0x04 使用

生成路径中不要包含中文和空格,并且生成过程中尽量关闭所有的杀毒软件,否则会生成失败!

64位免杀效果远好于32位,能用64尽量用64(注意对应的 shellcode 也需要是64位)。

针对Cobalt Strike,不要选择生成Windows分阶段木马、Windows无阶段木马,而是生成payload,最终是一个payload.c文件。

来源:hack分享吧

推荐阅读

查看更多精彩内容,还请关注橘猫学安全:

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247496652&idx=1&sn=d9b4cb270a3f6b0526eb4a2b52757875&chksm=c04d74f2f73afde41e695b1e8a6a12da67ada5736465c8e6d73e4faab917b0e433466464f6a6#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh