本文没什么技术含量,只是希望身边的朋友别再熬更守夜的去通什么第二关了~~~~最近朋友圈被羊了个羊这个游戏刷屏了,很多人熬更守夜的去玩什么第二关,连本人的母上大人也沉迷其中~~本人不玩游戏,对游戏也毫无 2022-9-19 16:10:57 Author: 蓝极战队(查看原文) 阅读量:66 收藏

本文没什么技术含量,只是希望身边的朋友别再熬更守夜的去通什么第二关了~~~~

最近朋友圈被羊了个羊这个游戏刷屏了,很多人熬更守夜的去玩什么第二关,连本人的母上大人也沉迷其中~~本人不玩游戏,对游戏也毫无兴趣,但是本着帮助大家硬核戒瘾戒攀比的初衷,就动手研究了一下。

就好像以前某段时间,很多朋友微信步数攀比成风,于是我果断的反编译了IOS的健康步数,写死常量98000,每天24点一过,自动就是98000步,这样,你们就可以不用浪费时间去攀比了[手工狗头.jpg]。

------可爱的分割线------

原本昨天我试了一下,将map_id第二关的90015替换成80001,这样第二关就会被替换成为第一关。

但是今天,也就是2022年9月19日小程序突然更新了,也就是原本的map_info接口改成了map_info_ex,后面的参数也变成了matchType,并且关卡的包也由两个变成了一个。

通过验证,发现依然在游戏过程当中是不与服务器有任何交互的,所以还是老样子,关卡是进入游戏之前的请求来决定的。

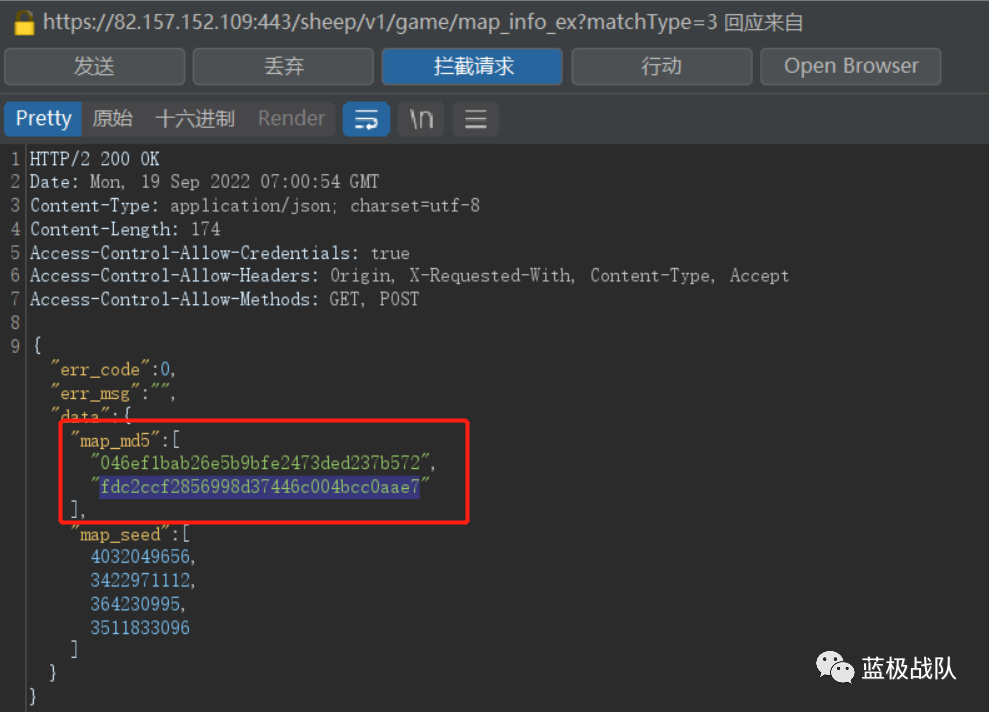

这个时候,可以直接拦截map_info_ex接口的response,看到里面有两个关卡的MD5值

直接修改第二关的MD5值为第一关的MD5值

然后放包,第二关也就变成了第一关。

这样就能不断地发送这个包,从而刷游戏排名了。

其实这个游戏还有很多BUG,比如解锁皮肤等等,感兴趣的自己去研究一下。

------可爱的分割线------

很多小伙伴发现微信PC端更新后,无法抓取小程序的包,其实我分析下来应该是某些规则屏蔽了burp suite等抓包软件的机制,但是换一个思路,就可以解决了。

原理就是:拦截小程序进程wechatappex.exe的流量→将http流量转发到burp即可。

我这里喜欢搭一个三层的代理链。

第一层直接用proxifier或者KKcap等等工具接管进程wechatappex.exe的https流量,并且把他转发到第二层代理的端口。

第二层用charles或者fiddler等等工具代理。

需要安装CA证书到受信任的根目录,然后把流量转发到第三层的代理。

第三层就是burp suite了,正常使用即可。

当然,burp的CA证书也需要添加到受信任的根目录。

然后就可以愉快地抓微信PC小程序的包了。

如有侵权请联系:admin#unsafe.sh