申明:本文内容均在内网中进行,实验环境为自己服务器所搭建的DVWA靶场。1. 使用XRAY进行主动扫描和被动扫描(window)2. 下载地址:Github: https://github.com/c 2022-10-22 08:31:18 Author: 天驿安全(查看原文) 阅读量:49 收藏

申明:本文内容均在内网中进行,实验环境为自己服务器所搭建的DVWA靶场。

1. 使用XRAY进行主动扫描和被动扫描(window)

2. 下载地址:Github: https://github.com/chaitin/xray/releases

3. 运行 xray 需要在 powershell 中,在 powershell 中 xray 可以对测试结果进行格式化输出,方便 我们查看分析。

1.1解压xray只发现一个exe文件,输入powershell

1.2输入命令# .\xray_windows_amd64.exe genca

1.3安装生成的CA证书

1.4双击xray会生成config.yaml配置文件,对配置文件进行配置在33行添加cookie

在此处输入DVWA登入后的Cookie

F12

修改第153行,添加如下内容,除去登入难度修改等页面的扫描(括号需要删除)

1.5主动扫描

主动扫描是 xray 通过爬虫模拟用户点击操作进行扫描。

命令# .\xray_windows_amd64.exe webscan --basic-crawler http://192.168.0.8/DVWA-master/ --html-output DVWA.html

1.6完成扫描查看文档

2.1 被动扫描,配置xray侦听端口,并将浏览器流量引入bp在流进xray 实现被动扫描

2.2 xray配置侦听模式 命令# .\xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output DVWA2.html

进入侦听模式

2.3配置bp代理导入流量

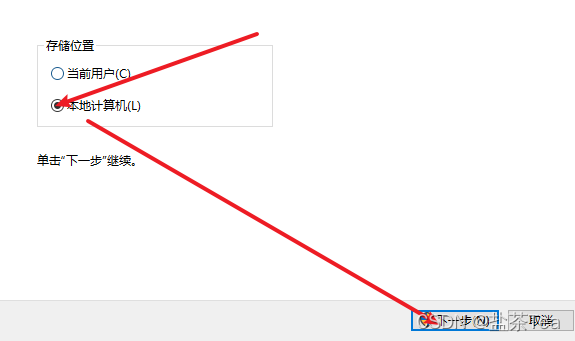

Ps:目标 Hosts 可以用来指定哪些网站的流量转发到此代理,***表示所有,某个站点的可以使用 *.baidu.com 来进行匹配

2.4打开登入DVWA 打开bp 点击 测试点进行被动扫描(bp不用开启截断)

点击测试点 输入任意数据 submit xray会自动探测并显示结果

在生成的DVWA2.html文件中也能找到vuln记录

————————————————

如有侵权请联系:admin#unsafe.sh