EMLOG_pro_1.6.0(CVE-2022-42189)插件上传rce漏洞复现

漏洞描述emlog是一款基于PHP和MySQL的功能强大的博客及CMS建站系统,追求快速、稳定、简单、舒适的建站体验。此问题会影响组件插件上传处理程序的某些未知功能。使用未知输入的操作会导致权限升级漏 2022-11-3 16:54:21 Author: 银河护卫队super(查看原文) 阅读量:150 收藏

漏洞描述emlog是一款基于PHP和MySQL的功能强大的博客及CMS建站系统,追求快速、稳定、简单、舒适的建站体验。此问题会影响组件插件上传处理程序的某些未知功能。使用未知输入的操作会导致权限升级漏 2022-11-3 16:54:21 Author: 银河护卫队super(查看原文) 阅读量:150 收藏

漏洞描述

emlog是一款基于PHP和MySQL的功能强大的博客及CMS建站系统,追求快速、稳定、简单、舒适的建站体验。此问题会影响组件插件上传处理程序的某些未知功能。使用未知输入的操作会导致权限升级漏洞。

项目地址:https://github.com/emlog/emlog/releases/tag/pro-1.6.0漏洞复现

1、将emlog-pro 1.6.0下载后搭建至本地

2、登录后台管理页面

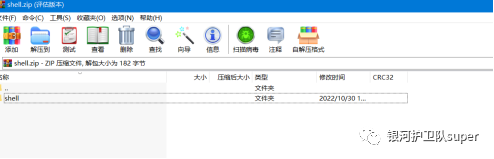

3、在插件上传出包含php文件的zip 。

Emlog上传插件直支持zip压缩文件,插件要打包成文件夹在进行压缩才能成功上传(文件夹名必须和文件名相同才能成功上传)。

4、将打包好的恶意代码上传。

上传成功

5、访问

http://localhost/emlog_pro_1.6.0/content/plugins/shell/shell.php

到这里关于CVE-2022-42189复现就完了。这个cms的拓展插件上传webshell在国内很多平台好像是不收录的,不算漏洞,毕竟这个拓展插件上传本身就是要上传php文件。

END

• 往期精选

下方点击关注发现更多精彩

文章来源: http://mp.weixin.qq.com/s?__biz=MzkwNzI0MTQzOA==&mid=2247492681&idx=1&sn=3092ab864d14acf57356e0d5e8fd64d1&chksm=c0de96f8f7a91feef131227aa242f38c6e529151e1abb95df556cabf50a065f269c43f5010f9#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh