0x01 前言

一个无聊的周末,躺在床上听着网抑云正emo呢,突然收到hackone发来的项目邀请,OK,打开电脑开干。

0x02 漏洞背景

授权对目标子域进行渗透,我们称目标为target.com。

0x03 漏洞挖掘过程

使用bbot对目标子域进行收集:

bbot -t target.com -f subdomain-enum -m httpx -c modules.massdns.max_resolvers=5000将得到的url导入到Open Multiple URLs中,Open Multiple URLs 插件是一款适用于 Chrome 浏览器的支持一键同时批量打开多个链接 URL 的工具。界面如下:

开启浏览器代理,打开burp,开启routevulscan插件,routevulscan为递归式被动检测脆弱路径的burp插件,可以自定义配置目录。在vuldisplay中,我们看到了http://qwq.target.com/services返回200状态码。

打开soapUI,将对应的wsdl导入进去,便会自动生成请求报文。

将报文导入到burp,在一条请求中,发现目标返回一串数据。

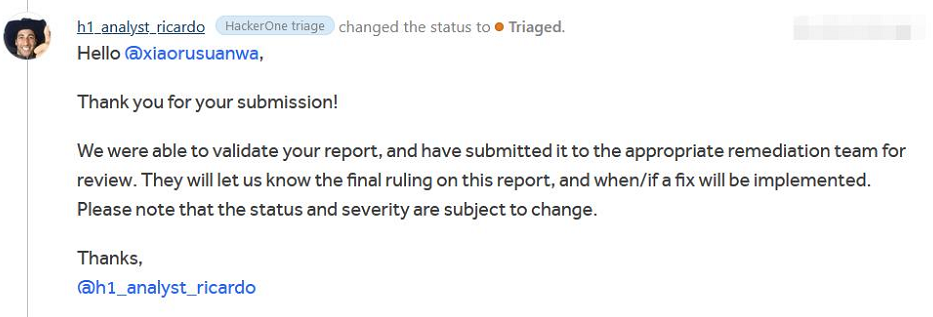

至此,将漏洞提交给hackone平台。

0x04 厂商反馈

大概半小时就得到了回复,已将漏洞归类,在俩天后,我收到了350美元的赏金奖励。

0x05 总结

1、分享是一种快乐。

2、再分享,再创新。

文章来源:乌雲安全

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

多一个点在看多一条小鱼干

文章来源: https://mp.weixin.qq.com/s?__biz=MzAxMjE3ODU3MQ==&mid=2650555509&idx=4&sn=f69a577994cfc3949f565cee9bb0df11&chksm=83bd2191b4caa8874c15aa44fd4a591ff98593f9262fa6813e58d8f010ea67abe6e3558f85aa#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh