据CheckPointResearch(CPR)发布的最新网络安全报告显示,2022年第二季度全球网络攻击数量创历史新高,教育/研究行业成主要目标。全球范围内该行业每家机构平均每周遭受的网络攻击达23 2022-12-8 10:40:12 Author: 奇安信威胁情报中心(查看原文) 阅读量:346 收藏

据CheckPointResearch(CPR)发布的最新网络安全报告显示,2022年第二季度全球网络攻击数量创历史新高,教育/研究行业成主要目标。全球范围内该行业每家机构平均每周遭受的网络攻击达2300次以上,同比飙升53%,被戏称为“最受伤的行业”,各高校被网络攻击的新闻也屡见不鲜。

据悉,除系统漏洞外、师生安全意识不强外,针对DNS发起的攻击是网络犯罪分子常用的攻击手段之一。精准发现,快速拦截,奇安信安全DNS(QDNS)平台成为教育行业亟待寻找的破局之道。

典型案例

近期,江苏省某中学部署使用了奇安信安全DNS(QDNS)平台,针对勒索软件、远控木马、僵尸网络等网络威胁进行专项整治,并取得卓越成绩。学校结合通用软件+自主开发系统,实现了内网DNS解析和溯源,可以定位内网访问恶意域名的终端,实现从源头清除病毒。

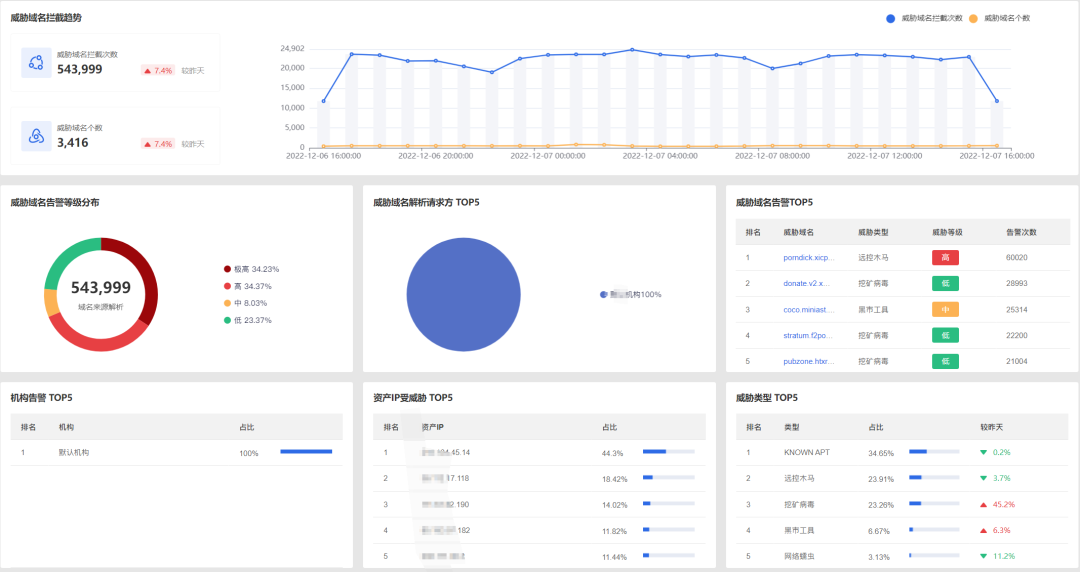

(因涉及数据隐私,仅以QDNS告警事件分析展示页为例)

使用过程中,安全DNS(QDNS)平台产生大量告警,在学校的局域网内大概率存在失陷主机。通过奇安信ALPHA威胁分析平台研判结果显示,域名【ace.sewace.tk】被判定为恶意域名,恶意类型为网络蠕虫&挖矿病毒,恶意程度高。

进一步查询发现,该恶意域名关联【LifeCalendarWorm】恶意家族

LifeCalendarWorm起初是一个内置了“永恒之蓝”攻击组件的蠕虫病毒,在2018年通过劫持了 “人生日历”升级程序用来下发分发传播而声名大噪,因此也被称为“永恒之蓝”挖矿病毒,其一直是最活跃的僵尸网络之一。其在后续的变种中逐渐扩展了更多的传播方式,通过多个服务暴力破解、未授权访问远程命令执行及横向移动等进行传播。一旦校内的机器感染了LifeCalendarWorm,会被用于做下一步扫描和传播的跳板,同时也会被下发挖矿模块,进行挖矿牟利。

该校在接收到QDNS告警后,立即对恶意域名进行拦截,切断出口IP的恶意C&C回联,并结合SOC等其他安全设备对近百台PC进行内网主机病毒扫描,及时发现并清除了挖矿等恶意病毒,避免了校园局域网被集体攻陷以及近百万的资产损失。

在接入QDNS平台的半月时间里,QDNS平台已对该校的资产IP累计进行域名解析总次数上百万次,威胁拦截总次数上千次,对针对校园网的APT攻击、勒索软件、远控木马 、僵尸网络、恶意推广等多种网络威胁请求进行了及时、有效的检测和拦截,保障了校园网的网络安全。

安全DNS应用场景

除医疗卫生行业、教育行业外,QDNS平台还适用于多分支机构、多出口IP的政企机构,基于奇安信威胁情报中心高精准威胁情报,为客户提供DNS解析、威胁监测测拦截、运营分析等服务,帮助客户发现并阻止恶意威胁,降低数据泄露风险。

针对企业多分支机构场景,数据展示混乱、出口IP归类难等问题,用户可自定义新增分支机构并将出口IP绑定至对应机构,且可在首页进行分支机构DNS解析数据独立查询,分支机构DNS解析情况一目了然。

截至目前,奇安信安全DNS(QDNS)平台已对公众提供域名解析服务3.4万亿次,解析域名近217亿,累计拦截恶意域名131万个,累计服务企业300家以上。有效提升了企业及各级单位的安全保障,精准发现问题并协助处置。

往期回顾

奇安信威胁情报中心向全行业提供奇安信安全DNS(QDNS)平台试用及采购服务☜,基于奇安信威胁情报中心高精准的威胁情报,为合作单位

更多合作与洽谈请联系:[email protected]

如有侵权请联系:admin#unsafe.sh