一、工具介绍

可帮助检测漏洞:

log4j2 fastjson ruoyi Spring RCE Blind SQL Bland XXE

二、安装与使用

1、下载源码

git clone https://github.com/Abelche/cola_dnslog.git

我习惯于将服务用tmux放到后台运行

2、启动webserver

安装python(python>=3.7)依赖

注意,需要用python3.7及以上版本,否则会有兼容性问题,多python推荐使用conda

cd cola_dnslog pip install -r requirements.txt

修改根目录下的config.yaml

主要需要修改DNS_DOMAIN NS1_DOMAIN NS2_DOMAIN SERVER_IP

可选: 修改HTTP_RESPONSE_SERVER_VERSION伪造http返回中Server字段

global:DB_FILENAME: sqlite.dblogserver:DNS_DOMAIN: example.comNS1_DOMAIN: ns1.example.comNS2_DOMAIN: ns2.example.comSERVER_IP: 1.1.1.1DNS_PORT: 53HTTP_HOST: 0.0.0.0HTTP_PORT: 80HTTP_RESPONSE_SERVER_VERSION: nginxLDAP_HOST: 0.0.0.0LDAP_PORT: 1389RMI_HOST: 0.0.0.0RMI_PORT: 1099webserver:HOST: 0.0.0.0PORT: 28001PASSWORD_SALT: 随便一长串字符串,如:cuau89j2iifdas8

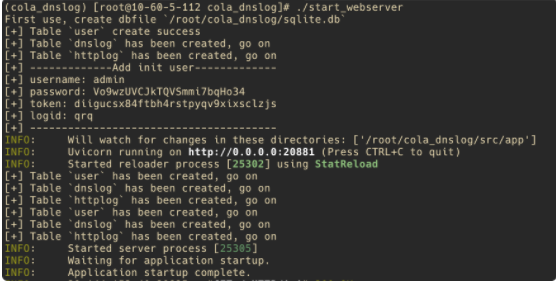

启动webserber端和logserver端,注意这里一定要先启动webserver端(因为要先通过webserver端初始化数据库,初始化之后会在终端输出账号、密码、token、logid等信息。

chmod +x start_webserver ./start_webserver

3、启动logserver

chmod +x start_logserver ./start_logserver

4、启动前端

现在来到前端(不一定要和webserver放在一起,你甚至可以通过electron打包成本地客户端),先修改配置文件.env.production

cd src/app/front vim .env.production

# just a flag ENV = 'production' # base api VUE_APP_BASE_API = 'http://1.1.1.1:28001' TARGET_API = 'http://1.1.1.1:28001'

然后npm安装依赖、打包、启动http服务(这里可以随意选择http服务器,为了方便我直接用python启动)

cd src/frontnpm installnpm run build:prodcd distpython3 -m http.server 18001

至此,三端(webserver端、logserver端、webui前端)已经全部开启!

这时,访问http://1.1.1.1:18001应该可以看到登录页面!

三、下载地址:

项目地址:https://github.com/AbelChe/cola_dnslog

本文作者:Lemon

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/193752.html

如有侵权请联系:admin#unsafe.sh