CVE-2022-2639:Linux Kernel openvswitch提权漏洞

2022-12-22 14:1:2 Author: www.secpulse.com(查看原文) 阅读量:34 收藏

2022-12-22 14:1:2 Author: www.secpulse.com(查看原文) 阅读量:34 收藏

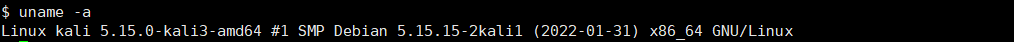

3.13 ≤ Linux Kernel < 5.18

gcc exploit.c -o exploit ./exploit

参考链接:

本文作者:Timeline Sec

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/193897.html

文章来源: https://www.secpulse.com/archives/193897.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh