题目地址:malware-traffic-analysis-SPOONWATCH

https://www.malware-traffic-analysis.net/2022/01/07/index.html数据包基础信息

LAN segment data:LAN segment range: 192.168.1.0/24 (192.168.1.0 through 192.168.1.255)Domain: spoonwatch.netDomain controller: 192.168.1.2 - SPOONWATCH-DCLAN segment gateway: 192.168.1.1LAN segment broadcast address: 192.168.1.255

根据题目提示,数据包中内网网段为192.168.1.0/24,域控地址为192.168.1.2,网关为192.168.1.1

任务信息

Write an incident report based on the pcap and the alerts.The incident report should contains 3 sections:Executive Summary: State in simple, direct terms what happened (when, who, what).Details: Details of the victim (hostname, IP address, MAC address, Windows user account name).Indicators of Compromise (IOCs): IP addresses, domains and URLs associated with the infection. SHA256 hashes if any malware binaries can be extracted from the pcap.

需要根据数据包写一个事故调查报告,该报告包含三部分,第一部分介绍什么时间、什么主机、发生了什么时间;第二部分介绍详细的受害主机信息,包含主机名、IP地址、MAC地址、登录用户等;第三部分包含受害主机发起的IOC信息。

接下来开始解题

根据题目题目提示说域控地址为192.168.1.2,先过滤出目的地址为192.168.1.2的数据包

根据源IP地址观察基本可以确定内网中受害主机IP地址为192.168.1.216,

该主机的详细信息为

IP地址:192.168.1.216MAC地址:9c:5c:8e:32:58:f9hostname:DESKTOP-GXMYN02.local登录用户:steve.smith

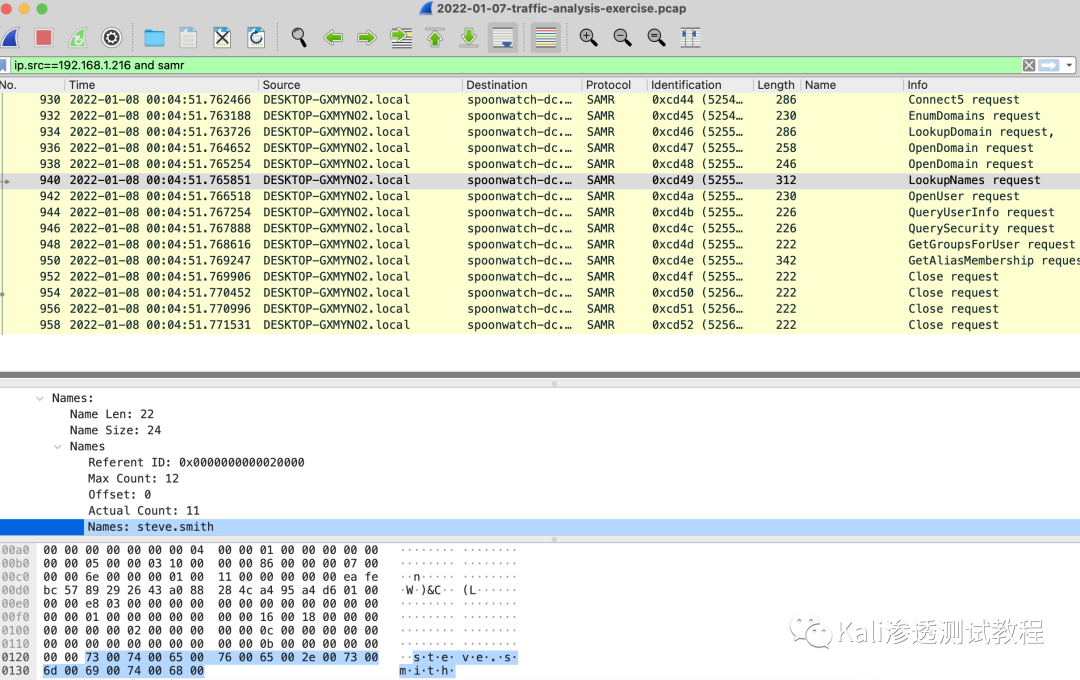

其中登录用户信息通过以下语句过滤

ip.src==192.168.1.216 and samr接下来过滤源地址为192.168.1.216协议为dns的数据包

ip.src==192.168.1.216 and dns查看所有数据包的dns请求,没有发现请求恶意域名,接下来过滤源地址为192.168.1.216协议为http的数据包

ip.src==192.168.1.216 and http发现恶意http请求

http://2.56.57[.]108/osk//*.jpg时间为Jan 8, 2022 00:07:32.212441000 CST

于是事件报告整理为:

在Jan 8, 2022 00:07:32.212441000 CST主机192.168.1.216感染病毒,恶意主机IP地址为192.168.1.216,MAC地址9c:5c:8e:32:58:f9,hostname为DESKTOP-GXMYN02.local,登录用户信息为steve.smith,感染病毒为OskiStealer。

本文数据包以及官网解题报告地址:

https://www.malware-traffic-analysis.net/2022/01/07/page2.html

文章来源: http://mp.weixin.qq.com/s?__biz=MzI3NDYwMzI4Mg==&mid=2247486233&idx=1&sn=8bce83888312312c9f8c5768d489f857&chksm=eb10c764dc674e72626084915ee269c76fd2b9e8d8764b27dfd5c879528080a366de87934ee3#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh