目录

一、awvs

1.1、下载:

1.2、安装:

1.3、替换1

1.4、替换2

1.5、运行

二、appscan

2.1、下载:

2.2、安装:

2.3、替换:

2.4、导入许可证

三、xray

3.1、简介:

3.2、下载:

3.3、使用方法:

1.1、下载:

链接:https://pan.baidu.com/s/1ZD55DVC2CxMWmJXeq7J-pg?pwd=wwta

提取码:wwta

1.2、安装:

解压、运行acunetix_13.0.200205121.exe安装

1.3、替换1

复制wvsc.exe到“C:\Program Files (x86)\Acunetix\13.0.200205121\”下覆盖同名文件

(这里的路径是自己awvs选择的下载安装路径)

1.4、替换2

复制license_info.json到“C:\ProgramData\Acunetix\shared\license”下覆盖同名文件

(这个的路径都一样)

1.5、运行

2.1、下载:

链接:https://pan.baidu.com/s/1Rq-xIElvywgzunNArzyZjQ?pwd=brn3

提取码:brn3

2.2、安装:

点击exe程序进行安装

2.3、替换:

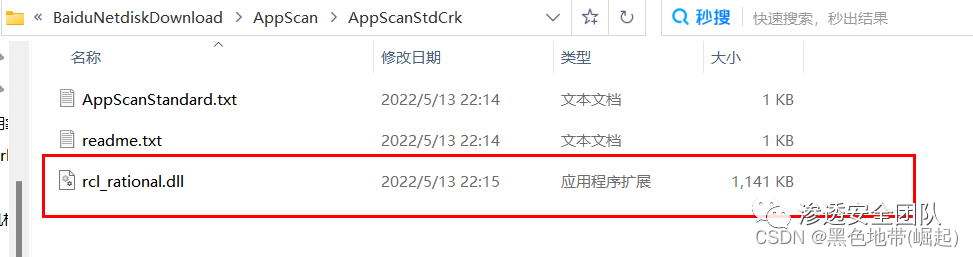

文件包中附带的文件rcl_rational.dll

替换掉安装目录里面的文件

这是我的安装目录

复制进去替换了

2.4、导入许可证

导入许可证,最后确认

AppScanStandard.txt是许可证文件

3.1、简介:

xray 是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动、被动多种扫描方式,自备盲打平台、可以灵活定义 POC,功能丰富,调用简单,支持 Windows / macOS / Linux 多种操作系统,可以满足广大安全从业者的自动化 Web 漏洞探测需求。

3.2、下载:

Releases · chaitin/xray (github.com)

https://github.com/chaitin/xray/releases我在Windows中直接下载exe文件,不想再搭建环境了,哈哈哈

直接点开,提示再终端调用它,不是直接双击打开的

3.1、使用步骤:

3.1.1、第一步:文件夹中打开Windows powershell(或者cmd进入)

空白处右键(或者按住shift再右键)

![]()

3.1.2、第二步:在终端使用XRAY.exe程序

(exe文件名字别打错了)

我这输入的是:

.\xray_windows_amd64.exe webscan --url 127.0.0.1

更多命令请看后面

![]()

3.2、命令指南:

3.2.1、单一扫描

只扫描单一URL(不爬虫)

xray webscan --url URL(网址)

3.2.2、单一扫描、爬取

爬虫、扫描一个指定的URL

使用基础爬虫爬取并对爬虫爬取的链接进行漏洞扫描

xray webscan --basic-crawler URL(网址)

3.2.3、被动扫描

使用 HTTP 代理进行被动扫描

xray webscan --listen 127.0.0.1:7777 --html-output proxy.html

设置浏览器 http 代理为 http://127.0.0.1:7777,就可以自动分析代理流量并扫描。

(需要我们导入 xray 运行目录下的

ca.crt证书到浏览器里面)3.2.4、输出文件格式

输出文件的形式(直接加在命令后面)

无参数:输出到控制台的标准输出

--text-output 文件名.text:输出到文本文件中

--json-output 文件名.json:输出到 JSON 文件中

--html-output 文件名.html:输出到 HTML 文件中

3.2.5、指定扫描插件

手动指定本次运行的插件,多个插件之间可使用逗号分隔

默认情况下,将会启用所有内置插件,可以使用下列命令指定本次扫描启用的插件。

xray webscan --plugins cmd-injection,sqldet --url http://example.com

xray webscan --plugins cmd-injection,sqldet --listen 127.0.0.1:7777

3.3、支持模块

XSS漏洞检测 (key: xss)

利用语义分析的方式检测XSS漏洞

SQL 注入检测 (key: sqldet)

支持报错注入、布尔注入和时间盲注等

命令/代码注入检测 (key: cmd-injection)

支持 shell 命令注入、PHP 代码执行、模板注入等

目录枚举 (key: dirscan)

检测备份文件、临时文件、debug 页面、配置文件等10余类敏感路径和文件

路径穿越检测 (key: path-traversal)

支持常见平台和编码

XML 实体注入检测 (key: xxe)

支持有回显和反连平台检测

poc 管理 (key: phantasm)

默认内置部分常用的 poc,用户可以根据需要自行构建 poc 并运行

文件上传检测 (key: upload)

支持常见的后端语言

弱口令检测 (key: brute-force)

社区版支持检测 HTTP 基础认证和简易表单弱口令,内置常见用户名和密码字典

jsonp 检测 (key: jsonp)

检测包含敏感信息可以被跨域读取的 jsonp 接口

ssrf 检测 (key: ssrf)

ssrf 检测模块,支持常见的绕过技术和反连平台检测

基线检查 (key: baseline)

检测低 SSL 版本、缺失的或错误添加的 http 头等

任意跳转检测 (key: redirect)

支持 HTML meta 跳转、30x 跳转等

CRLF 注入 (key: crlf-injection)

检测 HTTP 头注入,支持 query、body 等位置的参数

Struts2 系列漏洞检测 (高级版,key: struts)

检测目标网站是否存在Struts2系列漏洞,包括s2-016、s2-032、s2-045等常见漏洞

Thinkphp系列漏洞检测 (高级版,key: thinkphp)

检测ThinkPHP开发的网站的相关漏洞

4.1、第一步:导出证书

genca导出证书

.\xray_windows_amd64.exe genca

![]()

导出的证书将会在.\xray_windows_amd64.exe同一个目录里面

![]()

4.2、第二步:安装此证书

双击ca.crt

![]()

导入全部点下一步基本上就可以了

![]()

![]()

![]()

![]()

4.3、第三步:导入到浏览器

浏览器设置中直接搜证书

![]()

![]()

到目录中找到刚刚导出的证书,然后选中

![]()

勾选信任

![]()

然后就可以用XRAY来代理浏览器了

可以进行被动扫描

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

如有侵权请联系:admin#unsafe.sh