美国联邦调查局(FBI)牵头、十余个国际合作伙伴参与联合执法行动,查封了全球最重要的网络犯罪平台之一Genesis Market。

作为犯罪分子的一站式商店,Genesis Market销售被盗凭证和数据武器化工具,与全球数百万起出于经济动机的网络事件有关,包括网络欺诈、勒索软件攻击等。

Genesis Market网站的登录页面现已被题为“Operation Cookie Monster”的新页面取代,其中明确提到该市场已被查封。Genesis组织在暗网和常规网络分别维护有网站。

外媒体The Record了解到,全球范围内也在进行大规模逮捕行动。

最大特色:售卖附带浏览器指纹的凭证

威胁情报厂商Recorded Future的分析师Alexander Leslie表示,Genesis Market凭借着独特的“服务内容”,从Russian Market和2easy Shop等凭证销售市场中脱颖而出。

与其他同类市场不同,Genesis Market为犯罪分子提供“肉鸡”(bot)或“浏览器指纹”的访问权限,使得他们可以冒充受害者的网络浏览器——包括IP地址、会话cookie、操作系统信息和插件等。

Leslie表示,利用这些指纹信息,犯罪分子可以访问Netflix、亚马逊等订阅平台乃至在线银行服务,且不会触发“用户XX为何会在印度登录?”之类的安全警报。用户甚至可以成功绕过多重身份验证。

“之所以说Genesis Store上的指纹信息与众不同,是因为其能够模拟受害者的浏览器会话——这样受害者跟实际用户的身份将无法区分,从而绕过安全识别「标记」。”

Leslie解释道,“肉鸡”中包含的数据主要由信息窃取恶意软件负责收集。而且区别于其他竞争对手,Genesis Market上没有第三方供应商列表,这与Russian Market明确列出RedLine、Vidar、Raccoon或META等信息窃取程序的作法不同。

图:GENESIS MARKET上列出的“肉鸡”

规模巨大:累计出现上亿个“肉鸡”列表

购买之后,“肉鸡”即可导入犯罪分子开发的名为Genesis Security的浏览器,其也可作为其他网络浏览器的扩展。这些“肉鸡”允许犯罪者使用窃取到的凭证进行伪装。

其中还提供可通过指纹访问的服务列表,通常包括Netflix、亚马逊、Facebook和eBay账户。“肉鸡”还掌握着未自动纳入列表中的服务凭证,例如员工网络等。

“一切都完全匹配——所在位置、IP地址、浏览器信息等。在安装了Genesis Store浏览器扩展程序之后,买家就能导入受害者「肉鸡」,浏览器将立即重置以伪造你的受害者「身份」。对于在线服务,这种身份与真实用户高度相似、甚至很可能完全相同。”

图:该平台提供浏览器和插件,供用户部署“肉鸡”

Genesis市场是邀请注册制的网站,但邀请码可以在搜索引擎找到。与大多数大型犯罪论坛一样,其邀请码随处可见,甚至在YouTube视频中也能获取。

目前尚不清楚Genesis市场上的受害者总数,但Leslie表示自2018年以来,Recorded Future平台共发现约1.35亿个“肉鸡”列表。

“根据当前活跃列表的数量来看,再参考过去一个月平台引用的总样本规模(130万),我认为Genesis Store的整个生命周期内约掌握着3000到5000万个活跃列表。”

他还警告称,这个数字只是估算值,“因为Genesis Store不显示历史记录”,所以“实际数字可能要高得多”。

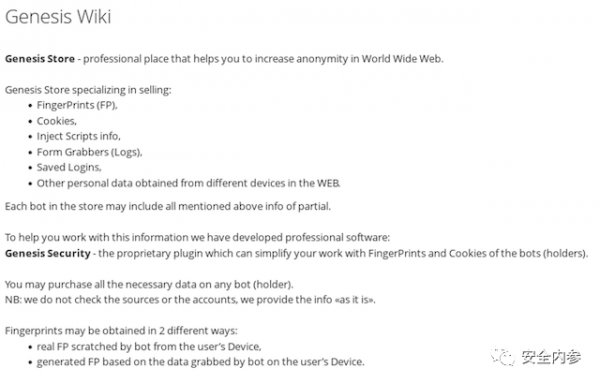

其犯罪业务在设计当中还专门考虑到低准入门槛,希望为更多受众提供一站式欺诈服务。Genesis甚至提供相应的维基百科,向新用户解释其工作原理,以期广泛实现欺诈商品化。

图:GENSISS在维基词条中解释如何进行欺诈活动

“这意味着窃取信息的「僵尸网络」由Genesis Store负责管理和控制”,也就是说Genesis Store背后的犯罪分子拥有“对整个列表的命令和控制权,并可持续访问受到感染的机器。”

“这就是Genesis Store维持「活力」的部分原因。与受感染机器的持续通信将保证「肉鸡」得到不断更新,尽可能让指纹信息保持最新。”

转自 安全内参,原文链接:https://www.secrss.com/articles/53469

封面来源于网络,如有侵权请联系删除