APP逆向过程中,需要对dex文件和elf文件进行分析,又因现在各APP都有各种代码保护手法,因此都需要进行动态分析。

今天就分享下对elf文件也就是so文件中动态分析so文件中JNI函数的方案。

jnitrace它是基于frida基础上的一个工具,它是一个动态分析追踪SO文件中的JNI API调用的工具,它可以进行指定SO文件进行跟踪JNI调用。

基础知识

1、JavaVM 和 JNIEnv

JNI 它定义了两个关键数据结构:JavaVM和JNIEnv。它们本质上都是指向函数表的二级指针。(在 C++ 版本中,它们是一些类,这些类具有指向函数表的指针,并具有每个通过该函数表间接调用的 JNI 函数的成员函数。)JavaVM 提供“调用接口”函数,可以利用此类来函数创建和销毁 JavaVM。JNIEnv 提供了大部分 JNI 函数, so中的原生函数都会收到 JNIEnv 作为第一个参数。该 JNIEnv 将用于线程本地存储。因此无法在线程之间共享 JNIEnv。如果一段代码无法通过其他方法获取自己的 JNIEnv,应该共享相应 JavaVM,然后使用 GetEnv 发现线程的 JNIEnv。

JNIEnv 和 JavaVM 的 C 声明与 C++ 声明不同。"jni.h" include 文件会提供不同的类型定义符,具体取决于该文件是包含在 C 还是 C++ 中。因此不建议在这两种语言包含的头文件中添加 NIEnv 参数。

2、spawn和attach注入区别

Frida支持spawn和attach两种启动方式。

attach模式下,Frida会附加到当前的目标进程中,即需要App处于启动状态,这也意味着它只能从当前时机往后Hook;

spawn模式下,Frida会自行启动并注入进目标App,Hook的时机非常早,好处在于不会错过App中相对较早(比如App启动时产生的参数),缺点是假如想要Hook的时机点偏后,则会带来大量干扰信息,严重甚至会导致server崩溃。

attach注入:APP启动后再 hook,不能 hook APP的启动阶段。

spawn注入 :重启 APP,适合 hook APP启动阶段。

基本操作

jnitrace使用需要配合python环境和frida工具(版本需要配套好)

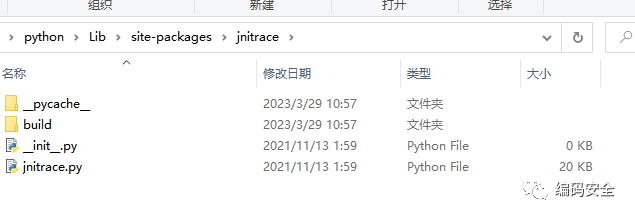

这个jnitrace安装后主要核心的实现功能都在jnitrace.py和jnitrace.js

下图是jnitrace.py中主要功能:首先判断连接设备的方式 是以remote_device还是usb_device,接着默认采用spawn的注入方式,在去执行jnitrace.js文件中的hook功能,最后在输出执行后的数据。

下图是jnitrace.js的关键功能点,注入后实际功能还是调用到底层的dlopen。

实践分析

Frida启动后会往要hook的进程中注入frida的so文件

下图是所有功能组成的解析

通过jnitrace -l libxxx.so com.xxx.xxx 可以打印输出so中的jni函数,以及这些jni函数的调用获取数据

通过 jnitrace -l libxxx.so com.xxx.xxx -i RegisterNatives 可以查看到so中的所有动态注册的函数。

本文作者:编码安全

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/198813.html

如有侵权请联系:admin#unsafe.sh