Apache 是世界使用排名第一的 Web 服务器软件。

它可以运行在几乎所有广泛使用的计算机平台上,由于其跨平台和安全性被广泛使用,是最流行的 Web 服务器端软件之一。

它快速、可靠并且可通过简单的 API 扩充,将 Perl/Python 等解释器编译到服务器中。

漏洞介绍及成因

Apache 文件解析漏洞与用户的配置有密切关系,严格来说属于用户配置问题。

Apache 文件解析漏洞涉及到一个解析文件的特性:

Apache 默认一个文件可以有多个以点分隔的后缀,当右边的后缀无法识别(不在 mime.tyoes 内),则继续向左识别,当我们请求这样一个文件:

shell.php.xxx.yyy

yyy ->无法识别,向左

xxx ->无法识别,向左

php ->发现后缀是 php,交给 php 处理这个文件

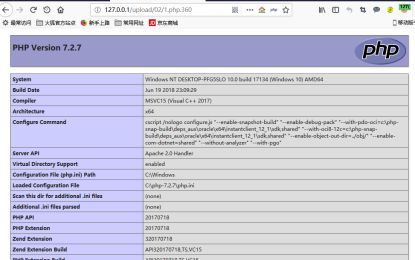

漏洞复现

上传一个后缀名为360的php文件

正常解析

漏洞修复

将 AddHandler application/x-httpd-php .php 的配置文件删除。

漏洞介绍及成因

由于配置错误导致的目录遍历

漏洞复现

漏洞修复

修改 apache 配置文件 httpd.conf

找到 Options +Indexes +FollowSymLinks +ExecCGI 修改成 Options -Indexes+FollowSymLinks +ExecCGI 并保存;

本文作者:第59号实验室

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/200864.html

文章来源: https://www.secpulse.com/archives/200864.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh