记一次web登录通杀渗透测试

文章来源:先知社区(MiNi)原文地址:https://xz.aliyun.com/t/116120x01 前言在渗透测试过程中,碰见的web登录页面特别多,那么我们应该用什么样的思路去进行一个测试呢 2023-6-10 00:1:44 Author: 橘猫学安全(查看原文) 阅读量:51 收藏

文章来源:先知社区(MiNi)原文地址:https://xz.aliyun.com/t/116120x01 前言在渗透测试过程中,碰见的web登录页面特别多,那么我们应该用什么样的思路去进行一个测试呢 2023-6-10 00:1:44 Author: 橘猫学安全(查看原文) 阅读量:51 收藏

文章来源:先知社区(MiNi)

原文地址:https://xz.aliyun.com/t/11612

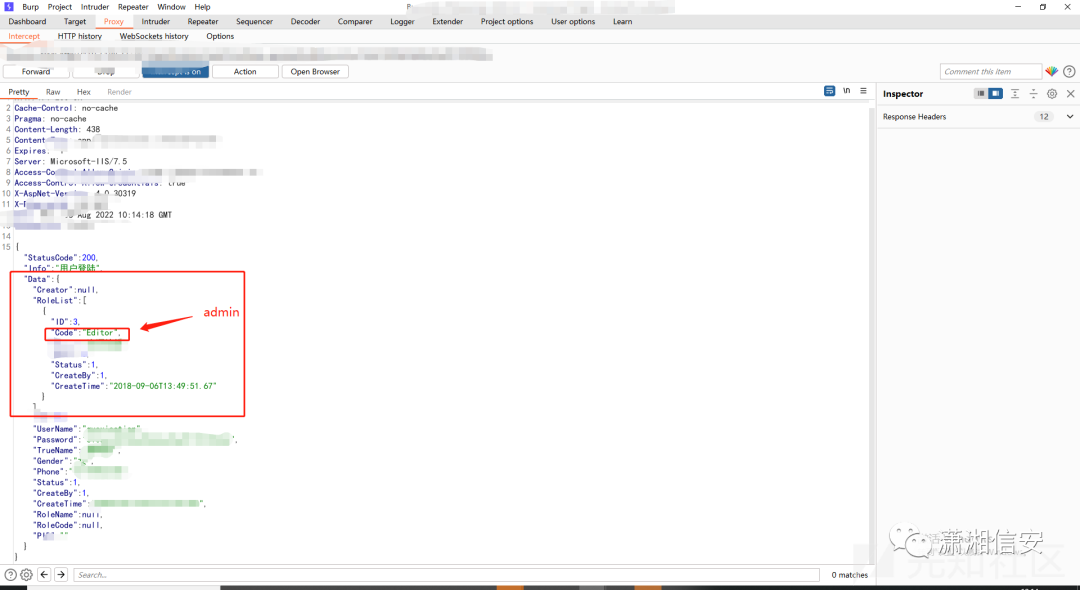

admintestroot

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247508121&idx=1&sn=dd2ced867d584a955e956bd4126d355e&chksm=c04d27a7f73aaeb1bb1e269e0b56f717409f000d4fd0ba53cad8f9a31877d07e56403f4a3508#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh