XSS漏洞SRC挖掘

前言Markdown是一种轻量级标记语言,创始人为约翰·格鲁伯(John Gruber)。它允许人们使用易读易写的纯文本格式编写文档,然后转换成有效的 XHTML(或者HTML)文档。这种语言吸收了很 2023-8-27 22:43:31 Author: 渗透安全团队(查看原文) 阅读量:47 收藏

前言Markdown是一种轻量级标记语言,创始人为约翰·格鲁伯(John Gruber)。它允许人们使用易读易写的纯文本格式编写文档,然后转换成有效的 XHTML(或者HTML)文档。这种语言吸收了很 2023-8-27 22:43:31 Author: 渗透安全团队(查看原文) 阅读量:47 收藏

前言

Markdown是一种轻量级标记语言,创始人为约翰·格鲁伯(John Gruber)。它允许人们使用易读易写的纯文本格式编写文档,然后转换成有效的 XHTML(或者HTML)文档。这种语言吸收了很多在电子邮件中已有的纯文本标记的特性。

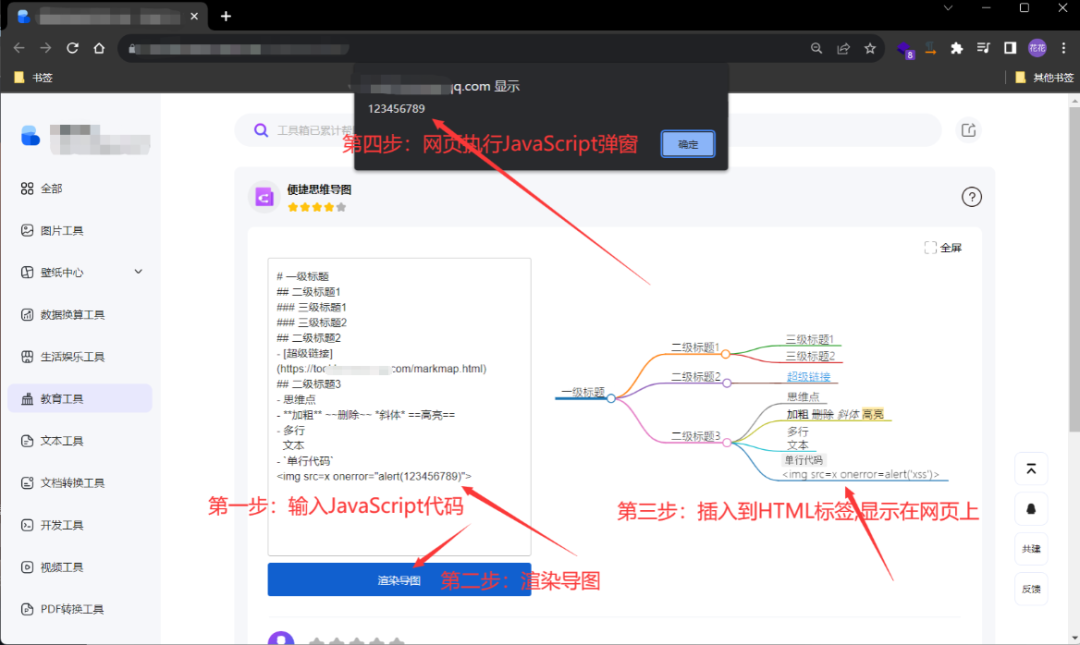

self型XSS的原理

1.功能需要支持Markdown语法

2.能执行html标签写法

(DOM型XSS另一个名字罢了)

1.看到这个#、##、-、``发现能支持是Markdown语法

Markdown语法是可以直接执行html标签的!!!也就是能尝试JavaScript代码

2.用户输入:1 —> 渲染导图 -> 页面显示:1 (符合XSS原理)

3.用户输入:JS —> 渲染导图 -> 页面显示:JS (JS代码被执行)

<font color="red">红色</font>

4.1 第一步:用户输入:JavaScript代码 :<img src="x">

4.2 第二步:用户点击:渲染导图

4.3 第三步:浏览器网站:插入到HTML标签,显示在网页上

4.4 第四步:浏览器网站:网页执行JavaScript弹窗代码

Don型XSS总结

原理:用户输入的内容(在前端:构造的JavaScript代码内容!!!) -> 被前端代码执行(在前端:被网页JavaScript代码解析执行构造的JavaScript代码内容!!!) -> 最后又在前端显示

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247509050&idx=2&sn=4242e01d0a72342a107fdd423fa25f4b&chksm=c1765995f601d0837432ef260185a7321673c9ca06af3b9d48e5e60dbb74f5310e7de726b526&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh