如需转载请注明出处,侵权必究。

论文题目:A Systematic Study of the Consistency of Two-Factor Authentication User Journeys on Top-Ranked Websites

发表会议:NDSS 2023

你会选择驾驶一辆油门和刹车位置颠倒的汽车吗?相信大多数人会毫不犹豫地回答'不会',因为这种设置与我们的日常驾驶习惯相去甚远,操作起来会让人感到极其不适。在同样的道理下,当我们浏览互联网网站时,网站的用户体验是否连贯、一致同样至关重要。今天,我们要讨论的文章正是关于这样一个问题:双因素认证(2FA)的网站用户体验的重要性。

本文的第一作者是Sanam Ghorbani Lyastani,来自德国CISPA亥姆霍兹信息安全中心Michael Backes教授团队,该团队在网络安全领域的主要研究重点是开发保护个人数据的方案;研究可信的机器学习方法以及软件和系统安全方面的通用解决方案。

概述

双因素认证(2FA, two-factor authentication)相较于传统的文本密码,能够有效增强用户认证的安全性。然而,网站中使用的2FA带来的用户体验非常重要,已有工作表明,当网站上关于2FA的相关流程和用户的期望或经验不匹配时,会增加用户认知上的困扰,提高使用成本,从而导致用户可能会拒绝使用2FA甚至放弃使用该网站。因此,关于不同网站上部署的2FA的用户体验是否一致,是亟需研究的问题。

然而,如今并没有确切已知的比较因素,可以用于描述不同网站上的2FA用户体验。为了解决这一挑战,作者设计了一套严谨的用户研究方法,对85个热门网站的2FA用户体验进行系统分析,提取出了22个比较因素,用来描述用户体验的不同方面。随后,作者根据比较因素进行了定性数据分析,讨论了一致性缺乏的原因和影响,以及如何改进2FA用户体验的建议。

背景

双因素认证(2FA, two-factor authentication)

2FA是一种身份认证方法,即用户在验证身份时必须提供两个因素,才能得到授权。一般来说,现有的2FA机制常采用传统的基于文本的密码作为第一因素,而第二因素根据不同的实现具有不同的选择,如:电话和短信发送的一次性代码、向用户手机应用发送的推送通知、基于U2F等标准的硬件令牌等。

用户体验(UX, user experience)

UX是用户在与产品、系统获服务进行交互时所产生的主观感受和反应。对于一个网站来说,主要是由三部分组成:Form,即网站的UI设计;Content,即网站显示的文字、图标;Behavior,即网站提供的各项功能。本文提及的用户体验(user journeys)即是用户和产品交互中的全部过程。

方法论

针对现有挑战,本文使用了基于归纳的研究方法,核心思路是通过对各流行网站的2FA用户体验进行紧急编码(emergent coding),来识别比较因素,并分析这些网站在实现2FA用户体验方面的一致性和差异。

图1描述了本文的方法论,分为三个阶段:

数据收集:作者从不同的网站收集具有代表性的2FA用户体验数据,并将这些流程拆分成五个阶段。

比较因素识别:作者使用紧急编码中的开放和轴心编码技术,从录制的用户体验中提取出22个比较因素,并对每个网站在每个因素上的匹配情况进行分类。

结果分析:作者使用汉明距离和香农熵来度量网站之间的相似性和因素的一致性,并使用聚类分析来发现网站之间的设计模式。

图1 本文方法论概述

数据收集

为了归纳性地建立关于用户体验的知识,收集的数据需要尽可能涵盖每个2FA流程中的所有步骤和选择。作者曾考虑下列方法来达成这一目标:

使用网络爬虫之类的自动化工具来探索网站:缺乏如何引导爬虫的先验知识,额外的身份认证设备也阻碍了自动收集;

使用众包平台收集数据:需要使用私人账户或个人隐私信息,存在道德顾虑和隐私风险。

因此,作者让两名研究人员独立地使用相同的设备、网络和浏览器,对数据集网站的2FA用户体验进行了屏幕录制。根据前人文献中提到的不同方面——Discovery(在网站上发现2FA支持)、Education(网站如何介绍2FA)、Setup(设置2FA的工作流程)、Usage(2FA的使用情况)和停用(2FA的停用情况),本文进行了系统性地探索,并关注了每个步骤中的信息、指示、选项、反馈等细节。值得注意的是,作者只关注了账户创建、2FA的初始化和使用的工作流,而没有探索账户恢复或更改个人信息的工作流。

比较因素识别

在这一阶段,研究人员借鉴了基于实证的编码理论(emergent coding),特别是扎根理论(grounded theory)中的开放编码(open coding)和轴心编码(axial coding)方法,对2FA用户体验进行比较因素的识别。

在开放编码阶段,研究者一般通过深入分析数据,识别出数据中的关键概念,并将这些概念赋予特定的编码。在本研究中,作者将屏幕录制的用户体验视作半结构化的采访,让研究人员独立地浏览记录的用户体验,将观察到的用户体验分割为有意义的部分,并为每个部分分配概念或编码。

在轴心编码阶段,研究者则开始寻找编码之间的关系,将这些编码通过归纳和演绎的方式组合成类别。例如,“登录页面上的2FA广告”和“在账户创建过程中推荐2FA”这两个编码可以组合成“2FA的推广”。这些组合的概念可以作为所有网站的比较因素。

数据集

为了收集研究所需的网站集,研究人员依赖开源项目2fa.directory,该项目由近1000名贡献者维护,列表中包含支持2FA的网站。这些网站被分配到不同的类别,如社交、通信或零售等。由于2fa.directory在子域名级别区分网站,研究人员在了解子域名使用相同的账户进行身份验证时,将子域名合并为其主域名。

由于研究人员需要对每个网站的用户体验进行手动研究,因此他们需要将2fa.directory上列出的所有网站的数量减少到可行的数量。首先,他们排除了无法创建账户的类别,例如银行和政府类别的几乎所有网站。其次,他们使用Tranco数据集对网站进行了流行度排名。研究人员根据每个类别在2fa.directory数据集中的权重,从每个类别中选择了顶级网站。此外,由于语言障碍、地域限制或需要财务开支等原因,研究人员不得不排除35个无法进行研究的网站。最后,研究人员在26个类别的85个支持2FA的网站上记录了2FA用户体验。

数据分析

探索性数据分析

作者对研究所得到的2FA用户体验的数据进行了探索性数据分析,以便更好地理解在不同网站中2FA用户体验的共性和差异。

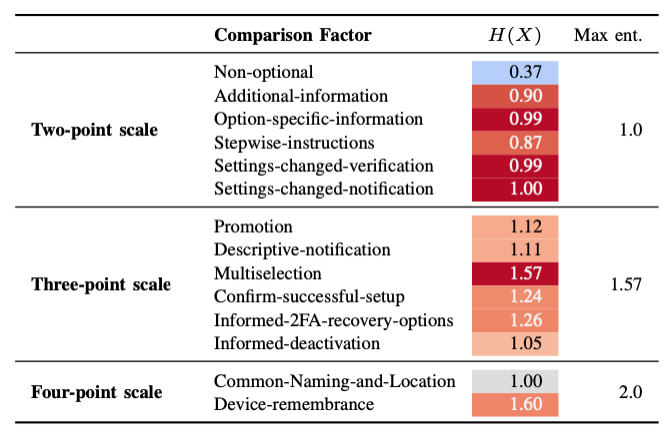

1. 首先,作者通过相似性分析和聚类,了解不同网站2FA用户体验的整体一致性,并寻找遵循类似设计模式的网站集群。作者使用汉明距离来比较不同网站之间的相似度,并使用香农熵来度量所有网站中各个非条件因子的一致性。如图2所示,高熵意味着高度不一致,而低熵意味着高度一致性。

图2 非条件因子的香农熵

2. 其次,作者使用k-modes聚类算法对网站进行两级聚类:一级基于非条件因子(跨集群),二级根据条件因子将每个网站分配到子集群中(内部集群)。这样做的目的是揭示所有网站中2FA用户体验的不同策略,同时根据条件因子的子集群,支持对整体策略的更详细讨论。

3. 此外,作者还研究了网站的排名与集群的关系,其将数据集中的网站按Tranco排名分为三个群组(Top-500,Top-4000和Long Tail),采用跨集群的方法来来描述每个网站的2FA用户流程,并分析这个流程是否与网站的排名群组有关。具体结果如图3所示,费希尔精确检验(p=0.04388)表明,这种关联是具有统计意义的。

图3 聚类与网站排名群组的列联表

4. 最后,作者对比较因子进行了分类,将其分为影响安全性的因子、影响用户体验的因子、影响两者的因子和无关的因子,并对这四类因子进行了分析。结果发现,当只考虑影响用户体验或安全性的因子时,网站在实现2FA用户体验方面的策略更为多样化。

定性数据分析

通过讨论在分析2FA用户体验时观察到的一致性和不一致性,作者最后得出的定性结论如下:

自我激励用户的一致性发现:大多数网站在用户注册和登录阶段并不主动推广2FA,只有少数网站在账户创建后立即推广2FA。但对于主动寻找2FA设置的用户来说,网站之间提供的用户体验是一致的。

始终缺乏对用户的告知和指导:只有少数网站提供了额外的信息(如“了解更多”链接到包含图片和教程的详细信息),更少会有网站会教育用户其支持的2FA选项的利弊,而是立即开始设置过程。设置过程中,只有约三分之一的网站通过逐步指导用户来设置2FA。

设置和配置的混合策略:2FA选项的设置和用户可能的配置方案在各个网站中表现出极不一致的行为。有的网站只提供一种2FA选项,有的则提供多种,但一次只能激活一种,还有的则允许多种选项同时激活。不过,大多数网站在提议应该使用哪种2FA选项进行登录时非常一致。

主要为可选的恢复选项:四分之三的网站提供了恢复选项,大部分这类网站也会向用户解释设置恢复选项的重要性或者忽略设置恢复选项的风险。其中,可打印的一次性代码是这些网站中最受欢迎的恢复选项。

设备记忆的混合策略:超过一半的网站不支持设备记忆,即用户不能选择在未来的登录中跳过二次认证。对于支持这一特性的网站来说,他们的描述方式和记忆逻辑均有所不同。

对于停用的一致性支持:除了五个网站,数据集中的所有网站都支持停用2FA(其中只有两个例外强制设置2FA)。然而,只有少数网站会向用户传达停用2FA的风险(例如,更容易遭受账户劫持)。

总结

为了比较2FA用户在网站上的体验一致性,本文提供了一种分析方法,并首次系统地研究了排名靠前的网站上这些用户体验的一致性。结果显示,这些流程中的各个步骤缺乏一致性,且即使是更一致的设计模式,也可能被描述为具有可用性问题。这些结论为2FA的实施者提供了更通用的设计指南,能够提供更良好的用户体验。

供稿:李忠睿

审稿:张歆、邬梦莹、洪赓

排版:边顾

戳“阅读原文”即可查看论文原文哦~

复旦白泽战队

一个有情怀的安全团队

还没有关注复旦白泽战队?

公众号、知乎、微博搜索:复旦白泽战队也能找到我们哦~

如有侵权请联系:admin#unsafe.sh