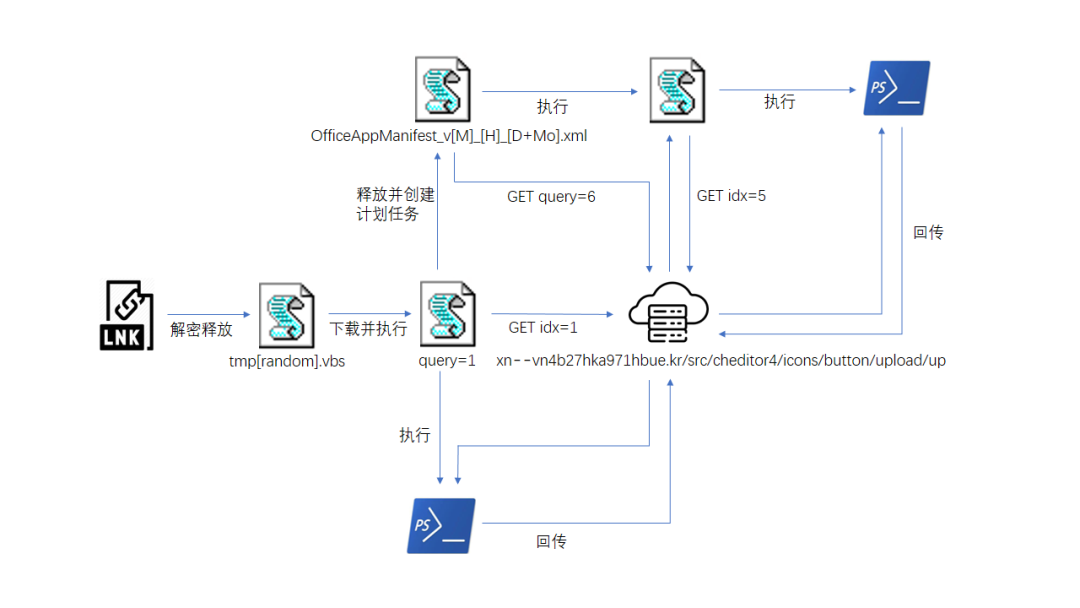

1.攻击流程分析

Kimsuky组织以lnk文件为初始载荷,当点击lnk文件后会从自身解密释放出VBS脚本文件并执行,其释放脚本向服务器下载第二阶段VBS载荷,该载荷会继续释放VBS文件并注册计划任务,同时下载Powershell脚本负责收集信息并回传。注册的计划任务主要功能是负责下载执行后续VBS载荷,该VBS载荷从服务器下载最终的Powershell代码并内存执行,从而完成窃密功能。

2.载荷投递分析

MD5 | 433a2a49a84545f23a038f3584f28b4a |

文件大小 | 7.37 KB (7550 字节) |

文件类型 | LNK |

对恶意lnk解析获取的执行参数如下所示:

可以发现lnk文件使用了大量不可见字符和无意义字符进行填充以此来降低受害者的防备。打开lnk文件的属性目标参数如下所示。

目标参数实为一段Powershell脚本,通过读取自身并异或0x77进行解密,解密后以“asdfgqwert”为分隔符将后部分内容保存到temp目录下并命名为tmp[随机数].vbs文件。解密后的VBS文件如下所示。

从上可以看出VBS使用字符混淆,对应替换处理即可,主要功能为从地址http://xn-vn4b27hka971hbue.kr/src/cheditor4/icons/button/upload/list.php?query=1下载后续载荷并执行。

下载内容仍是VBS脚本,部分内容如下:

接着以“Microsoft”为所有者创建计划任务,并每15分钟利用wscript执行一次上述保存的xml文件,以此实现驻留。

最后从地址http://xn--vn4b27hka971hbue.kr/src/cheditor4/icons/button/upload/up/lib.php?idx=1下载Powershell脚本负责收集主机信息并上传。

接着从参数为idx=5的URL中进一步下载载荷,可以看出载荷是编码后的Powershell脚本。

3.攻击组件分析

对URL参数为idx=5的下载载荷进行解密后,发现整个文件混淆十分严重,极不利于阅读,如下图所示:

本次下载的最终载荷功能主要是获取剪切板内容和键盘记录,回看整个攻击过程,该组织利用驻留VBS脚本下载并内存执行query=6的脚本进行攻击,由于query=6文件保存在服务端,并且其作用是继续下载RUL后缀为idx=5的功能载荷,结合URL特点来看可以猜测,攻击者只需更改服务端query=6文件里面的idx参数值就可以此控制分发不同的载荷,从而即可实施不同场景下不同需求的攻击行动。此外,该攻击手法的另一大好处是可以有效避免载荷泄露,并且发现受害者不符合攻击目标时,可以马上关闭连接。

在今年同时期,我们也发现了APT-C-55组织针对韩国地区的多个恶意宏攻击样本,样本信息如下表所示:

MD5 | 91d0b01a6a4a0b8edadf1df6a8e68d20 f2e74b749c04936cfc253e05da8de4d0 |

文件类型 | doc |

C&C | http://mvix[.]xn--oi2b61z32a.xn--3e0b707e/ej/li.txt |

用户点击并允许宏代码执行后,就会从远端韩文地址(http://mvix[.]xn--oi2b61z32a.xn--3e0b707e/ej/li.txt)下载恶意载荷并执行。需要注意的是,用户直接打开宏代码窗口时看不到任何代码,提示需要输入密码。

在浏览器中输入地址http://mvix[.]xn--oi2b61z32a.xn--3e0b707e/ej/li.txt,也可以看到会显示韩文地址。

Mozilla/5.0 (Windows NT 10.x; Win64; x64) AppleWebKit/537.36 (KHTML, like

Gecko) Chremo/87.0.4280.141 Safari/537.36 Edgo/87.0.664.75

APT-C-55(Kimsuky)组织长期针对韩国政府部门进行攻击,攻击手法灵活多变,常使用社会工程学、鱼叉邮件、水坑攻击等手段投递恶意文件,并且文件类型也是多种多样,包括但不限于带有漏洞的hwp文件、恶意宏文件、释放载荷的PE文件、lnk文件等。本次攻击中使用的Powershell代码进行了完全的混淆,攻击过程中又使用了韩文域名,这都表明该组织持续地进行更新恶意代码形态以及不断增加所属的域名资产。

需要说明的是,本文披露的相关恶意代码、C&C只是APT-C-55组织近期部分攻击过程中的所使用的载荷,该组织不会因为一次攻击行动的暴露而停止活动,反而会持续更新其载荷。在这里提醒用户加强安全意识,不要执行未知样本、点击来历不明的链接等,否则容易在毫无防范的情况下被攻陷,进而泄漏机密文件、重要情报。

MD5:

91d0b01a6a4a0b8edadf1df6a8e68d20

f2e74b749c04936cfc253e05da8de4d0

433a2a49a84545f23a038f3584f28b4a

955170427d0c4f9c23f7b8507a6003aa

86f5d04ad7c6cefd795ae717d9752737

cadbf74e83332a3bd95721a791e2f35c

8516b530ebdee3b320c7e9ca0f1fec78

URL:

http://mvix.xn--oi2b61z32a[.]xn--3e0b707e/ej/li.txt

http://xn--vn4b27hka971hbue[.]kr/src/cheditor4/icons/button/upload/up/list.php?query=1

http://xn--vn4b27hka971hbue[.]kr/src/cheditor4/icons/button/upload/up/list.php?query=6

http://xn--vn4b27hka971hbue[.]kr/src/cheditor4/icons/button/upload/up/lib.php?idx=5

http://xn--vn4b27hka971hbue[.]kr/src/cheditor4/icons/button/upload/up/show.php

http://partybbq.co[.]kr/src/bbs/calendar/upload/up/list.php?query=1

360高级威胁研究院

360高级威胁研究院是360数字安全集团的核心能力支持部门,由360资深安全专家组成,专注于高级威胁的发现、防御、处置和研究,曾在全球范围内率先捕获双杀、双星、噩梦公式等多起业界知名的0day在野攻击,独家披露多个国家级APT组织的高级行动,赢得业内外的广泛认可,为360保障国家网络安全提供有力支撑。

往期推荐

| |||

| |||

| |||

|

如有侵权请联系:admin#unsafe.sh