由于身份验证泄露而导致的后端接管

正文

目标网站是 target.com。

做了一个NMap扫描,发现了以下内容:

端口 80,443,22 已打开,因此这里只能使用 http/https 服务器播放

在网站的源代码上找不到太多东西,也没有href标签。

直接进行目录暴力破解,发现如下:

这里找到了控制台目录,它是服务器的后端

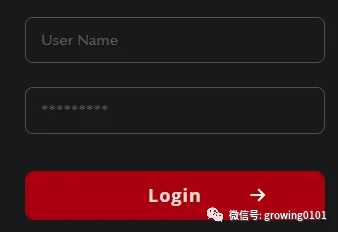

UI界面如下:

因为这个网站使用的是基于前端的身份验证而不是后端(因为我们看到了报错信息),这意味着它使用了.js用于存储用户名和密码,这意味着这对每个人都是公开可见的,于是浏览了服务器的所有js并搜索了字符串。

发现了密码和用户的踪迹:

最后,进入了“后端”。

如果你是一个长期主义者,欢迎加入我的知识星球(优先查看这个链接,里面可能还有优惠券),我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

往期回顾

福利视频

笔者自己录制的一套php视频教程(适合0基础的),感兴趣的童鞋可以看看,基础视频总共约200多集,目前已经录制完毕,后续还有更多视频出品

https://space.bilibili.com/177546377/channel/seriesdetail?sid=2949374

技术交流

技术交流请加笔者微信:richardo1o1 (暗号:growing)

文章来源: https://mp.weixin.qq.com/s?__biz=MzIzMTIzNTM0MA==&mid=2247492139&idx=1&sn=f82837a876bf882b080b4de4703ebc42&chksm=e8a5e848dfd2615ef533f5dbe74f7d3b8a7def26884bfae02a17119318d8680e385139957049&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh