IBM 的 X-Force 研究人员报告称,威胁行为者正在利用Citrix NetScaler Gateway 中最近的CVE-2023-3519漏洞(CVSS 评分:9.8)开展大规模凭证收集活动。

该漏洞是一种代码注入,可能导致未经身份验证的远程代码执行,成功利用该漏洞需要将设备配置为网关(VPN 虚拟服务器、ICA 代理、CVPN、RDP 代理)或 AAA 虚拟服务器。

美国网络安全和基础设施安全局 (CISA) 警告称 ,存在利用零日 CVE-2023-3519 的针对 Citrix NetScaler 应用交付控制器 (ADC) 和网关设备的网络攻击。 该机构透露,威胁行为者针对的是关键基础设施组织网络中部署的 NetScaler ADC 设备。

8 月初,非营利组织 Shadowserver Foundation 的安全研究人员报告称,在利用关键远程代码执行 (RCE) 漏洞的持续攻击活动中,数百台 Citrix Netscaler ADC 和网关服务器已受到损害。

X-Force 在为一名报告 NetScaler 安装身份验证速度缓慢的客户进行事件响应活动时发现了该活动。攻击者利用该缺陷将恶意 Javascript 注入设备“index.html”登录页面。

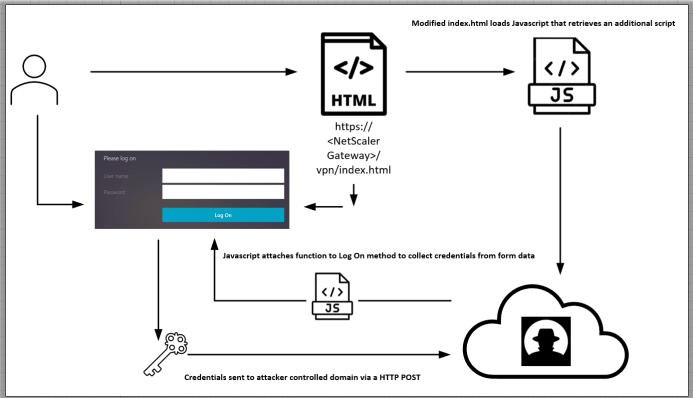

“附加到合法“index.html”文件的脚本会加载一个额外的远程 JavaScript 文件,该文件将一个函数附加到 VPN 身份验证页面中的“登录”元素,该元素收集用户名和密码信息并将其发送到远程服务器。身份验证期间的服务器。”

攻击链始于威胁参与者向“/gwtest/formssso?”发送 Web 请求。event=start&target=” 触发缺陷 CVE-2023-3519,将简单的 PHP Web shell 写入 /netscaler/ns_gui/vpn。一旦部署 PHP Web shell,攻击者就会检索设备上“ns.conf”文件的内容。然后,攻击者将自定义 HTML 代码附加到“index.html”,该代码引用托管在攻击者控制的基础设施上的远程 JavaScript 文件。

如有侵权请联系:admin#unsafe.sh