阅读: 8

一、概述

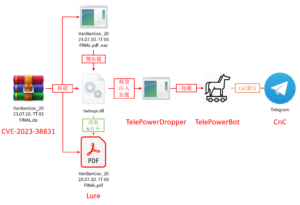

近期,绿盟科技伏影实验室在追踪新型WinRAR 0day漏洞CVE-2023-38831的过程中,发现APT组织DarkPink已经开始使用此漏洞对越南以及马来西亚的政府目标进行攻击。

DarkPink攻击者在本轮攻击活动中使用CVE-2023-38831漏洞对升级了其既有的攻击流程,并对攻击技战术进行了多项改良,显著提升了攻击成功率。

本报告将对DarkPink的改良攻击流程和技战术进行分析。

二、组织信息

DarkPink又被称为Saaiwc,是一个在2023 年 1 月被确认的新型APT组织。

该组织最早在2021年年中开始活跃,主要针对亚太地区的实体,其主要攻击目标为柬埔寨、印度尼西亚、马来西亚、菲律宾、越南、波斯尼亚和黑塞哥维那等国家的外交、军事等部门及行业。

DarkPink组织的主要攻击方式为鱼叉式网络钓鱼,通过邮件投递该组织自制的木马程序TelePowerBot、KamiKakaBot完成网络窃密活动。

三、诱饵信息

本次网络攻击活动中,DarkPink组织使用了多种诱饵,这些诱饵皆为PDF文件形式,放入WinRAR漏洞文件中,吸引用户打开查看。

其中一种诱饵名为“VanBanGoc_2023.07.10. TT 03 FINAL”,是一份带有越南外交部抬头的法律文件,如下图所示:

诱饵文件07.10. TT 03 FINAL

另一个诱饵名为“Ủy ban Chứng khoán Nhà nước thông báo tuyển dụng công chức năm 2023”(国家证监会公布2023年公务员录用公告),该文件来自越南国家证监会,如下图所示:

诱饵文件Ủy ban Chứng khoán Nhà nước thông báo tuyển dụng công chức năm 2023

还有一种诱饵名为“TTBC số 37 về Quỹ BOG quý II2023”(关于BOG基金2023年第二季度的37号文),是一份由越南财务部发布的关于石油价格稳定基金(BOG)的新闻资讯,如下图所示:

诱饵文件TTBC số37 về Quỹ BOG quý II2023

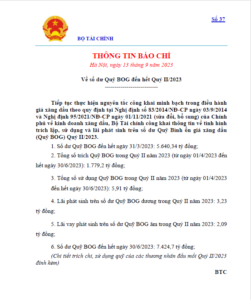

最后一种诱饵名为“Keputusan Permohonan Mendapatkan Perkhidmatan Penceramah Luar Untuk Program Anjuran Kementerian Pertahanan”(为国防部组织的项目获得外部演讲服务的申请结果),同样为政府文件,抬头为马来西亚国防部战略规划和政策部门,如下图所示:

诱饵文件Keputusan Permohonan Mendapatkan Perkhidmatan Penceramah Luar Untuk Program Anjuran Kementerian Pertahanan

可以看出,DarkPink组织本轮攻击活动的主要目标为越南及马来西亚的政府。

DarkPink组织本次使用的诱饵文件保持了该组织的一贯思路,通过真实的影印版政府文件增加诱饵的欺骗性,再配合本次新使用的WinRAR漏洞利用,使受害者很难察觉到自身遭受了攻击。

四、攻击流程

本轮活动中,DarkPink使用了一种融合了该组织经典攻击流程和CVE-2023-38831漏洞利用的改进型流程,如下图所示。

DarkPink本轮攻击的主要攻击流程

1)漏洞利用阶段

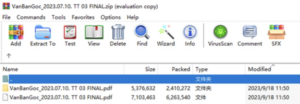

DarkPink构建的CVE-2023-38831漏洞利用文件如下所示,包含一个pdf诱饵文件与一个同名的文件夹:

DarkPink构建的CVE-2023-38831漏洞利用文件

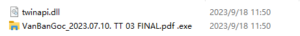

该文件夹内包含两个文件,分别为一个与pdf诱饵文件同名的exe程序以及一个名为twinapi.dll的库文件:

漏洞利用文件中文件夹包含的内容

当用户在低版本的WinRAR程序中尝试打开pdf诱饵文件时,CVE-2023-38831漏洞利用被触发,导致文件夹内的exe程序被执行。

2)木马释放阶段

被CVE-2023-38831触发执行的exe程序实际上是Windows系统应用EXPLORER.EXE,其在运行是会尝试加载同目录下的twinapi.dll文件,形成侧加载利用的攻击模式。

twinapi.dll则是DarkPink攻击者专门为本轮活动开发的一种加载器类型木马。该木马主要功能为提取pdf诱饵文件的一段数据,解密出其中的一个PE文件并将其注入加载到母进程中。

加载器木马中的异或解密逻辑

被加载的PE文件是DarkPink标志性的加载器型木马程序TelePowerDropper,最终在受害者主机中植入远控木马程序TelePowerBot。

五、技战术分析

鉴于本轮活动中DarkPink攻击者沿用了既往的攻击模式,因此本报告仅对该攻击者新增加或更改的技战术进行分析。

1)执行-用户执行–恶意文件

CVE-2023-38831漏洞利用

本轮攻击活动中,DarkPink攻击者在技战术方面的最显著变化在于将初始恶意文件改造为CVE-2023-38831漏洞利用文件。

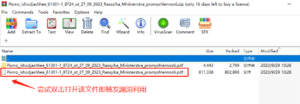

在既往的攻击活动中,DarkPink攻击者使用ISO文件作为初始诱饵,期望受害者在打开ISO文件后直接运行其中带有伪装文件名的可执行文件,进而触发整个执行流程。DarkPink在既往攻击活动中使用的典型诱饵如下图所示。

DarkPink在既往攻击活动中使用的典型诱饵

这是一种经典的伪装执行方法,但其缺点在于暴露了可执行文件扩展名,难以欺骗有一定警觉性的受害者。

而在本轮攻击活动中,CVE-2023-38831漏洞显著提升了初始阶段恶意文件的欺骗性,受害者使用WinRAR软件对恶意文件进行查看时就会触发攻击过程,如下图所示。

DarkPink在本轮攻击活动中使用的漏洞文件诱饵

除非对该漏洞有一定了解,否则受害者几乎无法防御该攻击方式,这使得DarkPink攻击者本轮攻击活动的成功率大大提升。

2)持久化-事件触发执行–更改默认文件关联

amv文件触发恶意代码

本轮攻击活动中,DarkPink攻击者通过修改特定文件的默认打开方式,获得了在受害者主机中稳定运行恶意cmd指令的能力。

该技术的具体实现分为两步。

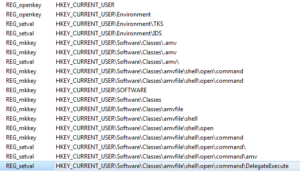

第一步,DarkPink使用的TelePowerDropper木马创建如下一组注册表项:

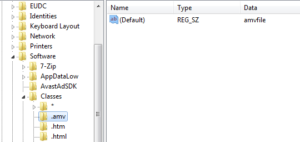

TelePowerDropper创建的注册表项

TelePowerDropper设置的注册表键值A

通过这样的设置,当Windows尝试打开.amv类型文件时就会触发注册表项中的恶意代码(触发方式见下文DelegateExecute滥用部分)。

随后第二步,TelePowerDropper木马在系统Startup目录下创建一个名为“Tsys.amv”的空文件,这样当系统启动时就会尝试打开该amv文件,触发后续的TelePowerBot木马执行过程。

TelePowerDropper设置的开机启动项

相比既往的攻击流程,DarkPink在本轮活动中对该技术的改进主要在两方面:

一方面DarkPink将触发执行的文件类型从“.abcd”改为“.amv”,这样的操作降低了通过搜索扩展名发现DarkPink攻击痕迹的几率;

另一方面的改进则体现在具体触发方式上,DarkPink使用直接设置开机启动文件的触发方式,替代了过去的通过在注册表UserInitMprLogonScript项中写入cmd代码的触发方式,这样的操作同样降低了通过搜索注册表特定项发现DarkPink攻击痕迹的几率。

DarkPink对该攻击技术的改良,其目的在于去除已暴露攻击技术的特征。

3)防御规避-文件或信息混淆–命令混淆

分拆注册表键值

DarkPink对本轮攻击过程的另一点改进在于,使用注册表的DelegateExecute逻辑实现UAC绕过和Windows Defender绕过。

DarkPink在本轮活动中使用的TelePowerDropper木马会在系统注册表的HKEY_CURRENT_USER\Software\Classes\amvfile\shell\open\command\路径下创建如下的键值:

TelePowerDropper设置的注册表键值B

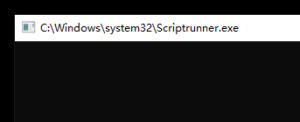

新TelePowerDropper木马本次写入的键值与既往活动的显著不同在于将原本全部写入Default的恶意代码进行了拆分,并使用Scriptrunner.exe作为启动器。

TelePowerDropper木马还创建了名为“DelegateExecute”的键,这使得Windows系统在处理amv文件时首先查找该键值,再寻找Default下的恶意命令执行。

这样的改动使注册表中的恶意代码更加难以被检测,配合CVE-2023-38831漏洞利用,在实践中成功绕过了Windows 10系统的UAC与Windows Defender的检查。

该技战术的实际执行效果

六、总结

DarkPink本轮攻击活动表明,WinRAR漏洞CVE-2023-38831受到了APT组织的重点关注。

CVE-2023-38831公布以来,因其1 click触发、应用于WinRAR软件、漏洞构建较简单、易与钓鱼攻击结合等多重性质,迅速成为包括APT组织在内的各种黑客团体的新欢。APT组织使用该漏洞文件作为附件,可以显著提高邮件钓鱼攻击的成功率,而WinRAR不易管理难以更新的性质也使得该漏洞利用的影响很难被消除。

目前,防御CVE-2023-38831的主要策略应该以提高EDR检测查杀能力为主,伏影实验室已经观察到多种CVE-2023-38831漏洞文件的变体,说明有攻击者已经在研究降低该漏洞文件检测率的方案。预计围绕CVE-2023-38831的攻防也将是一个持久的过程。

七、IoC

| IoC | 备注 |

| dd9146bf793ac34de3825bdabcd9f0f3 | 漏洞利用诱饵文件 |

| 5504799eb0e7c186afcb07f7f50775b2 | 漏洞利用诱饵文件 |

| c5331b30587dcaf94bfde94040d4fc89 | 漏洞利用诱饵文件 |

| ac28e93dbf337e8d1cc14a3e7352f061 | 漏洞利用诱饵文件 |

| fefe7fb2072d755b0bfdf74aa7c9013e | 漏洞利用诱饵文件 |

| 6a3948a3602f11e58d8a9300d50984d6 | 加载器木马 |

| 91fb57a2a87ac72a5f65bc1123b02ef6 | TelePowerDropper木马 |

| 5036791021 | Telegram bot ID |

| -754457654 | Telegram chat ID |

版权声明

本站“技术博客”所有内容的版权持有者为绿盟科技集团股份有限公司(“绿盟科技”)。作为分享技术资讯的平台,绿盟科技期待与广大用户互动交流,并欢迎在标明出处(绿盟科技-技术博客)及网址的情形下,全文转发。

上述情形之外的任何使用形式,均需提前向绿盟科技(010-68438880-5462)申请版权授权。如擅自使用,绿盟科技保留追责权利。同时,如因擅自使用博客内容引发法律纠纷,由使用者自行承担全部法律责任,与绿盟科技无关。