Nel 2022, il Cofense Phishing Defense Center (PDC) aveva rilevato un preoccupante aumento delle campagne di phishing che sfruttano LinkedIn per eludere le difese di sicurezza delle e-mail: questi attacchi si basano su collegamenti noti come “Smart Links” o “slink” di LinkedIn, progettati per tracciare metriche di coinvolgimento e fornire contenuti di marketing.

Tuttavia, gli autori di minacce hanno iniziato a sfruttare questi strumenti in una serie di campagne mirate, tra cui una nuova ondata anche nell’estate 2023, prendendo di mira principalmente le credenziali di Microsoft Office.

Smart Links di Linkedin sfruttati per prendere di mira Microsoft Office

Gli Smart Links sono collegati ai servizi di marketing e monitoraggio di LinkedIn, in particolare a LinkedIn Sales Navigator, progettati per account aziendali e team. Ciò ha sollevato la questione se gli account coinvolti siano di recente creazione o precedentemente compromessi, consentendo agli autori di minacce di massimizzare l’efficacia della campagna di phishing.

Tech Company: i 3 segreti della generazione di domanda

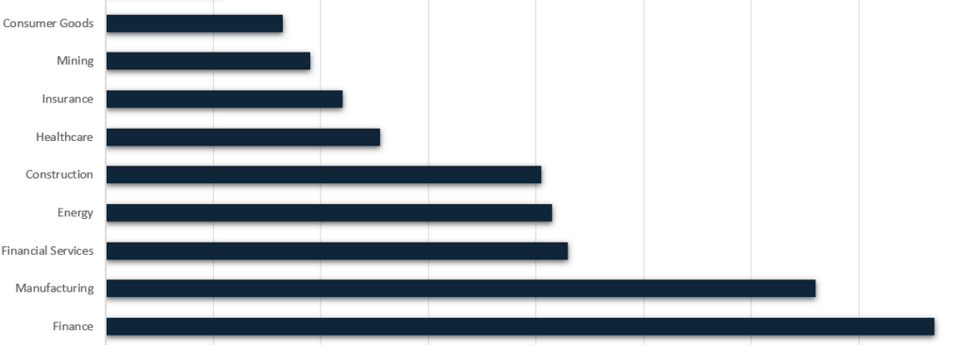

LinkedIn è un marchio di fiducia con un nome di dominio affidabile, rendendo più facile per gli attori malintenzionati eludere i gateway di sicurezza delle e-mail e altre suite di protezione. Nel 2022, Cofense aveva già identificato attacchi di phishing su larga scala che sfruttavano gli Smart Links di LinkedIn. Nel 2023, la situazione è peggiorata, ed effettivamente Cofense Intelligence ha individuato una campagna che ha coinvolto oltre 800 e-mail e oltre 80 Smart Links univoci, mirando a vari settori.

La campagna di phishing è stata particolarmente virulenta nel settore finanziario, dove ha principalmente puntato a raccogliere credenziali di Microsoft Office. Gli autori malintenzionati hanno sfruttato gli Smart Links per aggirare i gateway di sicurezza delle e-mail, raggiungendo con successo le caselle di posta delle vittime designate, approfittando della fiducia implicita nell’affidabilità del dominio del collegamento, ovvero LinkedIn.com.

Come proteggere le proprie credenziali

Per proteggersi da queste minacce, è essenziale utilizzare suite di sicurezza per le e-mail e altre misure di protezione avanzate. Tuttavia, è altrettanto importante che i dipendenti ricevano formazione costante per identificare e affrontare le campagne di phishing. Devono essere istruiti a non fare clic su collegamenti contenuti in email sospette o inaspettate e a segnalare immediatamente qualsiasi attività sospetta ai reparti di sicurezza informatica delle loro organizzazioni.

Questo aumento delle campagne di phishing che sfruttano gli Smart Links di LinkedIn è un promemoria che si aggiunge alla continua sorveglianza e attenzione che gli utenti devono riporre nelle comunicazioni interpersonali (via e-mail ma non solo).

Inoltre, non bisogna dimenticare di analizzare, oltre il link di partenza sul quale facciamo click (in questo caso di Linkedin, quindi affidabile), anche il link di destinazione che, come vediamo dall’immagine, risulta sconosciuto rispetto al perimetro di Microsoft o prodotti affiliati.

@RIPRODUZIONE RISERVATA